最新最好超级黑客软件流光5教程文档格式.docx

最新最好超级黑客软件流光5教程文档格式.docx

- 文档编号:19672900

- 上传时间:2023-01-08

- 格式:DOCX

- 页数:24

- 大小:813.80KB

最新最好超级黑客软件流光5教程文档格式.docx

《最新最好超级黑客软件流光5教程文档格式.docx》由会员分享,可在线阅读,更多相关《最新最好超级黑客软件流光5教程文档格式.docx(24页珍藏版)》请在冰豆网上搜索。

FTP。

有人常问扫描端口有什么用,其实作用就是你知道他提供了什么服务,然后可以采取相应的探测方式来获得PASS了:

)我们知道主页几乎都用的FTP上传,我们这次就用来测试一堆用户名,看看有没有弱智的密码,呵呵,如果有这样的,也不妨霸占为己有:

3、加入要破解的站点名称:

右键单击FTP主机→编辑→添加→输入→确定!

4、加入用户名:

我们要破解的是一堆用户名,所以要加入用户名的列表文件!

我们就加入流光目录下的Name.dic:

)右键单击刚才添加的主机:

→编辑→从列表中添加→Name.dic→打开

然后会有“用户已存在列表中”的提示,我们选中“不再提示”→确定。

如下图:

用户名太多,我们可以用点主机前面的“—”号把用户列表缩起来,如下图:

大家注意名字前面的小框中必须有√要是没有就无法探测了。

5、有了用户名,我们就可以进行探测了,大家会想到怎么不用密码?

其实流光有个简单模式的探测,也就是用内置的密码”:

“123456”和“用户名”来进行探测,因为这样的密码是使用频率最高的:

当然你可以修改这个简单模式的文件,加入你认为弱智的密码。

方法是:

单击工具菜单→模式文件设定→简单模式探测设置文件→加入你要加入的密码→把设置文件存盘!

下面我们就来看看这一堆名字里面有多少是用“123456”和“自己名字”来作为密码的。

探测→简单模式探测!

探测中…

今天要写的是流光的IPC探测:

一、目的和任务:

1、用流光的IPC探测获得一台NT主机的管理权限,并将这台主机做成一个跳板/代理。

2、学习IPC探测的相关知识。

二、探测流程:

1、你得有流光,我这里试验用的是流光2001.FORWin2000中文版。

FORWin98的不可以。

因为IPC连接功能是NT/

2000提供的功能。

而且流光FOR2K要求你的操作系统得是NT/2000,否则流光启动会失败!

什么是IPC:

IPC是指"

InterProcessCommunications"

准确的说是ipc$,是默认的在系统启动时的admin共享。

IPC$是WindowsNT/2K中特有的远程网络登陆功能,它的特点是在同一时间内,两个IP之间只允许建立一个连接。

注意,你试图通过IPC$连接会在EventLog中留下记录。

不管你是否登录成功。

可不可以通过IPC$暴力破解密码?

当然可以!

不过,是不是太笨了点…

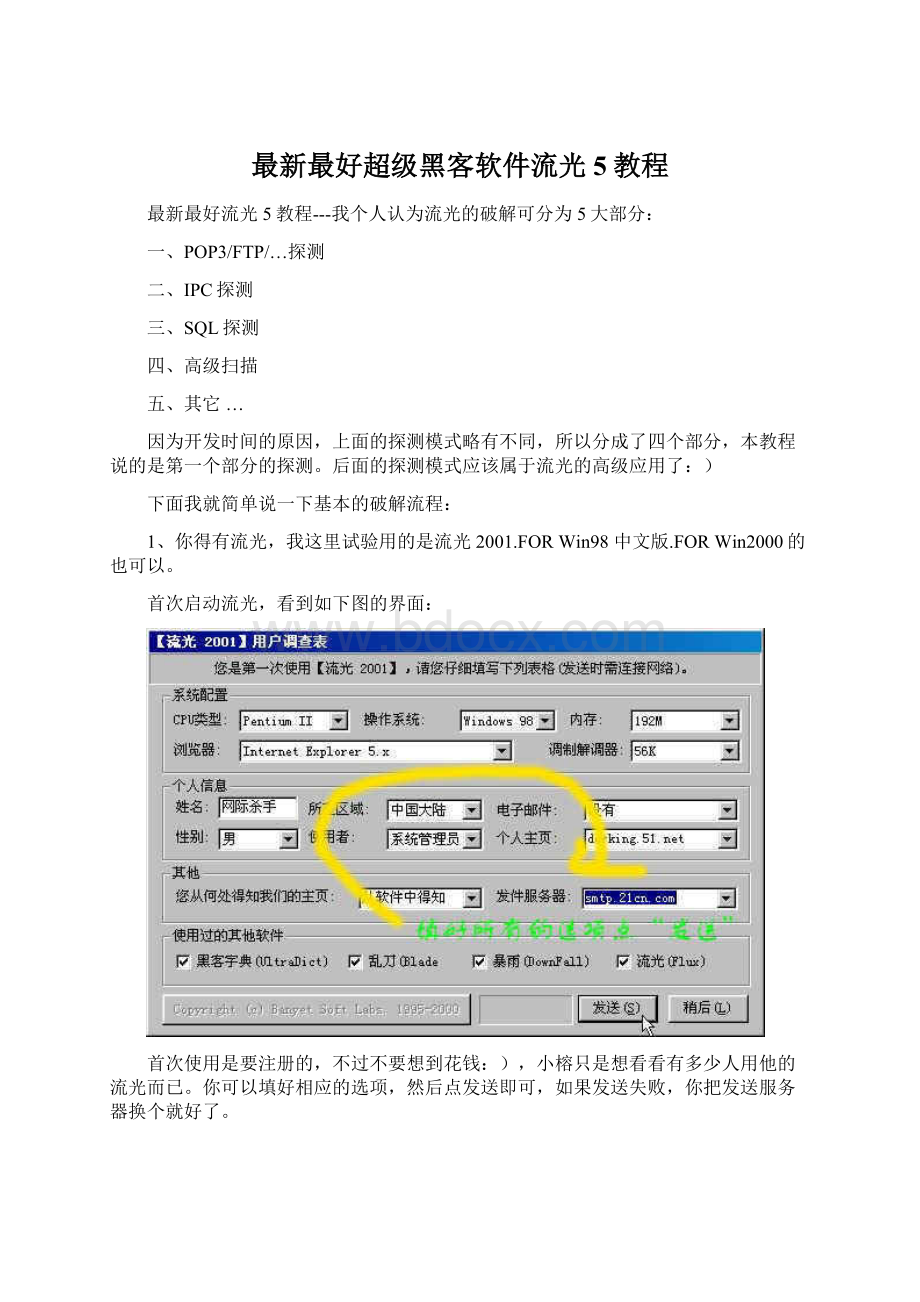

2、首次启动流光,会看到注册的画面,具体操作请参考本人第一篇教程。

我们在主页面上可以有几种方法来通过IPC

探测获得管理的权限。

这里我们要作的是得到一台跳板,那么就可以用命中率高的办法来探测了(测试一堆IP来得

到弱口令)。

在主界面选择探测→探测POP3/FTP/NT/SQL主机选项,或者直接按Ctrl+R。

图main1

图main2

3、出先了上面的小窗口,输入我们要破解的IP段,我们输入了来看看。

图main2我们把“将FrontPage主机自动加入HTTP主机列表取消了”。

因为我们只想获得IPC弱口令,这样可以加快扫描的速度:

)填入IP,选择扫描NT/98主机

4、探测中……(start1)

(注意如果你要探测的是流光保留的国内的IP段,会被禁止的,也就是探测的时候信息栏出现"

IP保留"

的字样)

5、这是扫描到的NT/98主机列表:

(jg1)

6、没有扫描到常用密码:

7、就不要查看报告了:

…

8、有了不少NT/98的机器了,正式开始IPC$探测:

IPC$主机-探测-探测所有IPC$用户列表。

9、注意下面两个对话框的设置:

全选上,我们只要IPC$管理员的弱口令。

然后点选项

10、点“选项”:

为了加快弱口令扫描速度,这里的两个我们可以全部取消,比如下面的那个,如果对方禁止列出用户了,我想对于一个网管来说

弱口令可能性也是微乎其微。

11、探测中……

12、有密码了:

13、又出现了查看报告的窗口,看看:

关于IPC$的终于写完了,那个该死的网吧,闹哄哄的声音声声入耳:

(,你可能想不出,IPC$探测是我在网吧完成的,而且那个网吧还有公安部门的网络监视器,这东西很有意思,好像是VXD调用,和IE运行库集成到一起的。

哪天非弄来研究一下,说不定一款别具特色的木马就问世了:

不知道你看完前一个教程有没有要扁我的想法。

。

交流、学习才是最重要的,把自己心态放正,无论我们是高还是低。

今天要写的是流光的SQL探测,顺便说说ipc$补遗和其它的探测手段。

1、用流光的SQL探测获得一台NT主机的管理权限。

2、学习SQL探测的相关知识。

3、IPC$补遗和其它…

1、你得有流光,这话不用在说了吧:

什么是SQL:

SQL:

微软开发的数据库,专门用在微软的OS上,功能类似Linux下的Mysql,晕……,到底谁类似谁啊?

有时间

去看看SQL的联机手册,说的很明白。

SQL服务程序支持的网络协议:

Namedpipes:

使用NTSMB端口来进行通信,存在被SNIFFER截获数据的危险。

IPSockets

:

默认状态下开1433端口,可以被扫描器探测,存在被SNIFFER截获数据的危险。

Multi-Protocol:

客户端需要支持NTRPCs,数据加密。

NWLink:

存在被SNIFFER截获数据的危险。

AppleTalk(ADSP):

存在被SNIFFER截获数据的危险

BanyanVines:

在Internet上,95%以上的SQLServer采用的都是IPSockets协议,流光探测的就是这个协议默认的1433端口

2、我们要获得SQL主机的管理权限,那么还用命中率高的办法来探测了(测试一堆IP来得到弱口令)。

对一台固定主机的探测等我下期的教程:

在主界面选择探测→探测POP3/FTP/NT/SQL主机选项,或者直接按Ctrl+R。

图main

3、出先了下面的小窗口,输入我们要破解的IP段,我们输入了来看看。

(注意如果你要探测的是流光保留的国内的IP段,会被禁止的,也就是探测的时候信息栏出现“地址保留的信息”)

图inputip

4、探测中……

5、有密码了:

)

图psss1→3

6、下面我们进一部获取管理员的权限。

用SQL客户端去连接主机,没有装SQL:

………………没关系,流光自带了连接的工具,以前我一直都是用的天行的工具SQLexec,但现在可以不用它了。

打开菜单工具→MSSQL工具→SQL远程命令看看:

图tools

图SQLcmd

7、获得管理权限、增加后门

图cmdline

现在我们已经是管理员了:

以前我们是用at命令来远

程运行程序,今天顺便说说流光中自带的“种植者”,看看工具→nt/iis工具→种植者,我们来用它远程启动icmd这个后门。

图lookcrop

图crop

图cropend

一分钟后登陆看看:

9、再说说工具→模式文件设定→ipc简单设置文件。

图mode

“工具”中其他的项目和上面说的两个类似,就不多说了。

10、日志清除,断开连接,参考IPC探测,记住可以用种植者远程执行命令。

关于IPC$补遗:

上篇对与IPC$探测的文章,写完后觉得还差点什么没有说:

1、我们虽然只探测管理员(admin)的弱口令,实际上在真正攻击中是任何一个用户口令都不会放过尝试的,因为我们获得了

普通用户权限后可以提升权限,事实上,一个普通用户的权限在*nix攻击中是非常重要的。

2、获得口令后,攻击手法多样,不要局限于我的例程。

3、如果对方没有XXX怎么办?

,这类的问题去看看我以前整理的流光FAQ。

关于其它探测:

玩玩3389?

首先终端是WIN2K提供的功能,所以我们在扫描的时候就要选择“NT/98”的主机,在得到主机列表后自定义端

口来扫描这些主机的3389端口,然后……

玩玩cisco路由器?

自己想想怎么作?

要是想出来了,我的以后的教程就不用看了:

明白了么?

我说的意思是要灵活使用流光:

以前一不小心吹出了要写流光教程的想法,结果话说出口就无法收回,如果上天肯给我一次改正的机会的话,我要对这套教程说,我不写。

如果非要逼我说出内心的想法,我要说的是:

不写不写就是不写!

:

今天要写的是流光的高级扫描向导:

1、学会高级扫描向导的使用!

2、学习扫描的原理。

(针对某一个ip)

1、startfluxay!

以前我们都是通过某一种探测手段,来测试很多ip获得相应的脆弱系统的管理权限。

对于某个IP的主机,是不是有点束手无策了呢?

)试试流光的高级扫描。

本次的受害者。

是我所在的xxx内部服务器.ip:

192.168.0.1

什么是扫描:

简单的说,就是利用get/put/send等方法获取目标主机的信息的手段。

向目标主机发出请求,如果目标主机的某个端口正在侦听,就会对我们的请求给予一定的相应,我们就可以通过

这些返回的数据来判断目标主机的状态。

2、高级扫描提供了两种方式:

1)向导模式

(文件-高级扫描向导)

2)正常模式(探测-高级扫描工具)

就功能而言,这两种方式没有什么不同,主要是看个人的使用习惯,当然向导模式比较易用。

图1

图2

好了,我们用图1中的向导模式Ctrl+W。

图option

3、出先了上面的小窗口,输入我们要破解的IP,把起始地址和结束地址输入相同的ip。

目标系统:

如果你知道,就选择相应的系统,如果选择all,流光会自动判断,但毕竟影响了时间。

如何判断目标的系统呢?

最简单的就是ping和浏览对方的主页了,看对方主页,如果状态栏有本地asp调用,基本可以判断是win2k的系统,要是php调用,就可以认为是unix类系统。

下面ping的结果证明这台主机是Win2KServer,所以目标系统就选择:

“WindowsNT/2000”

图ping

检测项目:

因为是针对一台主机,当然获得的信息越多越好,所以检测项目就“全选”

这是选择完的贴图:

option1

4、设置扫描的端口,这个标准就行。

图ports

5、Pop3探测设置,默认即可。

图pop3

6、Ftp探测设置,默认即可。

图ftp

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- 最新 最好 超级 黑客软件 流光 教程

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

铝散热器项目年度预算报告.docx

铝散热器项目年度预算报告.docx