某县政府数据中心技术方案Word下载.docx

某县政府数据中心技术方案Word下载.docx

- 文档编号:20467817

- 上传时间:2023-01-23

- 格式:DOCX

- 页数:10

- 大小:415.41KB

某县政府数据中心技术方案Word下载.docx

《某县政府数据中心技术方案Word下载.docx》由会员分享,可在线阅读,更多相关《某县政府数据中心技术方案Word下载.docx(10页珍藏版)》请在冰豆网上搜索。

分层分区设计

按照网络核心、汇聚和接入的模型对XX县网络系统进行划分,从而完成用户接入层面与数据中心的数据接入层面的分层设计,整体终端网络结构为三层结构,分为核心层、汇聚层和接入层,OA系统分为核心层及接入层,电子政务外网分为核心层及接入层。

路由协议

由于系统结构的网络规模不大,拓扑结构稳定,选择简单、高效、可靠的静态路由协议。

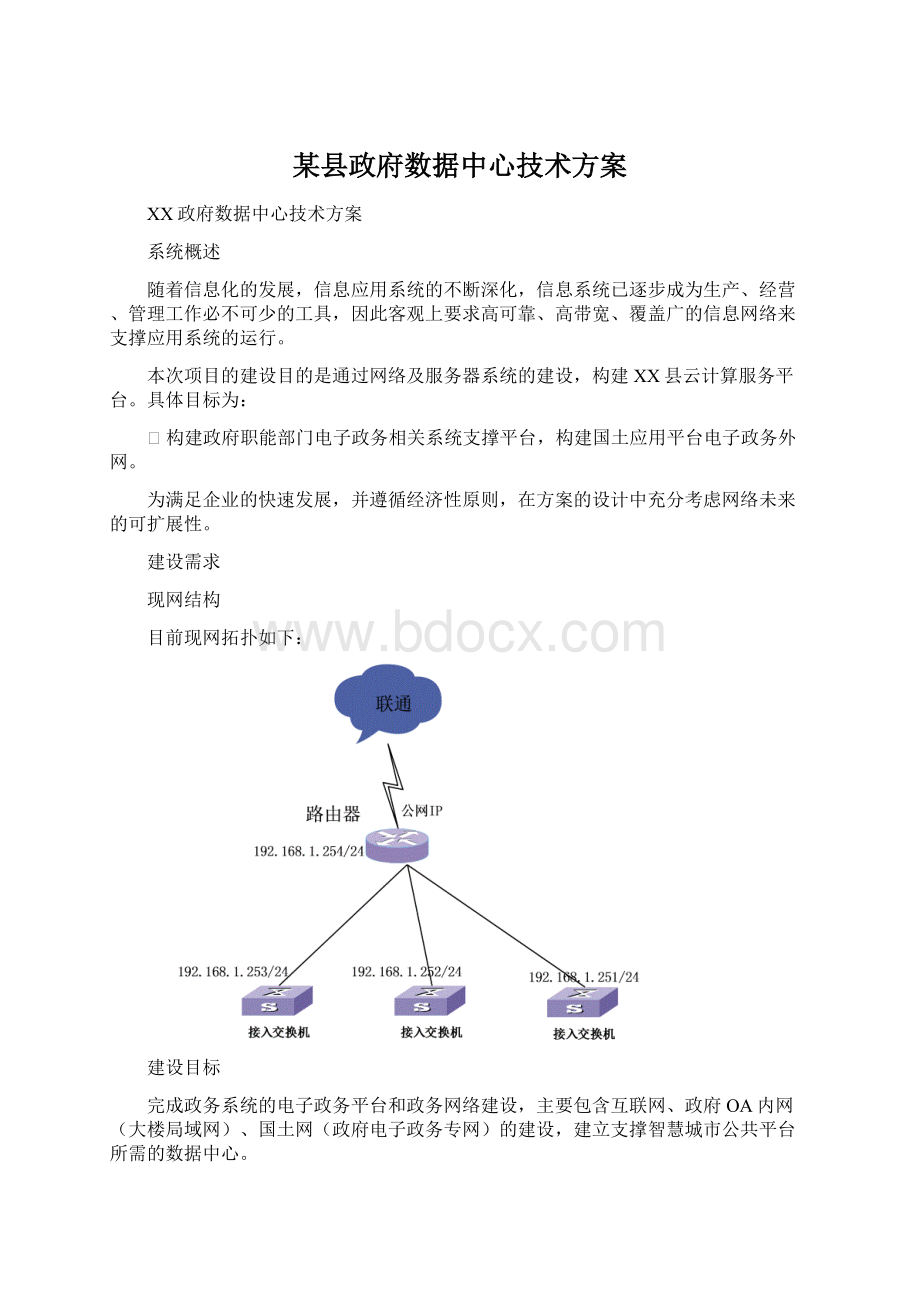

拓扑结构

政府内部电子政务内网

国土应用平台电子政务外网

设备部署

设备部署图如下:

网络系统设计

网络整体拓扑设计

依据系统用户的使用群的属性,此次建设的政府内部电子政务内网分为3个安全域包括互联网DMZ域、OA内网业务域及终端接入域,各安全域之间通过网络安全设备或网络策略进行逻辑隔离。

此次建设的国土应用平台电子政务外网分为两个安全域,终端虚桌面域及核心业务域。

网络系统功能设计

IP地址规划

本次IP地址按C类地址划分使用,具体见下表:

XXIP地址分配表

序号

名称

地址段

vlan

地址范围

备注

设备互联地址

192.168.5.0/24

5

192.168.5.1-192.168.5.99

设备管理地址loopback

192.168.6.0/24

192.168.6.1-192.168.6.99

1

互联网DMZ

192.168.2.0/24

2

192.168.2.1-192.168.2.254

内网服务器

192.168.3.0/24

3

192.168.3.1-192.168.3.254

互联网用户

192.168.200.0/24

200

192.168.200.1-192.168.200.254

192.168.5.100-192.168.5.254

192.168.6.100-192.168.6.254

4

电子政务外网终端

192.168.1.0/24

10

192.168.1.1-192.168.1.254

核心业务服务器

192.168.7.0/24

6

192.168.6.1-192.168.6.255

Vlan规划设计

VLAN是将LAN内的设备逻辑地而不是物理地划分为一个个网段,从而实现在一个LAN内隔离广播域的技术。

既隔离了广播域,减少了广播风暴,又增强了信息的安全性。

当网络规模越来越庞大时,局部网络出现的故障会影响到整个网络,VLAN的出现可以将网络故障限制在VLAN范围内,增强了网络的健壮性。

Vlanid规划遵循id号等于IP地址第三位原则,以便于记忆,建议1网段使用vlan10。

设备命名

设备命名规则:

县名称+设备类型+设备编号。

例:

核心交换机,命名为:

SC-HX-SW1。

端口命名

端口描述的规范为:

“TO-对端设备名称-对端端口号”。

线缆标签命名

标记线缆标签的目的是方便网络设备间连接的维护管理。

l设备互联线缆标签(直联,不经过配线架):

FROM:

源设备名称-源端口号

TO:

目的设备名称-目的端口号

l连接终端配线架线缆标签(经过配线架):

线缆标签需要在线缆的两端都标记。

Nat设计

电子政务内网使用防火墙作为NAT(网络地址转换)设备。

国土应用平台使用R2作为NAT设备。

路由设计

电子政务内网使用防火墙作为出口设备,防火墙向运营商指默认路由,用户的网关部署在路由器1上,路由器1默认路由指向防火墙,接入交换机默认路由指向路由器1,同时启用ospf动态路由协议传递设备互联地址;

核心交换机1作为OA系统服务器网关,默认路由指向防火墙,接入交换机与核心交换机之间采用ospf动态路由协议。

国土应用平台使用核心交换机作为网关,默认路由指向路由器2,接入交换机与核心交换机之间采用ospf动态路由协议,并将默认路由指向核心交换机。

Ntp设计

为了实现全网设备的时间统一,将贸促会安全管理域的两台域控制器配置为内网时间服务器,所有网络设备(包括PC机、服务器、交换机、路由器、防火墙等)均通过NTP/SNTP协议与内网时钟服务器同步时间。

安全系统设计

安全设计原则

网络安全是网络建设中非常重要的一环,网络安全设计原则如下:

1.设备安全

各级路由器、交换机等设备,只有经过认证的用户才能访问,防止非授权用户对网络设备的恶意攻击。

2.业务安全

通过防火墙实现应用层面的保护。

3.策略安全

通过部署防火墙,防止非法TCP连接建立,确保应用层面安全,实现全面防护。

政府内部电子政务内网安全性设计

在互联网接入区构造一个DMZ区,通过以下规则配置防火墙,

1.内网可以访问外网

内网的用户需要自由地访问外网。

在这一策略中,防火墙需要进行源地址转换。

2.内网可以访问DMZ

此策略是为了方便内网用户使用和管理DMZ中的服务器。

3.外网不能访问内网

内网中存放的是内部数据,这些数据不允许外网的用户进行访问。

4.外网可以访问DMZ

DMZ中的web服务器本身向外界提供服务,所以外网必须可以访问DMZ。

同时,外网访问DMZ需要由防火墙完成对外地址到服务器实际地址的转换。

5.DMZ不能访问内网

通过此策略的设置,即使当入侵者攻陷DMZ时,可以防止进一步进攻到内网的重要数据。

6.DMZ不能访问外网

国土应用平台电子政务外网安全性设计

设备安全

网络设备只开放必要的网络服务。

禁止ARP-Proxy服务

禁止FTP、TFTP服务

禁止不使用的接口

禁止IP重定向

禁止DHCP服务

禁止WINS和DNS服务

禁止常见攻击端口

用户认证:

在VTY和CONSOLE接口上启用用户认证,认证方式为本地认证。

telnet接入安全:

telnet是对网络设备进行管理的主要手段,可以对设备进行最为有效的操作,为了确保telnet访问的合法性和安全性,采用如下几点安全设置:

设置最大会话连接数;

设置访问控制列表,限制SSH的连接请求来自指定的源IP地址或源IP网段;

业务安全

通过ACL实现网络层面的安全防护,防止不信任应用之间的互访。

企业安全规定

从企业安全方面来考虑,员工在电子政务外网中禁止使用U盘等移动存储设备。

避免知识产权的流失和信息安全的危害,避免植入病毒攻击等。

与外网对接的安全性设计

政务网相对广域网络独立组网,采用国土专线进行组网,政府机关内部办公网络是严格禁止与外网直接相连的,接入公安网后可以通过防火墙策略及访问控制列表保障网络的安全性及访问控制。

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- 县政府 数据中心 技术 方案

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

对中国城市家庭的教育投资行为的理论和实证研究.docx

对中国城市家庭的教育投资行为的理论和实证研究.docx