计算机网络安全教案Word文档下载推荐.docx

计算机网络安全教案Word文档下载推荐.docx

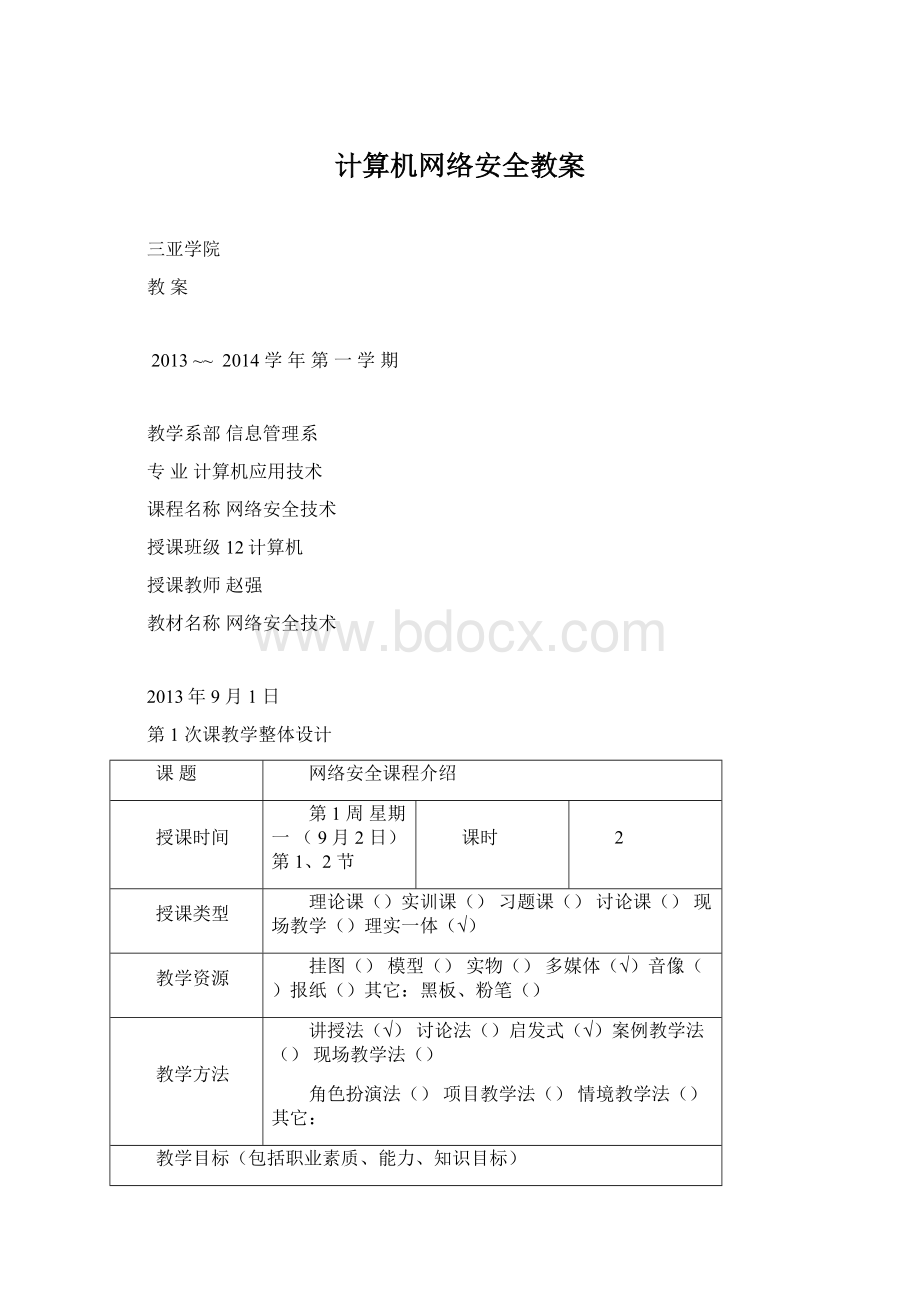

- 文档编号:20793324

- 上传时间:2023-01-25

- 格式:DOCX

- 页数:48

- 大小:26.27KB

计算机网络安全教案Word文档下载推荐.docx

《计算机网络安全教案Word文档下载推荐.docx》由会员分享,可在线阅读,更多相关《计算机网络安全教案Word文档下载推荐.docx(48页珍藏版)》请在冰豆网上搜索。

难点:

网络安全实验平台搭建——虚拟机安装和使用

课后作业与思考题:

(根据课程内容适当设计巩固性作业、项目式作业、预习性作业、推荐参考书及资料)

自行搭建网络安全实验平台——虚拟机安装和使用

课后小结:

课堂纪律良好,教学任务完成,教学反馈良好。

教学内容与过程

第1节课:

介绍网络安全的重要性,我国网络安全的现状,本课程在人才培养方案中的地位,本课程的前导课程和后续课程,本课程的教学方法、考核方法,本课程理论、实践教学内容介绍,本课程对学生的要求,学生的学习方法,使学生宏观了解本课程的概况,激发学生对本课程的学习兴趣。

第2节课:

实验:

第2次课教学整体设计

网络安全简介

第1周星期四(9月5日)第3、4节

理论课(√)实训课()习题课()讨论课()现场教学()理实一体()

知识点:

网络安全基础知识,网络安全法规

能力点:

职业素质渗透点:

职业能力理论基础

网络安全技术

网络安全技术

上网查找资料,了解当前网络安全的发展现状。

教学内容完成良好,学生学习较认真

1、介绍网络安全研究的体系:

信息安全概述,信息安全的基本要求。

2、研究网络安全的必要性:

网络安全概念,攻防体系,物理安全,

逻辑安全,操作系统安全,联网安全。

3、研究网络安全社会意义以及目前计算机网络安全的相关法规。

4、介绍了如何评价一个系统或者应用软件的安全等级。

5、网络协议基础回顾。

第3次课教学整体设计

网络安全涉及内容

第2周星期一(9月9日)第1、2节

1.了解网络安全的重要性2.掌握网络安全的定义3.了解信息安全的发展历程

4.理解网络安全所涉及的知识领域5.理解网络安全常见的防护技术

1.理解网络安全所涉及的知识领域2.理解网络安全常见的防护技术

理解网络安全常见的防护技术

1、列举出自己所了解的与网络安全相关的知识

2、为什么说网络安全非常重要?

3、网络本身存在哪些安全缺陷?

4、信息安全的发展经历了哪几个阶段?

5、网络安全涉及的内容分为哪几个方面?

6、列举出网络安全防护的主要技术。

7、访问控制技术分为哪几个不同的级别?

1.1网络安全简介

1.1.1网络安全的重要性

1.1.2网络脆弱性的原因

1.开放性的网络环境

2.协议本身的脆弱性

3.操作系统的漏洞

4.人为因素

1.1.3网络安全的定义

1.1.4网络安全的基本要素

1.保密性

2.完整性

3.可用性

4.可控性

5.不可否认性

1.1.5典型的网络安全事件

1.2信息安全的发展历程

1.2.1通信保密阶段

1.2.2计算机安全阶段

1.2.3信息技术安全阶段

第4次课教学整体设计

网络安全防护体系

第2周星期四(9月12日)第3、4节

网络安全的防护技术

网络安全的防护技术

课后作业

1.3网络安全所涉及的内容

1.3.1物理安全

(1)环境安全

(2)设备安全

(3)媒体安全

1.3.2网络安全

1.3.3系统安全

1.3.4应用安全

1.3.5管理安全

1.4网络安全防护体系

1.4.1网络安全的威胁

1.非授权访问

2.信息泄露或丢失

3.破坏数据完整性

4.拒绝服务攻击

5.网络传播病毒

1.4.2网络安全的防护体系

1.4.3数据保密

1.4.4访问控制技术

第5次课教学整体设计

黑客常用攻击方法

第3周星期一(9月16日)第1、2节

1、熟悉TCP/IP

2、了解黑客攻击的常用手段和方法

了解黑客攻击的常用手段和方法

能够通过扫描器写出系统漏洞的报告

一、黑客概述

1、黑客的由来

2、黑客攻击的动机

3、黑客入侵攻击的一般过程

二、目标系统的探测方法

实验目的:

练习使用网络探测、扫描器工具

实验原理:

网络探测方法、端口基础知识和扫描原理

实验环境

两台预装WindowsServer2003

软件工具

Whois

第6次课教学整体设计

黑客常用攻击方法二

第3周星期四(9月19日)第3、4节

扫描器概述

扫描器使用

扫描器使用

一、扫描器概述

1、扫描器的作用

2、常用扫描器介绍

3、端口扫描器预备知识

4、端口扫描器实现细节

二、端口扫描器演示实验

端口扫描程序Nmap

第7次课教学整体设计

黑客常用攻击方法2

第4周星期一(9月23日)第1、2节

综合扫描器演示实验

CGI扫描器

1、CGI原理

2、CGI漏洞

3、CGI漏洞的案例

专项扫描器

1、ASPScanner

2、从各个主要端口取得服务信息的Scanner

第8次课教学整体设计

黑客常用攻击方法3

第4周星期四(9月26日)第3、4节

口令破解

使用SMBCrack进行口令破解实验

使用SMBCrack进行口令破解实验

口令破解

1、概述

2、口令破解演示实验

首先了解一下什么是SMB协议

在WindowsNT中SMB基于NBT实现

P35

第9次课教学整体设计

黑客常用攻击方法4

第5周星期一(9月30日)第1、2节

网络监听

网络监听的原理

1、网络监听概述

1)网卡工作原理

2)网络监听原理

2、Sniffer演示实验

1)Sniffer工具简介

2)Wireshark使用

3、分析数据包三步骤

1)选择数据包

2)分析协议

3)分析数据包内容

第10次课教学整体设计

网络防病毒

(一)

第5周星期四(10月4日)第3、4节

了解计算机病毒概述

了解计算机病毒原理

掌握计算机病毒的传播途径

计算机病毒概述

1、计算机病毒基本概述

1)计算机病毒简介

2)计算机病毒定义

2、计算机病毒发展简史

1)理论基础

2)磁芯大战

3)计算机病毒出现

4)我国计算机病毒出现

3、计算机病毒发展历程

1)DOS引导阶段

2)DOS可执行阶段

3)伴随阶段

4)多形阶段

5)生成器、变体机阶段

第11次课教学整体设计

网络防病毒

(二)

第6周星期一(10月7日)第1、2节

计算机病毒特征

掌握计算机病毒特征

计算机病毒的特征

1、传染性

2、破坏性

3、潜伏性

4、可触发性

5、非授权性

6、隐藏性

计算机病毒分类

1、基于dos系统的病毒

2、基于windows系统的病毒

3、基于unix系统的病毒

第12次课教学整体设计

数据加密

第6周星期四(10月11日)第3、4节

分析实际使用中遇到的各种数据加密安全问题;

综合运用各种常见的加密算法

加密算法

加密算法

一、概述

1、密码学的有关概念

2、密码学的发展阶段

1)古典密码学阶段

2)现代密码学阶段

3)公钥密码学阶段

3、密码学与信息安全的关系

二、古典加密技术

1、替换密码技术

1)单表替换技术

2)多表替换技术

2、换位密码技术

第13次课教学整体设计

数据加密2

第7周星期一(10月14日)第1、2节

对称加密算法及其应用

一、对称加密算法及其应用

1、DES算法及其基本思想

2、DES算法的安全分析

二、其他常用的对称加密算法

1、三重DES算法

2、IDEA算法

3、AES算法

第14次课教学整体设计

数据加密3

第7周星期四(10月17日)第3、4节

对称加密算法在网络安全的的应用

对称加密算法在网络安全的的应用

对称加密算法在网络安全中的应用

一、公开密钥算法及其应用

1、RSA算法及其基本思想

2、RSA算法的安全性分析

3、其他常用的公开密钥算法

4、公开密钥算法在网络安全中的应用

1)混合加密体系

2)数字签名

第15次课教学整体设计

数据加密4

第8周星期一(10月21日)第1、2节

数据加密技术的应用

理解数据加密技术的应用

一、数据加密技术的应用

1、报文鉴别

1)MD5算法及其演示实验

实验目的

通过对md5加密和破解工具的使用,掌握md5算法的作用及其安全性分析

实验原理

Md5算法的工作原理

预装windowsserver2003

实验内容

使用md5加密字符串

第16次课教学整体设计

数据加密5

第8周星期四(10月24日)第3、4节

1、ssl协议和set协议

2、pki技术及其应用

pki技术及其应用

pki技术及其应用

一、ssl协议和set协议

1、ssl协议

2、set协议

3、两种协议比较

4、总结

二、pki技术及其应用

1、pki概述

2、虚拟专用网vpn

通过vpn技术访问公司内网资源,保证传输数据的机密性、完整性、身份验证和不可否认性

实验场景

一个企业的分支机构局域网内部的pc,需要跨越不安全的公共网络internet访问企业总部的内部资源。

实验拓朴

Vpn系统拓朴图如图4-45所示

第17次课教学整体设计

防火墙技术1

第9周星期一(10月28日)第1、2节

了解防火墙的功能和分类

掌握防火墙的工作原理

一、防火墙概述

1、防火墙

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- 计算机 网络安全 教案

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

铝散热器项目年度预算报告.docx

铝散热器项目年度预算报告.docx