实验三vpn网关实验.docx

实验三vpn网关实验.docx

- 文档编号:25656419

- 上传时间:2023-06-11

- 格式:DOCX

- 页数:14

- 大小:370.66KB

实验三vpn网关实验.docx

《实验三vpn网关实验.docx》由会员分享,可在线阅读,更多相关《实验三vpn网关实验.docx(14页珍藏版)》请在冰豆网上搜索。

实验三vpn网关实验

安全实验室演示实验指导书-VPN

VPN技术演示实验

1.1组网需求描述

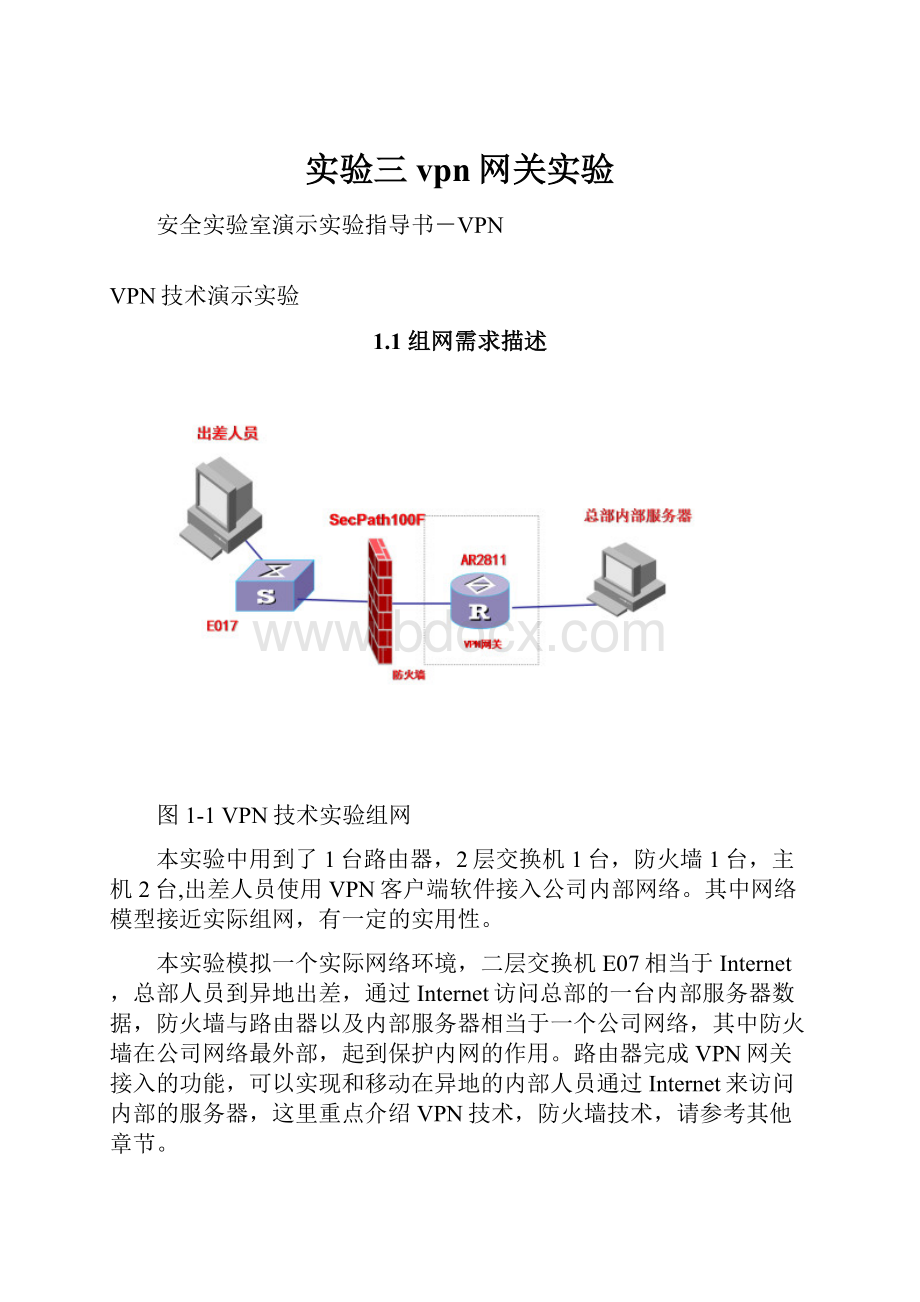

图1-1VPN技术实验组网

本实验中用到了1台路由器,2层交换机1台,防火墙1台,主机2台,出差人员使用VPN客户端软件接入公司内部网络。

其中网络模型接近实际组网,有一定的实用性。

本实验模拟一个实际网络环境,二层交换机E07相当于Internet,总部人员到异地出差,通过Internet访问总部的一台内部服务器数据,防火墙与路由器以及内部服务器相当于一个公司网络,其中防火墙在公司网络最外部,起到保护内网的作用。

路由器完成VPN网关接入的功能,可以实现和移动在异地的内部人员通过Internet来访问内部的服务器,这里重点介绍VPN技术,防火墙技术,请参考其他章节。

具体的IP地址规划如下表所示:

设备

接口

IP地址

子网掩码

出差人员

网卡(连接E017的E0/1端口)

防火墙

E1/0(连接E017的E0/2端口)

―――――

――――

E0/0(连接路由器的E0/0端口)

-――――

―――――

路由器

E0/0(连接防火墙的E0/0端口)

(连接内部服务器主机网卡)

的LNS虚拟模版接口地址

分配给远端L2TP的地址

内部服务器(HTTP)

网卡(连接路由器E0/1接口)注意采用交叉线

1.2实验配置指导

1.2.1移动办公用户VPN解决方案(采用L2tp+IPsec方式)配置指导

事先预定一些参数:

防火墙采用透明模式,按照下面配置参考保证公网的正常的业务数据能顺利进入内网。

路由器作为L2TP的LNS端,,出差人员使用的用户名和密码都为:

chongqing,L2TP隧道不需要验证。

L2TP由于是明文发送,所以需要使用IPsec进行保护,两者之间采用IKE自动协商SA(安全联盟)数据,IKE之间采用Pre-shared-key方式进行验证,密码为:

123456,采用ID_NAME方式识别数据流。

其他都采用缺省的IKE和IPsec协商参数配置。

1、防火墙配置参考与说明:

[Quidway]discu

#

sysnameQuidway

#

dvpnserviceenable

#

firewallpacket-filterenable

#

firewallmodetransparent―――――――修改防火墙的工作模式为透明模式

#

firewallstatisticsystemenable

#

radiusschemesystem

#

domainsystem

#

interfaceAux0

asyncmodeflow

#

interfaceEthernet0/0

promiscuous

#

interfaceEthernet1/0

promiscuous

#

interfaceEthernet1/1

promiscuous

#

interfaceEthernet1/2

promiscuous

#

interfaceNULL0

#

interfaceLoopBack0

ipaddress―――――――系统自动生成的系统管理地址

#

firewallzonelocal

setpriority100

#

firewallzonetrust

addinterfaceEthernet0/0――将eth0/0加入到内网

setpriority85

#

firewallzoneuntrust

addinterfaceEthernet1/0――将eth1/0加入到内网

setpriority5

#

firewallzoneDMZ

setpriority50

#

firewallinterzonelocaltrust

#

firewallinterzonelocaluntrust

#

firewallinterzonelocalDMZ

#

firewallinterzonetrustuntrust

#

firewallinterzonetrustDMZ

#

firewallinterzoneDMZuntrust

#

user-interfacecon0

user-interfaceaux0

user-interfacevty04

#

return

2、路由器基本配置参考说明:

#

sysnameQuidway

#

FTPserverenable

#

l2tpenable―――使能L2TP

l2tpdomainsuffix-separator@

#

ikelocal-namebeijing―――IKE协商数据流的名称

#

radiusschemesystem

#

domainsystem

#

local-useradmin

passwordcipher.]@USE=B,53Q=^Q`MAF4<<"TX$_S#(0=0\)*5WWQ=^Q`MAF4<<"TX$_S#

service-typetelnetterminal

level3

service-typeftp

local-userchongqing―――――――配置对远端用户的验证用户名和密码

passwordsimplechongqing

service-typeppp

#

ikepeerchongqing―――配置IKEPEER参数

exchange-modeaggressive――协商模式为野蛮模式

pre-shared-key123456―――Pre_shared-key密码

id-typename――――数据流识别方式采用名称方式

remote-namechongqing――――远端的名称

nattraversal―――为防止数据流中间有NAT,配置NAT穿越属性

#

ipsecproposalchongqing――――配置IPsec安全提议

#

ipsecpolicy-templatemoban1――――配置安全策略模版

ike-peerchongqing

proposalchongqing

#

ipsecpolicypolicy1isakmptemplatemoban―――配置安全策路

#

interfaceVirtual-Template0――――L2TP的虚模版

pppauthentication-modepap

ipaddress

remoteaddress―――远端分配的地址

#

interfaceAux0

asyncmodeflow

#

interfaceEthernet0/0

ipaddressserverprotocoltcpglobalwwwinsidewww

#――――将内部内部主机映射成网站服务器

ipsecpolicypolicy----在接口上应用IPSec策略

#

interfaceEthernet0/1

ipaddressSerial0/0

clockDTECLK1

link-protocolppp

ipaddressppp-negotiate

#

interfaceNULL0

#

l2tp-group1----------配置L2TP协商组参数

undotunnelauthentication

allowl2tpvirtual-template0

#

user-interfacecon0

user-interfaceaux0

user-interfacevty04

authentication-modescheme

#

return

3、出差人员主机配置参考说明:

在出差人员主机上,首先配置正确的IP地址,保证能ping通,然后启动SecPoint客户端,创建一个新连接,相关配置参数与路由器保持一致即可。

注:

在VPN登陆面板中用户名和口令必须填写,验证码不能填写,否则连接不上。

LNS服务器IP要填写真实IP,如。

在高级—》IKE设置中协商模式要选“野蛮模式”。

在路由设置中加入这个网段。

在IPSEC设置中可以选中“使用NAT穿越”

另外,值得一提的是,由于客户端通过L2TP的虚模版分配的内网地址为,没有到的路由,所以需要手动在SecPoint客户端上添加到达网段的指定路由。

1.2.2演示验证

完成上述配置任务后,在路由器上使用displayl2tptunnel/session,查看是否有L2tp隧道和回话是否建立,通过displayipsecsa和displayikesa命令,查看协商好的ipsec和ike的sa参数。

完成上述配置之后,在移动主机上ping通截图保存。

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- 实验 vpn 网关

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

《爱和自由》读书心得15篇.docx

《爱和自由》读书心得15篇.docx