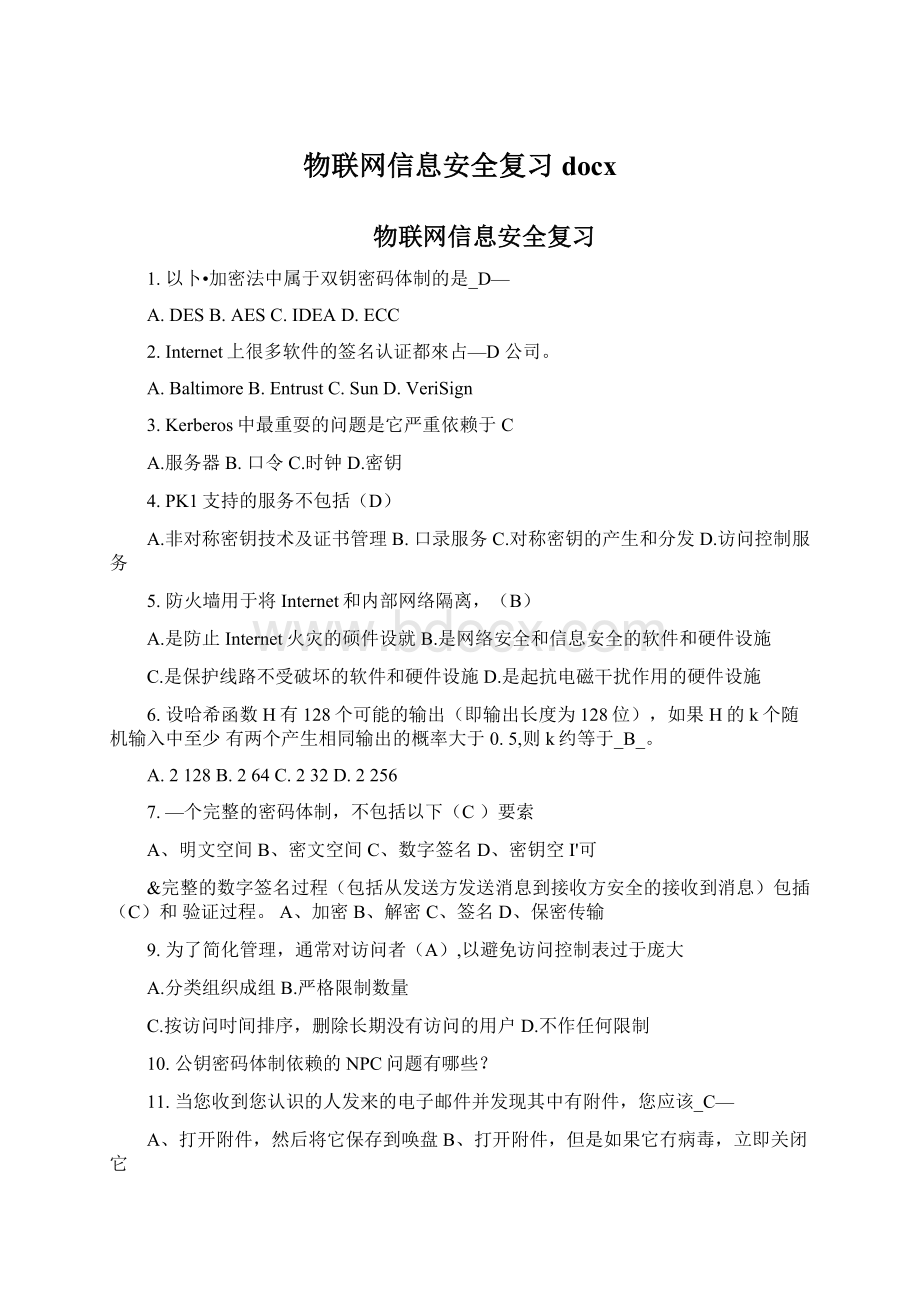

物联网信息安全复习docxWord文件下载.docx

物联网信息安全复习docxWord文件下载.docx

- 文档编号:15845888

- 上传时间:2022-11-16

- 格式:DOCX

- 页数:48

- 大小:122.16KB

物联网信息安全复习docxWord文件下载.docx

《物联网信息安全复习docxWord文件下载.docx》由会员分享,可在线阅读,更多相关《物联网信息安全复习docxWord文件下载.docx(48页珍藏版)》请在冰豆网上搜索。

可

&

完整的数字签名过程(包括从发送方发送消息到接收方安全的接收到消息)包插(C)和验证过程。

A、加密B、解密C、签名D、保密传输

9.为了简化管理,通常对访问者(A),以避免访问控制表过于庞大

A.分类组织成组B.严格限制数量

C.按访问吋间排序,删除长期没有访问的用户D.不作任何限制

10.公钥密码体制依赖的NPC问题有哪些?

11.当您收到您认识的人发来的电子邮件并发现其中有附件,您应该_C—

A、打开附件,然后将它保存到唤盘B、打开附件,但是如果它冇病毒,立即关闭它

C、用防病毒软件扫描以后再打开附件D、直接删除该邮件

12.假设使用一种加密算法,它的加密方法很简单:

将每一个字母加5,即a加密成f。

这种算法的密钥就是5,那么它属于(A)

A.对称加密技术B.分组密码技术C.公钥加密技术D.单向函数密码技术

13.密码学的目的是_C—

A.研究数据加密B.研究数据解密C.研究数据保密D.研究信息安全

14.关于密钥的安全保护下列说法不正确的是—A_

A.私钥送给CAB.公钥送给CAC.密钥加密后存人计算机的文件中D.定期更换密钥

15.高级加密标准(英语:

AdvancedEncryptionStandard,缩写:

AES),在密码学中又称Rijndael加密法,是美国联邦政府采用的一种区块加密标准。

这个标准川來替代原先的DES

16.在以下古典密码体制中,属于遇换密码的是(B)

A、移位密码B、倒序密码C、仿射密码D、PlayFair密码

17.下面不属于PK1组成部分的是(D)

A.证书主体B.使用证书的应用和系统C.证书权威机构D.AS

1&

关于Diffie-Hellman算法描述止确的是B

A.它是一个安全的接入控制协议B.它是一个安全的密钥分配协议

C.中间人看不到任何交换的信息D.它是由第三方来保证安全的

19.不是计算机病毒所具有的特点_D—

A传染性B破坏性C潜伏性D町预见性

20.Kerberos的设计目标不包括(B)

A.认证B.授权C.记账D.审计

21.PKI管理对象不包括(A)

A.TD和口令B.证书C.密钥D.证书撤消

22.—般而言,Internet防火墙建立在一个网络的(C)

A.内部了网Z间传送信息的中枢B.每个了网的内部

C.内部网络与外部网络的交叉点D.部分内部网络•外部网络的结合处

23.包过滤防火墙工作在OST网络参考模型的_C_

八、物理层B、数据链路层C、网络层D、应加產

24.A方有一对密钥(KA公开,KA秘密),B方有一对密钥(KB公开,KB秘密),A方向B方发送数字签名M,对信息M加密为:

W=KB公开(KA秘密(M))。

B方收到密文的解密方案是_C_。

A.KB公开(KA秘密(M'

))B.KA公开(KA公开(M3)

C.KA公开(KB秘密(M'

))D.KB秘密(KA秘密(M'

))

25.数字签名要预先使用单向Hash函数进行处理的原因是_C_

A.多一道加密工序使密文更难破译B.提高密文的计算速度

C.缩小签名密文的长度,加快数字签名和验证签名的运算速度

D.保证密文能正确述原成明文

26.在云计算平台屮,(A)基础设施即服务。

A.IaaSB.PaaSC.SaaSD.QaaS

27.RFTD属于物联网的哪个层(A)

A.感知层13.网络层C.业务层D.应用层

28.2009年8月7丨I温家宝总理在江苏无锡调研时提出下而哪个概念(C)

A感受中国B感应中国C感知中国D感想中国

29.智慧地球(SmarterPlanet)是谁提出的(C)

A无锡研究院B温总理CIBMD奥巴马

30.ZigBee()根据服务和需求使多个器件之间进行通信。

(D)

A.物理层B.MAC层C.网络/安全层D.支持/应用层

31.物联网中常提到的“M2M”概念不包括下面哪一项?

(A)

A.人到人(MantoMan)B.人到机器(MantoMachine)

C.机器到人(MachinetoMan)D.机器到机器(MachinetoMachine)

32.ZigBee()负责设备间无线数据链路的建立、维护和结束。

(B)

A.物理层B.MAC层C.网络/安全层D.支持/应用层

33.被称为世界信息产业第三次浪潮的是(D)

A.计算机B.互联网C.传感网D.物联网

34.RFID卡(A)可分为:

有源(Active)标签和无源(Passive)标签。

A.按供电方式分B.按工作频率分C.按通信方式分D.按标签芯片分

35.智能物流系统(ILS)与传统物流显苦的不同是它能够提供传统物流所不能提供的增值服务,下而哪个属于智能物流的增值服务(C)

A.数码仓储应用系统B.供应链库存透明化C.物流的全程跟踪和控制D.远程配送

36.运用云计算、数据挖掘以及模糊识别等人工智能技术,对海量的数据和信息进行分析和处理,对物体实施智能化的控制,指的是(A)o

八・町靠传递B.全面感知C.智能处理D.互联网

37.下列哪项不是物联网体系构架的是(B)

A.感知层B.物理层C.网络层D.应用层

3&

三层结构类型的物联网不包括(D)。

A.感知层B.网络层C.应用层D.会话层

39•射频识别系统(RFID)阅读器(Reader)的主要任务是(D)

A.控制射频模块向标签发射读取信号,并接受标签的应答,对其数据进行处理

B.存储信息C.对数据进行运算D.识别响应的信号

40.云计算最大的特征是:

B

A计算量大B通过互联网进行传输C虚拟化D町扩展性

41.物联网节点Z间的无线通信,一燉不会受到下列因素的影响。

A.节点能量B.障碍物C.天气D.吋I'

42.下列哪项不是物联网体系构架原则D

A多样性原则B时空性原则C安全性原则D复杂性原则

43.人们常说,横在物联网应用前面的冇三座大山,下列哪一个不是所说的“三座大III"

DA.微型化、低成本B.网络技术C.实时处理海量感知信息并将其存储D.处理器

44.下列哪项不是物联网体系构架原则D

45.下列哪项不是物联网的纟R成系统B

A.EPC编码体系B.EPC解码体系C.射频识别技术D.EPC信息网络系统

46、计算机网络是地理上分散的多台(C)遵循约定的通信协议,通过软硬件互联的系统。

A.计算机B.主从计算机C.自主计算机D.数字设备

47、密码学的目的是(C)o

A.研究数据加密B.研究数据解密C.研究数据保密D.研究信息安全

48、假设使用一种加密算法,它的加密方法很简单:

将每一个字母加5,即3加密成f。

这种算法的密钥就是5,那么它属于(A)o

A.对称加密技术B.分组密码技术C.公钥加密技术D.单向函数密码技术

49、网络安全最终是一个折衷的方案,即安全强度和安全操作代价的折衷,除增加安全设施投资外,还应考虑(D)o

A.用户的方便性B.管理的复杂性C.对现有系统的影响及对不同平台的支持

D.上面3项都是

50、A方有一对密钥(KA公开,KA秘密),B方有一对密钥(KB公开,KB秘密),A方向B方发送数字签名M,对信息M加密为:

M'

二KB公开(KA秘密(M))。

B方收到密文的解密方案是(C)o

))B.KA公开(KA公开(NO)

))D.KB秘密(K八秘密(M'

51、“公开密钥密码体制”的含义是(C)。

A.将所有密钥公开B.将私有密钥公开,公开密钥保密

C.将公开密钥公开,私有密钥保密D.两个密钥和同

52、攻击者用传输数据来冲击网络接口,使服务器过于繁忙以至于不能应答请求的攻击方式是(A)o

A.拒绝服务攻击B.地址欺骗攻击C.会话劫持D.信号包探测程序攻击

53、攻击者截获并记录了从A到B的数据,然后又从早些时候所截获的数据屮提取出信息重新发往B称为(D)。

A.屮间人攻击B.口令猜测器和字典攻击C.强力攻击D.冋放攻击

54、物联网的英文名称是(B)

A、InternetofMattersB>

InternetofThings

C^InternetofTheorysD、InternetofClouds

55、物联网的核心技术是(A)

A.射频识别B.集成电路C.无线电D.操作系统

56、信息安全的基本属性是(D)o

A.机密性B.可用性C.完整性D.上面3项都是

57、“会话侦听和劫持技术”是属于(B)的技术。

A.密码分析还原B.协议漏洞渗透C.应用漏洞分析与渗透D.DOS攻击

58、对攻击可能性的分析在很大程度上带有(B)o

A.客观性B.主观性C.盲日性从安全属性对各种网络攻击进行分类,

A.机密性B.可用性C.完整性从安全属性对各种网络攻击进行分类,

A.机密性B.可用性C.完整性

61、从攻击方式区分攻击类型,可分为被动攻击和主动攻击。

被动攻击难以(C),然而(C)这些攻击是町行的;

主动攻击难以(C),然而(C)这些攻击是町行的。

A.阻止,检测,阻止,检测B.检测,阻止检测,阻止

C.检测,阻止,阻止,检测D.上面3项都不是

62、窃听是一种(A)攻击,攻击者(A)将自己的系统插入到发送站和接收站Z间。

截获是一-种(A)攻击,攻击者(A)将口己的系统插入到发送站和接受站Z间。

A.被动,无须,主动,必须B.主动,必须,被动,无须

C.主动,无须,被动,必须D.被动,必须,主动,无须

63、拒绝服务攻击的示果是(E)o

A.信息不可用B.应用程序不可用C.系统宕机D.阻止通信E.上而儿项都是

64、机密性服务提供信息的保密,机密性服务包括(D)o

A.文件机密性B.信息传输机密性C.通信流的机密性D.以上3项都是

65、最新的研究和统计表明,安全攻击主要来自(B)o

A、接入网B、企业内部网C、公用1P网D、个人网

66、迄今为止最经济实用的一种自动识别技术是(A)

A.条形码识别技术B.语音识别技术C.生物识别技术D.TC卡识别技术

67、以下哪一项用于存储被识别物体的标识信息?

A.天线B.电了标签C.读写器D.计算机

68、物联网技

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- 联网 信息 安全 复习 docx

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

如何打造酒店企业文化2刘田江doc.docx

如何打造酒店企业文化2刘田江doc.docx