Linux系统加固规范Word格式.docx

Linux系统加固规范Word格式.docx

- 文档编号:17889892

- 上传时间:2022-12-11

- 格式:DOCX

- 页数:21

- 大小:21.09KB

Linux系统加固规范Word格式.docx

《Linux系统加固规范Word格式.docx》由会员分享,可在线阅读,更多相关《Linux系统加固规范Word格式.docx(21页珍藏版)》请在冰豆网上搜索。

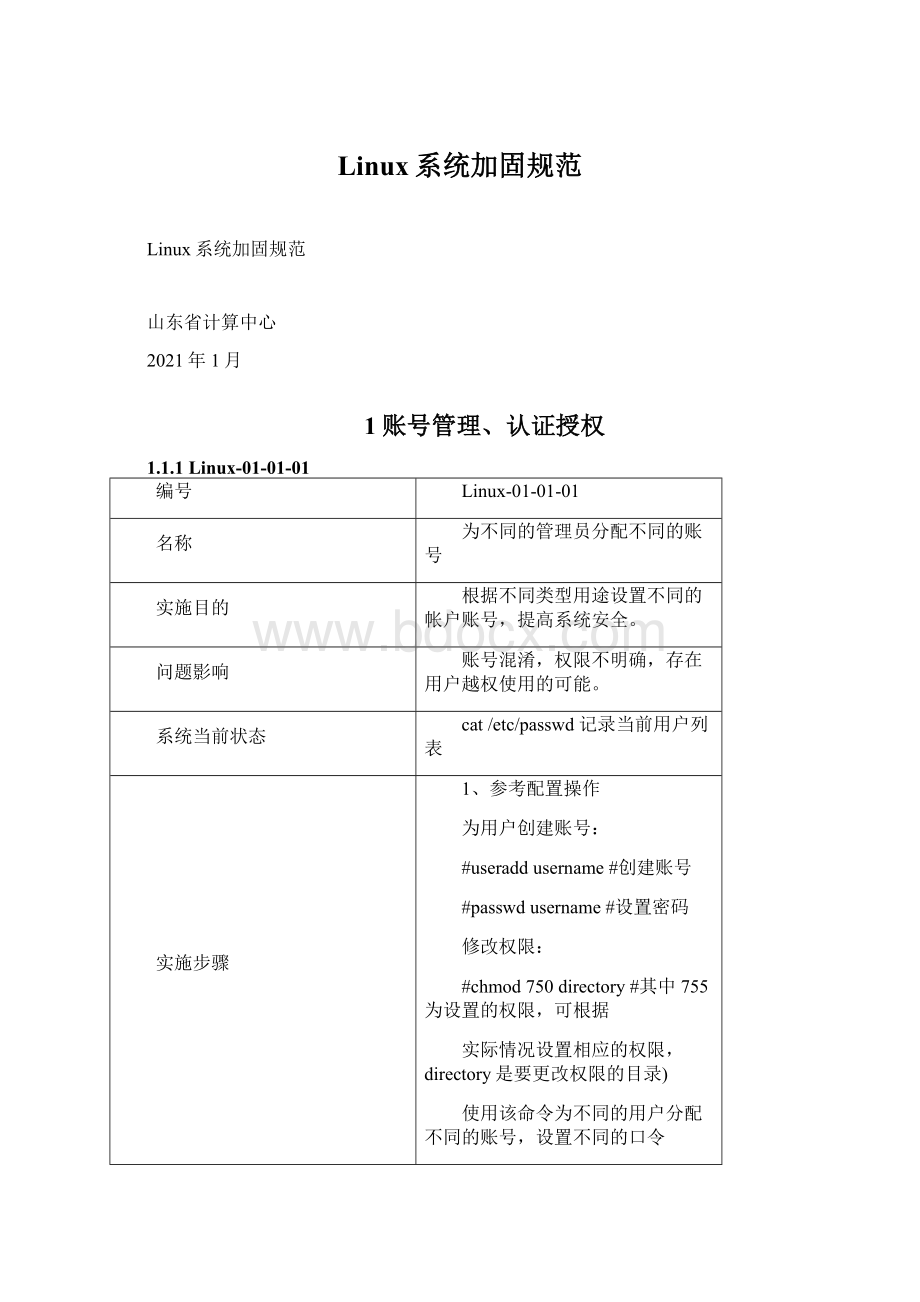

重要等级

★★★

1.1.2

Linux-01-01-02

Linux-01-01-02

去除不需要的帐号、修改默认帐号的shell变量

删除系统不需要的默认帐号、更改危险帐号缺省的shell变量

允许非法利用系统默认账号

cat/etc/passwd记录当前用户列表,cat/etc/shadow记

录当前密码配置

#userdellp

#groupdellp

如果下面这些系统默认帐号不需要的话,建议删除。

lp,sync,shutdown,halt,news,uucp,operator,games,gopher

修改一些系统帐号的shell变量,例如uucp,ftp和news等,

还有一些仅仅需要FTP功能的帐号,一定不要给他们设置

/bin/bash或者/bin/sh等Shell变量。

可以在/etc/passwd中将它

们的shell变量设为/bin/false或者/dev/null等,也可以使用

usermod-s/dev/nullusername命令来更改username的shell

为/dev/null。

恢复账号或者SHELL

如上述用户不需要,则锁定。

★★

备注

1.1.3Linux-01-01-03

Linux-01-01-03

限制超级管理员远程登录

限制具备超级管理员权限的用户远程登录。

远程执行管理员

权限操作,应先以普通权限用户远程登录后,再切换到超级

管理员权限账。

允许root远程非法登陆

cat/etc/ssh/sshd_config

cat/etc/securetty

1、参考配置操作

SSH:

#vi/etc/ssh/sshd_config

把

PermitRootLoginyes

改为

PermitRootLoginno

重启sshd服务

#servicesshdrestart

CONSOLE:

在/etc/securetty文件中配置:

CONSOLE=/dev/tty01

还原配置文件

/etc/ssh/sshd_config

/etc/ssh/sshd_config中PermitRootLoginno

高

1.1.4Linux-01-01-04

Linux-01-01-04

对系统账号进行登录限制

对系统账号进行登录限制,确保系统账号仅被守护进程和服

务使用。

可能利用系统进程默认账号登陆,账号越权使用

cat/etc/passwd查看各账号状态。

Vi/etc/passwd

例如修改

lynn:

x:

500:

:

/home/lynn:

/sbin/bash

更改为:

/sbin/nologin

该用户就无法登录了。

禁止所有用户登录。

touch/etc/nologin

除root以外的用户不能登录了。

2、补充操作说明

禁止交互登录的系统账号,比如daemon,bin,sys、adm、lp、

uucp、nuucp、smmsp等等

还原/etc/passwd文件配置

/etc/passwd中的禁止登陆账号的shell是/sbin/nologin

1.1.5Linux-01-01-05

Linux-01-01-05

为空口令用户设置密码

禁止空口令用户,存在空口令是很危险的,用户不用口令认

证就能进入系统。

用户被非法利用

cat/etc/passwd

awk-F:

'

($2=="

"

){print$1}'

/etc/passwd

/etc/passwd

用root用户登陆Linux系统,执行passwd命令,给用户增

加口令。

例如:

passwdtesttest。

Root身份设置用户口令,取消口令

如做了口令策略则失败

登陆系统判断

Cat/etc/passwd

★

1.1.6

Linux-01-01-06

1.1.7Linux-01-01-07

1.1.8Linux-01-01-08

1.1.9Linux-01-01-09

1.1.10Linux-01-01-10

1.1.11Linux-01-01-11

1.1.12Linux-01-01-12

1.1.13Linux-01-01-05

1.1.14Linux-01-01-05

1.1.15Linux-01-01-05

1.1.16Linux-01-01-05

1.1.17Linux-01-01-05

2日志配置

2.1.1Linux-02-01-01

Linux-02-01-01

审核登陆

对运行错误、用户访问等进行记录,记录内容包括时间,用户使用的IP地址等内容。

非法访问,恶意攻击。

查看文件中的ErrorLog、LogFormat(cat|grepErrorLog)

查看ErrorLog指定的日志文件如logs/error_log中的内容是否完整(catlogs/error_log)

1、参考配置操作

编辑配置文件,设置日志记录文件、记录内容、记录格式。

LogLevelnotice

ErrorLoglogs/error_log

LogFormat"

%h%l%u%t\"

%r\"

%>

s%b\"

%{Accept}i\"

\"

%{Referer}i\"

%{User-Agent}i\"

combined

CustomLoglogs/access_logcombined

ErrorLog指令设置错误日志文件名和位置。

错误日志是最重要的日志文件,Apachehttpd将在这个文件中存放诊断信息和处理请求中出现的错误。

若要将错误日志送到Syslog,则设置:

ErrorLogsyslog。

CustomLog指令设置访问日志的文件名和位置。

访问日志中会记录服务器所处理的所有请求。

LogFormat设置日志格式。

LogLevel用于调整记录在错误日志中的信息的详细程度,建议设置为notice。

恢复原始状态。

查看logs目录中相关日志文件内容,记录完整。

3通信协议

3.1.1Linux-03-01-01

Linux-03-01-01

更改默认端口

更改Apache服务器默认端口,防止非法访问。

恶意攻击。

查看文件,查看端口是否与原来相同。

(1)修改配置文件,更改默认端口到8080

Listen

(2)重启Apache服务

1、判定条件

使用8080端口登陆页面成功

2、检测操作

登陆

4设备其他安全要求

4.1.1Linux-04-01-01

Linux-04-01-01

补丁修复

升级APACHE修复漏洞

容易引起恶意攻击。

查看版本

Linux:

apachectl-V

到下载新版本的APACHE

公开的apache漏洞

2008-08-11

2008-07-18

2008-07-17

2008-04-06

2008-03-31

2007-10-21

2007-10-14

2007-07-08

2007-06-22

2007-05-26

2007-04-07

2007-02-28

2006-08-21

2006-07-23

2005-06-20

2005-03-04

2005-01-16

2004-11-18

2004-11-02

2004-10-21

2004-09-16

2004-08-02

2004-07-22

2004-01-21

2003-12-06

2003-11-20

2003-07-28

2003-06-08

2003-05-29

2003-04-11

2003-04-09

2003-04-04

升级补丁的风险极高,必须在万无一失的条件下升级,如当前版本没有漏洞不建议升级

4.1.2Linux-04-01-02

Linux-04-01-02

禁用ApacheServer中的执行功能

避免用户直接执行Apache服务器中的执行程序,而造成服务器系统的公开化。

越权使用造成非法攻击。

#ls-al`whichapachectl`

#apachectl–V|grepSERVER_CONFIG

在配置文件或中的Options指令处加入IncludesNOEXEC选项,用以禁用ApacheServer中的执行功能。

备份或文件

修改:

OptionsIncludesNoexec

恢复和文件,重启APACHE

看是否禁用了ApacheServer

4.1.3Linux-04-01-03

Linux-04-01-03

隐藏Apache的版本号及其它敏感信息

默认情况下,很多Apache安装时会显示版本号及操作系统版本,甚至会显示服务器上安装的是什么样的Apache模块。

这些信息可以为黑客所用,并且黑客还可以从中得知你所配置的服务器上的很多设置都是默认状态。

添加到你的文件中:

ServerSignatureOff

ServerTokensProd

补充说明:

ServerSignature出现在Apache所产生的像404页面、目录列表等页面的底部。

ServerTokens目录被用来判断Apache会在ServerHTTP响应包的头部填充什么信息。

如果把ServerTokens设为Prod,那么HTTP响应包头就会被设置成:

Server:

Apache

也可以通过源代码和安全模块进行修改

将备份的文件恢复,重新启动APACHE

访问看是否给隐藏了。

低

4.1.4Linux-04-01-04

Linux-04-01-04

Apache413错误页面跨站脚本漏洞修复

修复ApacheHTTPServer处理畸形用户请求时存在漏洞

远程攻击者可能利用此漏洞获取脚本源

Cat

ApacheHTTPServer处理畸形用户请求时存在漏洞,远程攻击者可能利用此漏洞获取脚本源码。

向Apache配置文件添加ErrorDocument413语句禁用默认的413错误页面。

警告

以下程序(方法)可能带有攻击性,仅供安全研究与教学之用。

使用者风险自负!

请求:

GET/HTTP/

Host:

<

BADCHARS>

Connection:

close

Content-length:

-1

[LF]

4.1.5Linux-04-01-05

Linux-04-01-05

限制请求消息长度

限制http请求的消息主体的大小。

Cat文件,看是否与原来相同。

编辑配置文件,修改为102400Byte

LimitRequestBody102400

检查配置文件设置。

上传文件超过100K将报错。

4.1.6Linux-04-01-06

Linux-04-01-06

错误页面处理

Apache错误页面重定向。

查看文件,查看ErrorDocument文件是否与修改前相同。

(1)修改配置文件:

ErrorDocument400/

ErrorDocument401/

ErrorDocument403/

ErrorDocument404/

ErrorDocument405/

ErrorDocument500/

为要设置的错误页面。

(2)重新启动Apache服务

指向指定错误页面

URL地址栏中输入

4.1.7Linux-04-01-07

Linux-04-01-07

拒绝服务防范

防止恶意攻击

查看文件,查看Timeout等文件是否与原来相同。

(1)编辑配置文件,

Timeout10KeepAliveOn

KeepAliveTimeout15

AcceptFilterhttpdata

AcceptFilterhttpsdata

(2)重新启动Apache服务

检查配置文件是否设置。

4.1.8Linux-04-01-08

Linux-04-01-08

删除缺省安装的无用文件

查看缺省的的HTML文件是否与原来相同。

删除缺省HTML文件:

#rm-rf/usr/local/apache2/htdocs/*

删除缺省的CGI脚本:

#rm–rf/usr/local/apache2/cgi-bin/*

删除Apache说明文件:

#rm–rf/usr/local/apache2/manual

删除源代码文件:

#rm-rf/path/to/根据安装步骤不同和版本不同,某些目录或文件可能不存在或位置不同。

检查对应目录。

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- Linux 系统 加固 规范

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

如何打造酒店企业文化2刘田江doc.docx

如何打造酒店企业文化2刘田江doc.docx