南开20秋学期《信息安全概论》在线作业答案1文档格式.docx

南开20秋学期《信息安全概论》在线作业答案1文档格式.docx

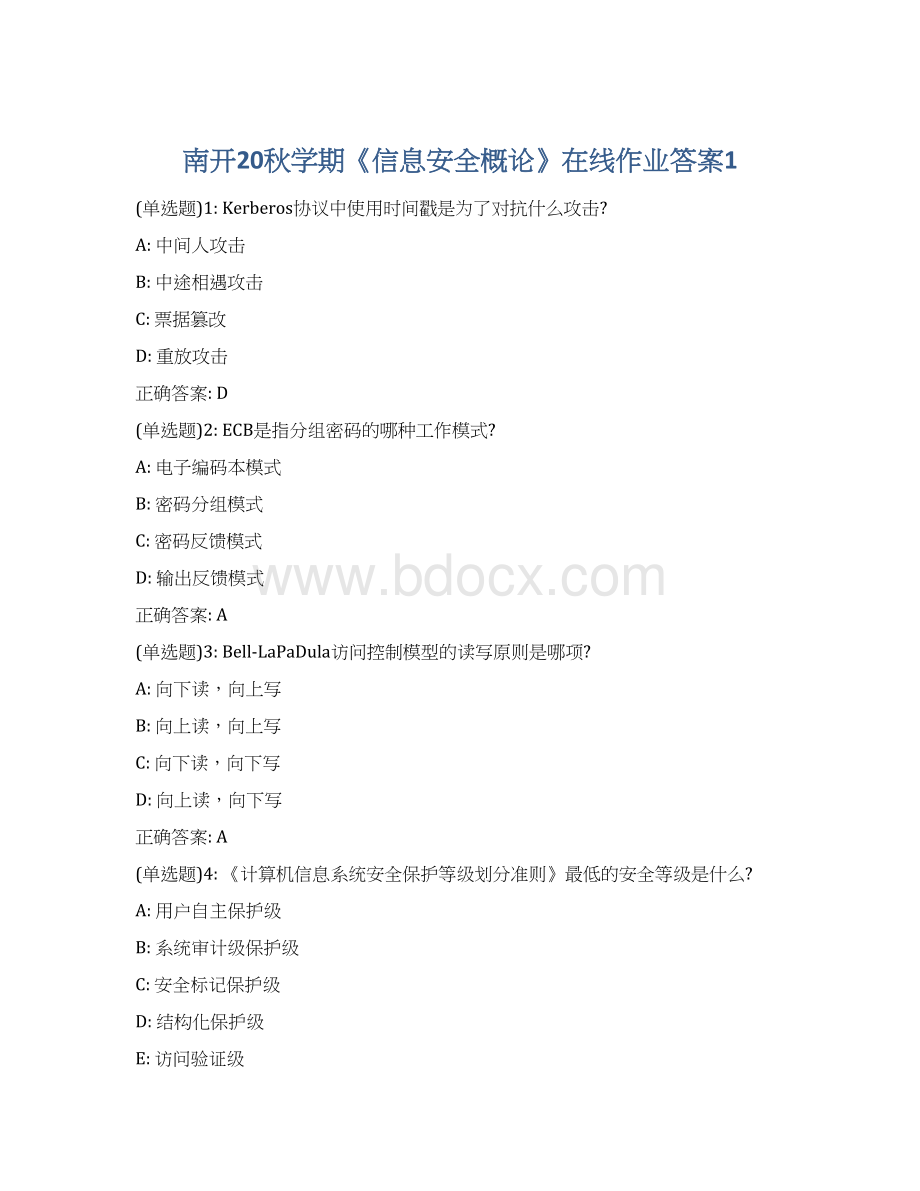

- 文档编号:12972204

- 上传时间:2022-10-01

- 格式:DOCX

- 页数:22

- 大小:15.08KB

南开20秋学期《信息安全概论》在线作业答案1文档格式.docx

《南开20秋学期《信息安全概论》在线作业答案1文档格式.docx》由会员分享,可在线阅读,更多相关《南开20秋学期《信息安全概论》在线作业答案1文档格式.docx(22页珍藏版)》请在冰豆网上搜索。

向下读,向下写

向上读,向下写

(单选题)4:

《计算机信息系统安全保护等级划分准则》最低的安全等级是什么?

用户自主保护级

系统审计级保护级

安全标记保护级

结构化保护级

E:

访问验证级

(单选题)5:

信息安全CIA三元组中的C指的是

机密机

完整性

可用性

可控性

(单选题)6:

开户HTTPS,SOCKS等代理服务功能,使得黑客能以受感染的计算机作为跳板,以被感染用户的身份进行黑客活动的木马是

盗号类木马

下载类木马

网页点击类木马

代理类木马

(单选题)7:

以下哪项是散列函数?

RSA

MD5#DES#DSA

B

(单选题)8:

目前,要想保证安全性,RSA算法的最小密钥长度应为多少位?

128

256

512

1024

(单选题)9:

Diffie-Hellman算法可以用来进行以下哪项操作?

密钥交换

信息加密

信息解密

身份认证

(单选题)10:

DES算法的分组长度为多少位?

64

192

(单选题)11:

《计算机信息系统安全保护等级划分准则》划分的安全等级中,哪一级可以满足访问监视器的要求?

E

(单选题)12:

Kerberos协议中TGS的含义是什么?

认证服务器

票据授予服务器

应用服务器

客户端

(单选题)13:

在面向变换域的数字水印算法中,DFT算法是一种

离散傅里叶变换算法

离散余弦变换算法

离散小波变换算法

最低有效位变换算法

(单选题)14:

VPN的实现主要依赖什么技术?

网络隧道

网络扫描

网络嗅探

网段划分

(单选题)15:

CBC是指分组密码的哪种工作模式?

(单选题)16:

以下哪一项不是计算机病毒的特征

非授权性

寄生性

传染性

网络传播性

(单选题)17:

在访问控制中,主体对客体的操作行为和约束条件的关联集合被称为

主体

客体

访问控制策略

访问操作

C

(单选题)18:

CC标准中定义的安全可信度有几级?

1

3

5

7

(单选题)19:

手机短信验证验属于以下哪项认证形式?

静态数据认证

动态数据认证

第生物特征认证

以上都不对

(单选题)20:

以下哪项是公开密钥密码算法?

DES

AES

RC5

(单选题)21:

以下哪项是Windows系统中账户或账户组的安全标识符?

SID

LSA

SRM

SAM

(单选题)22:

DRM的含义是什么?

数字水印

数字签名

数字版权管理

信息隐藏

(单选题)23:

以下哪项不是访问控制模型?

DAC

MAC

HASH

RBAC

(单选题)24:

以下哪项不是VLAN划分的方法?

基于端口的VLAN划分

基于MAC地址的VLAN划分

基于IP子网的VLAN划分

基于终端操作系统类型的VLAN划分

(单选题)25:

Windows系统的SAM数据库保存什么信息?

账号和口令

时间

日期

应用程序

(单选题)26:

在CC标准中,要求在设计阶段实施积极的安全工程思想,提供中级的独立安全保证的安全可信度级别为

EAL1

EAL3

EAL5

EAL7

(单选题)27:

以下哪种技术可以用于构建防火墙?

Snort

IPTables

Bot

DDoS

(单选题)28:

以下哪个术语代表“访问控制列表”?

ACM

ACL

AES#MAC

(单选题)29:

OFB是指分组密码的哪种工作模式?

(单选题)30:

以下哪种技术可以用于交换网络下的网络嗅探?

缓冲区溢出

拒绝服务攻击

ARP欺骗

电子邮件炸弹

(多选题)31:

访问控制的基本组成元素包括哪三方面?

认证

A,B,C

(多选题)32:

制定访问控制策略的基本原则有哪几项?

用户自主原则

最小权限原则

最小泄露原则

多级安全策略原则

B,C,D

(多选题)33:

常见的生物特征有哪些?

人脸

虹膜

指纹

声音

口令

A,B,C,D

(多选题)34:

常用的数据容错技术有哪些?

空闲设备

镜像

复现

负载均衡

加密

(多选题)35:

密码体制的要素包括

明文空间

密文空间

密钥空间

加密算法

解密算法

A,B,C,D,E

(判断题)36:

在相同的安全强度下,ECC算法的密钥长度比RSA算法的密钥长度长

对

错

F

(判断题)37:

数字证书绑定了公钥及其持有者的身份

T

(判断题)38:

纯文本文件是一种很容易嵌入水印信息的文件

(判断题)39:

在图像水印中,图像的纹理越复杂,所嵌入水印的可见性越大

(判断题)40:

基于字母频率的攻击对移位密码和仿射密码有效

(判断题)41:

MAC是自主访问控制策略的简称

(判断题)42:

RC5是一种分组密码算法

(判断题)43:

AES加密算法是无条件安全的

(判断题)44:

Kerberos协议中使用的时间戳是为了对抗重放攻击

(判断题)45:

AES是一种分组密码算法

(判断题)46:

NeedHam-Schroeder协议是一种认证协议

(判断题)47:

IDEA是一种流密码算法

(判断题)48:

Netfilter/IPtables包过滤机制可用来构建防火墙

(判断题)49:

在图像水印中,图像的背景越亮,所嵌入水印的可见性越大

(判断题)50:

Kerberos协议是一种基于对称密钥的认证协议

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- 信息安全概论 南开 20 学期 信息 安全 概论 在线 作业 答案

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

《巴黎圣母院》3000字读书心得范文.docx

《巴黎圣母院》3000字读书心得范文.docx