河北职称计算机考试基础题及答案第二章精选Word下载.docx

河北职称计算机考试基础题及答案第二章精选Word下载.docx

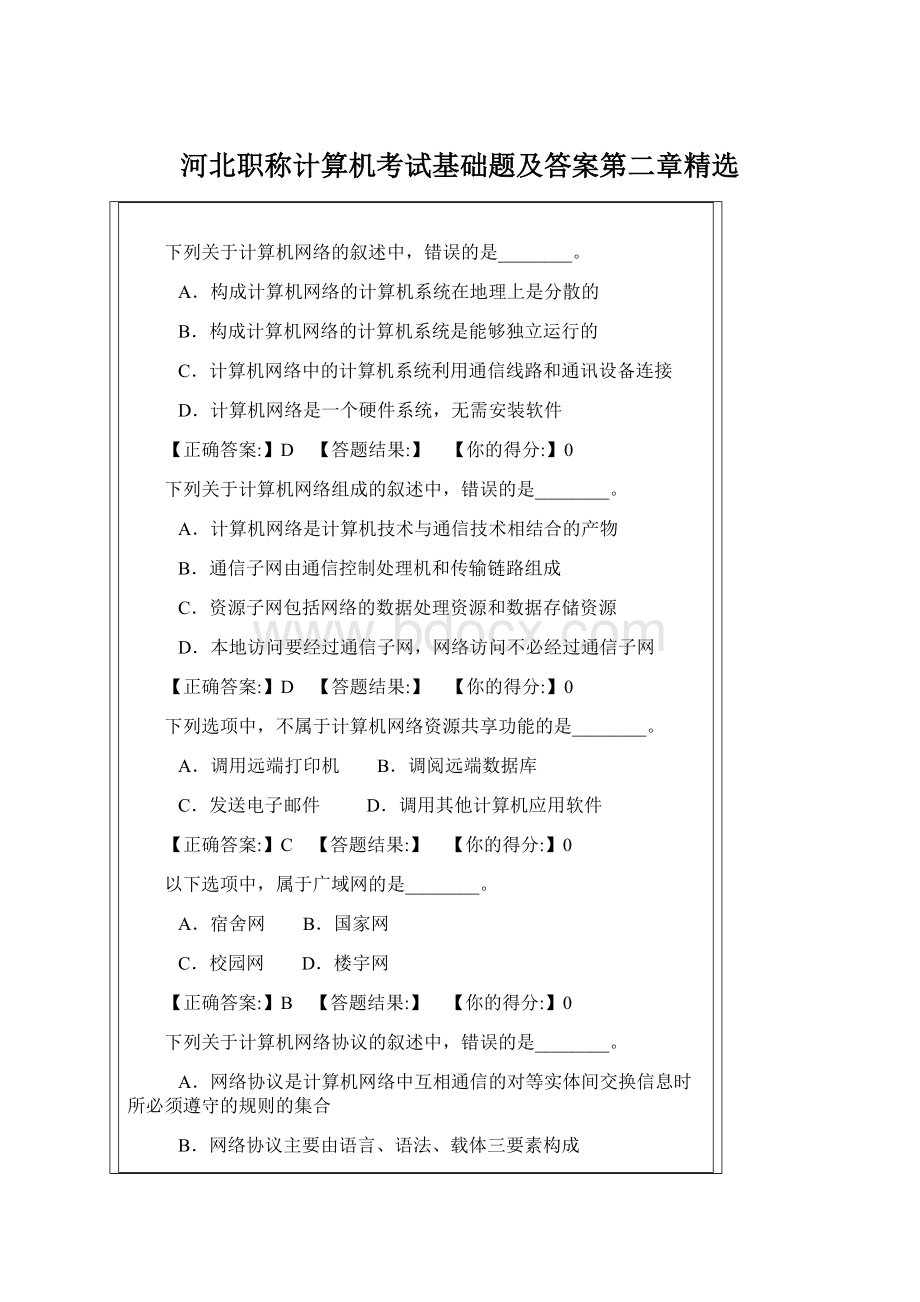

- 文档编号:18079148

- 上传时间:2022-12-13

- 格式:DOCX

- 页数:32

- 大小:49.72KB

河北职称计算机考试基础题及答案第二章精选Word下载.docx

《河北职称计算机考试基础题及答案第二章精选Word下载.docx》由会员分享,可在线阅读,更多相关《河北职称计算机考试基础题及答案第二章精选Word下载.docx(32页珍藏版)》请在冰豆网上搜索。

下列关于网络分层的叙述中,错误的是________。

A.在应用层上进行实通信

B.网络划分为多个不同的功能层

C.同等层之间的通信规则是该层使用的协议

D.同一计算机的不同功能层之间的通信规则称为接口

】A

OSI参考模型根据网络通信的功能要求,把通信过程分为________层。

A.4

B.5

C.6

D.7

以下选项中,不属于OSI参考模型分层的是________。

A.物理层

B.网络接口层

C.数据链路层

D.网络层

下列OSI参考模型分层中,最高的是________。

A.会话层

B.表示层

C.应用层

D.传输层

以下选项中,不属于网络传输介质的是________。

A.双绞线

B.网桥

C.同轴电缆

D.光纤

无线局域网的英文缩写是________。

A.VLAN

B.WAN

C.WLAN

D.VPN

下列选项中,属于无线局域网标准的是________。

A.IEEE

802.9

B.IEEE

802.10

C.IEEE

802.11

D.IEEE

802.12

下列选项中,不能用于无线网卡的接口标准是_________。

A.SCSI

B.PCI

C.USB

D.PCMCIA

以下选项中,和其他三个所指不同的是_________。

A.AP

B.无线网卡

C.无线接入点

D.无线接入器

计算机病毒的本质是_________。

A.微生物

B.遗传物质

C.计算机系统漏洞

D.计算机指令或程序代码

下列选项中,不属于计算机病毒特点的是_________。

A.传染性

B.自行消失性

C.破坏性

D.不可预见性

下列关于计算机病毒的叙述中,正确的是__________。

A.计算机病毒只能在本地自我复制,不会通过媒介传播

B.计算机感染的所有病毒都会立即发作

C.计算机病毒通常附在正常程序中或磁盘较隐蔽的地方

D.计算机安装反病毒软件后,就可以防止所有计算机病毒的感染

下列病毒类型对应关系中,正确的是__________。

A.Script代表捆绑机病毒

B.Backdoor

代表木马病毒

C.Worm代表蠕虫病毒

D.Win32代表宏病毒

下列选项中,属于木马病毒的是__________。

A.QQ消息尾巴病毒

B.冲击波病毒

C.美丽莎病毒

D.震荡波病毒

下列选项中,属于系统病毒的是_________。

A.爱情后门病毒

B.CIH病毒

C.系统杀手病毒

D.美丽莎病毒

下列选项中,属于脚本病毒的是_________。

A.系统杀手病毒

B.红色代码病毒

C.冲击波病毒

下列关于黑客的叙述中,错误的是_________。

A.黑客是英文单词Hacker的直译

B.最初的黑客并非一个贬义词

C.世界各国对黑客已经有了统一的定义

D.如今黑客成了网络犯罪的代名词

下列选项中,不属于木马系统构成部分的是_______。

A.硬件部分

B.软件部分

C.具体连接部分

D.文档资料部分

下列木马入侵步骤中,顺序正确的是_________。

A.传播木马-配置木马-运行木马

B.建立连接-配置木马-传播木马

C.配置木马-传播木马-运行木马

D.建立连接-运行木马-信息泄露

木马的信息反馈机制收集的信息中最重要的是_________。

A.服务端系统口令

B.服务端IP

C.服务端硬盘分区情况

D.服务端系统目录

木马在建立连接时,并非必须的条件是_________。

A.服务端已安装了木马

B.控制端在线

C.服务端在线

D.已获取服务端系统口令

下列预防计算机病毒的注意事项中,错误的是_________。

A.不使用网络,以免中毒

B.重要资料经常备份

C.备好启动盘

D.尽量避免在无防毒软件机器上使用可移动储存介质

以下病毒中,不属于蠕虫病毒的是_________。

A.冲击波

B.震荡波

C.破坏波

D.扫荡波

下列选项中,组成计算机网络的两项是_________。

A.通信子网

B.终端

C.资源子网

D.主机

】AC

计算机网络的主要特征有_________。

A.计算机网络中,计算机是信息处理的主体

B.计算机与相关外部设备通过总线连在一起,实现数据交换

C.计算机网络中的计算机既相互联系又相互独立,不存在主从关系

D.计算机网络中的计算机系统通过通讯协议实现信息交互

】ACD

下列选项中,属于计算机网络功能的有_________。

A.资源共享

B.提高计算机的可靠性

C.信息传递

D.分布式数据处理

】ABCD

计算机网络的资源包括_________

。

A.硬件资源

B.软件资源

C.操作资源

D.数据资源

】ABD

下列选项中,属于计算机网络信息传递功能的有_________。

A.发送电子邮件

B.相互协同工作

C.发送新闻和消息

D.网上聊天

计算机网络按照覆盖地域大小可分为_________。

A.无线网路

B.局域网

C.有线网路

D.广域网

】BD

宽带城域网主要提供的服务内容有_________。

A.视频点播

B.IP话音服务

C.远程医疗

D.智能化社区服务

构成网络协议的要素有_________。

A.语义

B.语法

C.语音

D.语序

下列关于OSI参考模型分层的选项中,分层相邻且顺序从低到高的有_________。

A.物理层-数据链路层-网络层

B.数据链路层-网络接口层-网络层

C.传输层-会话层-表示层

D.表示层-会话层-应用层

下列选项中,处于OSI参考模型两端的分层是___________。

A.传输层

B.物理层

D.会话层

】BC

以下选项中,属于IEEE

802参考模型分层的有_________。

B.传输层

C.媒体访问控制子层

D.逻辑链路控制子层

】BCD

以下选项中,属于网络设备的有_________。

A.交换机

B.集线器

C.中继器

D.服务器

以下选项中,属于高速局域网产品的有_________。

A.10Mbps以太网

B.100Mbps以太网

C.1000Mbps以太网

D.FDDI光纤网

目前无线局域网所采用的热门技术标准有_________。

A.红外线

B.蓝牙

C.家庭网络

D.IEEE802.11标准

无线局域网的室外结构有_________。

A.点对点型

B.点对多点型

C.多点对点型

D.混合型

无线局域网可采取的网络结构有_________。

A.网桥连接型

B.基站接入型

C.HUB接入型

D.无中心结构

无线局域网可以在普通局域网基础上通过_________等来实现。

A.无线接入点

B.无线网桥

C.无线Modem

D.无线网

下列选项中,属于IEEE

802.11无线局域网物理层标准的有_________。

A.IEEE802.11a

B.IEEE802.11b

C.IEEE802.11g

D.IEEE802.11p

】ABC

与传统的局域网相比,无线局域网的优点有_________。

A.安装便捷

B.使用灵活

C.经济节约

D.易于扩展

常用的无线网络设备有_________。

A.无线网卡

B.光电转换器

D.天线

下列关于病毒命名规则的叙述中,正确的有_________。

A.病毒名前缀表示病毒类型

B.病毒名前缀表示病毒变种特征

C.病毒名后缀表示病毒类型

D.病毒名后缀表示病毒变种特征

】AD

常见的病毒名前缀有_________。

A.Trojan

B.Script

C.Macro

D.Binder

计算机病毒的传播途径有________。

A.存储介质

B.点对点通信系统

C.计算机网络

D.无线通道

木马发展经历的三代是________。

A.特洛伊型木马

B.伪装型病毒

C.AIDS型木马

D.网络传播型木马

下列选项中,可以隐藏木马的有______。

A.应用程序

B.游戏外挂

C.网络插件

D.电子邮件

木马的常见传播途径有__________。

A.邮件附件

B.下载文件

C.网页

D.聊天工具

从动机、目的和对社会造成的危害程度来划分,黑客可以分为_________。

A.技术挑战型黑客

B.戏谑取趣型黑客

C.正义高尚型黑客

D.捣乱破坏型黑客

常见的黑客攻击方法有_________。

A.获取口令

B.放置木马程序

C.电子邮件攻击

D.利用系统漏洞攻击

木马的硬件部分包括_________。

A.客户端

B.控制端

C.服务端

D.Internet

木马的软件部分包括_________。

A.控制端程序

B.连接程序

C.木马程序

D.木马配置程序

木马的具体连接部分包括_________。

A.控制端的IP地址

B.服务端的IP地址

C.控制端的端口

D.木马的端口

下列木马入侵步骤中,顺序正确的有_________。

A.信息泄露-建立连接-远程控制

B.传播木马-远程控制-信息泄露

D.信息泄露-建立连接-传播木马

配置木马时,常用的伪装手段有_________。

A.修改图标

B.捆绑文件

C.出错显示

D.木马更名

配置木马时,常见的信息反馈方式有_________。

A.设置E-mail地址

B.设置IRC号

C.设置ICO号

D.设置文件名

木马的信息反馈机制收集的信息包括_________。

A.使用的操作系统

B.系统目录

C.硬盘分区情况

D.系统口令

常见的控制端远程控制有_________。

A.窃取密码

B.系统操作

C.文件操作

D.修改注册表

下列预防计算机病毒的注意事项中,正确的有_________。

A.安装防病毒软件

B.使用新软件时先用扫毒程序检查

C.安装网络防火墙

D.不在互联网上随意下载软件

A.重要资料经常备份

B.不轻易用U盘当中的自启动功能

C.备好启动盘,以备不时之需

D.只打开熟人发送邮件的附件,不打开来路不明邮件的附件

以下消除病毒的手段中,高效便捷的有_________。

A.逐个检查文件,手动清除

B.安装防病毒软件,利用软件清除

C.上网进行在线杀毒

D.安装防病毒卡,进行杀毒

预防木马的注意事项有_________。

A.安装防病毒软件并及时升级

B.不随便打开陌生网友传送的文件

C.安装个人防火墙并及时升级

D.不随便打开陌生网友传送的E-mail附件

A.把个人防火墙设置好安全等级

B.使用安全性比较好的浏览器和电子邮件客户端工具

C.操作系统的补丁经常进行更新

D.不随便下载、使用破解软件

检查与消除木马的手段有_________。

A.手动检测

B.立即物理断开网络,然后清除

C.手动清除

D.利用清除工具软件清除

【正确

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- 河北 职称 计算机 考试 基础 答案 第二 精选

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

广东省普通高中学业水平考试数学科考试大纲Word文档下载推荐.docx

广东省普通高中学业水平考试数学科考试大纲Word文档下载推荐.docx