下半年网络规划设计师考试上午真题.docx

下半年网络规划设计师考试上午真题.docx

- 文档编号:23526416

- 上传时间:2023-05-17

- 格式:DOCX

- 页数:20

- 大小:150.22KB

下半年网络规划设计师考试上午真题.docx

《下半年网络规划设计师考试上午真题.docx》由会员分享,可在线阅读,更多相关《下半年网络规划设计师考试上午真题.docx(20页珍藏版)》请在冰豆网上搜索。

下半年网络规划设计师考试上午真题

2015年下半年网络规划设计师考试上午真题

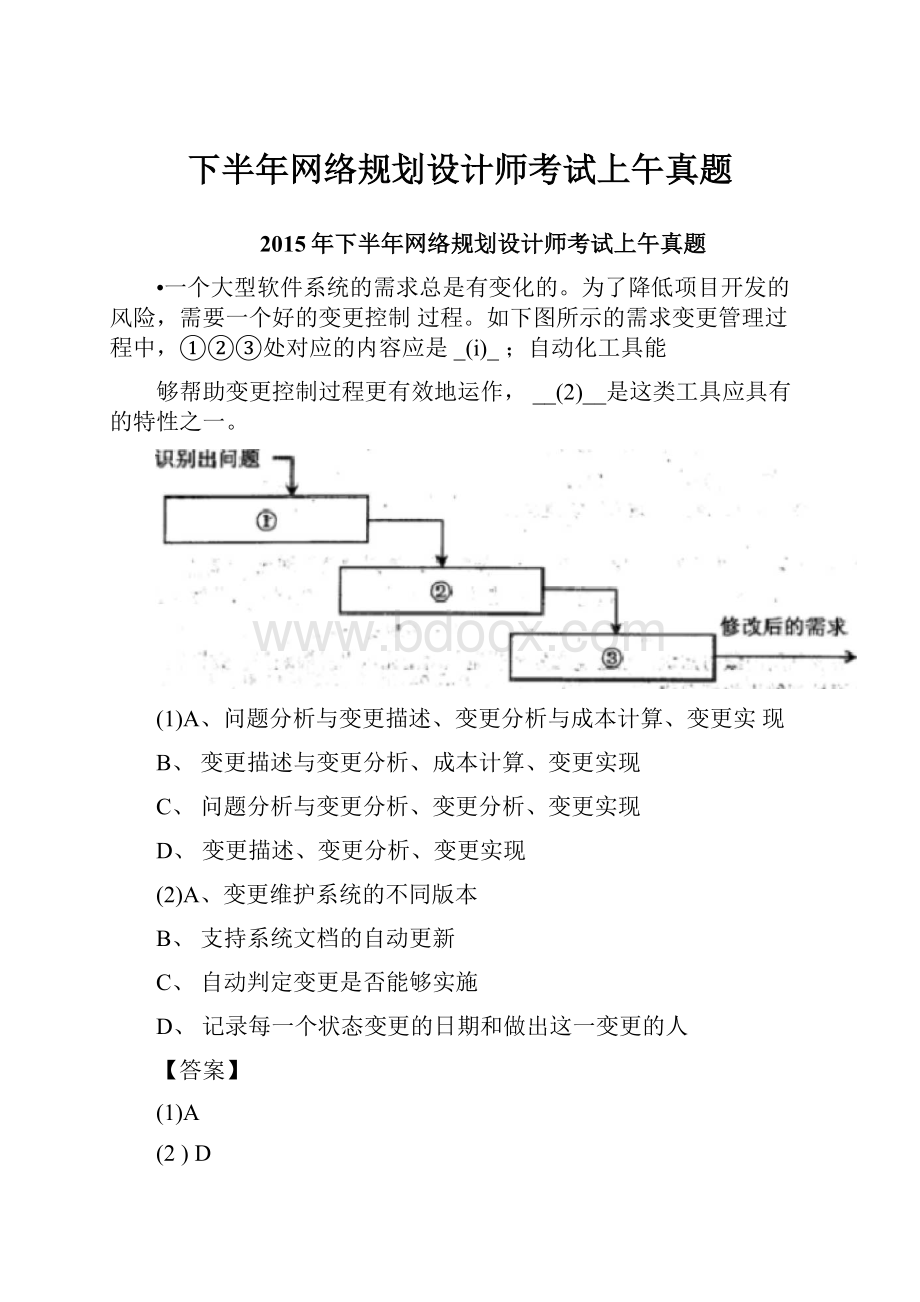

•一个大型软件系统的需求总是有变化的。

为了降低项目开发的风险,需要一个好的变更控制过程。

如下图所示的需求变更管理过程中,①②③处对应的内容应是_(i)_;自动化工具能

够帮助变更控制过程更有效地运作,__

(2)__是这类工具应具有的特性之一。

(1)A、问题分析与变更描述、变更分析与成本计算、变更实现

B、变更描述与变更分析、成本计算、变更实现

C、问题分析与变更分析、变更分析、变更实现

D、变更描述、变更分析、变更实现

(2)A、变更维护系统的不同版本

B、支持系统文档的自动更新

C、自动判定变更是否能够实施

D、记录每一个状态变更的日期和做出这一变更的人

【答案】

(1)A

(2)D

分析:

考记忆力的题,略

•用例(usecase用来描述系统对事件做出响应时所采取的行动。

用例之间是具有相关性

的。

在一个会员管理系统中,会员注册时可以采用电话和邮件两种方式。

用例会员注册”和

电话注册”、邮件注册”之间是―⑶―关系。

(3)A.

包含(inelude)

B.

扩展(extend)

C.

泛化(generalize)

D.

依赖(dependson)

•RUP强调采用__(4)_的方式来开发软件,这样做的好处是

(5)_。

(4)A.原型和螺旋

B.螺旋和增量

C.迭代和增量

D.快速和迭代

(5)A.在软件开发的早期就可以对关键的,影响大的风险进行处理B.可以避免需求的变更C.能够非常快速地实现系统的所有需求D.能够更好地控制软件的质量

•__(6)_的目的是检查模块之间,以及模块和已集成的软件之间的接口关系,并验证已集成的软件是否符合设计要求。

其测试的技术依据是_(7)_。

(6)A.单元测试

B.集成测试

C.系统测试

D.回归测试

(7)A.软件详细设计说明书

B.技术开发合同C.软件概要设计文档D.软件配置文档

•甲、乙、丙、丁4人加工A、B、C、D四种工件所需工时如下表所示。

指派每人加工一种工件,四人加工四种工件其总工时最短的最优方案中,工件B应由_(8)_加工。

A

C

----

甲

1+

■9

4

乙

H

7

10

:

丙

口

T

10

T

17

9

E3

(8)A.甲

B.乙

C.丙D.丁

•小王需要从①地开车到⑦地,可供选择的路线如下图所示。

图中,各条箭线表示路段及其行驶方向,箭线旁标注的数字表示该路段的拥堵率(描述堵车的情况,即堵车概率)。

拥堵率

=1-畅通率,拥堵率=0时表示完全畅通,拥堵率=1时表示无法行驶。

根据该图,小主选择拥堵情况最少(畅通情况最好)的路线是_(9)__。

(9)A.①②③④⑤⑦

B.①②③④⑥⑦

C.①②③⑤⑦

D.①②④⑥⑦

•软件设计师王某在其公司的某一综合信息管理系统软件开发项目中、承担了大部分程序设计工作。

该系统交付用户,投入试运行后,王某辞职离开公司,并带走了该综合信息管理系统的

源程序,拒不交还公司。

王某认为综合信息管理系统源是他独立完成的,他是综合信息管理

系统源程序的软件著作权人。

王某的行为_(10)_。

(10)A.侵犯了公司的软件著作权

B.未侵犯公司的软件著作权

C.侵犯了公司的商业秘密权

D.不涉及侵犯公司的软件著作权

•下面的网络中不属于分组交换网的是_(11).

(11)A、ATM

B、POTS

C、X.25

D、IPX/SPX

•ADSL采用_(12)—技术把PSTN线路划分为话音、上行和额独立的信道,同时提供话音和联网服务,ADSL2+技术可提供的最高下心速率达到__(13)_Mb/s。

(12)A、时分复用

B、频分复用

C、空分复用

D、码分多址

(13)A、8

B、16

C、24

D、54

•下面4组协议中,属于第二层隧道协议的是_(14)_,第二层隧道协议中必须要求TCP/IP支

持的是__(15)_。

(14)A、

PPTP和口L2TP

B、

PPTP和口IPSec

C、

L2TP和GRE

D、

L2TP和IPSec

(15)A、

IPSec

B、

PPTP

C、

L2TP

D、

GRE

•IP数据报的分段和重装配要用到报文头部的表示服、数据长度、段偏置值和_(16)_等四个字

段,其中__(17)_字段的作用是为了识别属于同一个报文的各个分段,_(18)—的作用是指

示每一分段在原报文中的位置。

(16)A、IHL

B、M标志

C、D标志

D、头校验和

(17)A、IHL

B、M标志

C、D标志

D、标识符

(18)A、段偏置值

B、M标志

C、D标志

D、头校验和

•TCP使用的流量控制协议是__(19)__,TCP段头中指示可接收字节数的字段是_(20)__。

•(19)A、固定大小的华东窗口协议

B、可变大小的滑动窗口协议

C、后退N帧ARQ协议

D、停等协议

(20)A、偏置值

B、窗口

C、检查和

D、接收顺序号

•AAA服务期(AAAserver)是一种处理用户访问请求的框架协议,它主要功能有3个,但

是不包括__(21)__,通常用来实现AAA服务的协议是__(22)_。

(21)A、身份认证B、

访问授权C、数

据加密

D、计费

(22)A、Kerberos

B、RADIUS

C、SSL

D、IPSec

•由无线终端组成的MANET网络,与固定局域网最主要的区别是_(23)_,在下图所示的由

A、B、C三个结点组成的MANET中,圆圈表示每个结点的发送范围,结点A和结点C同

时发送数据,如果结点B不能正常接收,这时结点C称为结点A的__(24)_。

(23)A、无线访问方式可以排除大部分网络入侵

B、不需要运行路由协议就可以互相传送数据

C、无线信道可以提供更大的宽带

D、传统的路由协议不适合无线终端之间的通信

(24)A、隐敝终端

B、暴露终端

C、干扰终端

D、并发终端

•移动通信4G标准与3G标准主要的区别是_(25)当前4G标准有

_(26)__。

(25)A、4G的数据速速率更高,而3G的覆盖范围更大

B、4G是针对多媒体数据传输的,而3G只能传送话音信号

C、4G是基于IP的分组交换网,而3G是针对语音通信优化设计的

D、4G采用正交频分多路复用技术,而3G系统采用的是码分多址技术

(26)A、UMB和WiMAXn

B、LTE和WiMAXn

C、LTE和UMB

D、TD-LTE和FDD-LTE

•在从IPv4向IPv6过渡期间,为了解决IPv6主机之间通过IPv4网络进行通信的问题,需要采用_(27)_,为了使得纯IPv6主机能够与纯IPv4主机通信,必须使用_(28)_。

(27)A、双协议栈技术

B、隧道技术C、

多协议栈技术

D、协议翻译技术

(28)A、双协议栈技术

B、隧道技术

C、多协议栈技术

D、协议翻译技术

•原站收到在数据包组装期间生存时间为0”的ICMP报文,出现的原因是

(29)__。

(29)A、IP数据报目的地址不可达

B、IP数据报目的网络不可达

C、ICMP报文校验差错

D、IP数据报分片丢失

•下列DHCP报文中,由客户端发送给DHCP的服务期的是_(30)_。

(30)A、DhcpOffer

B、DhcpDecline

C、DhcpAck

D、DhcpNack

•在windows用户管理中,使用组策略A-G-DL-P,其中DL表示(31)。

(31)A、用户账号B、

资源访问权限

C、域本地组D、

通用组

•在光纤测试过程中,存在强反射时,使得观点二极管饱和,光电二极管需要一定的时间由饱和状态中恢复,在这一时间内,它将不会精确地检测后散射信号,在这一过程中没有被确定的光纤长度称为盲区。

盲区一般表现为前端盲区,为了解决这一问题,可以__(32)_,以便将

此效应减到最小。

(32)A、采用光功率计进行测试B、在测试

光缆后加一条长的测试光纤

C、在测试光缆前加一条测试光纤

D、采用OTDR进行测试

•S/MIME发送报文的过程中对消息M的处理包括生成数字指纹、生成数字签名、加密数字签

名和加密报文4个步骤,其中生成数字指纹采用的算法是__(33)__,加密数字签名采用的算法

是__(34)__。

(33)A、MD5

B、3DES

C、RSA

D、RC2

(34)A、MD5

B、RSA

C、3DES

D、SHA-1

•下列DNS查询过程中,采用迭代查询的是_(35)_,采用递归查询的是

__(36)__。

(35)A、客户端向本地DNS服务器发出查询请求

B、客户端在本地缓存中找到目标主机的地址C、

本地域名服务器缓存中找到目标主机的地址D、

由根域名服务器找到授权域名服务器的地址

(36)A、转发查询非授权域名服务费B、客户端向本

地域名服务器发出查询请求C、由上级域名服

务器给出下级服务器的地址D、由根域名服务

器找到授权域名服务器的地址

•DHCP服务器分配的默认网关地址是220.115.5.33/28,__(37)—是该子网主机地

址。

(37)A、220.115.5.32

B、220.115.5.40

C、220.115.5.47

D、220.115.5.55

•主机地址122.34.2.160属于子网__(38)_。

(38)A、

122.34.2.64/26

B、

122.34.2.96/26

C、

122.34.2.128/26

D、

122.34.2.192/26

•某公司的网络地址为192.168.1.0,要划分成5个子网,每个子网最多20台主机,则适用

的子网掩码是_(39)_。

(39)A、

255.255.255.192

B、

255.255.255.240

C、

255.255.255.224

D、

255.255.255.248

•以下关于

IPV6的论述中,正确的是__(40)_。

(40)A、IPv6数据包的首部比IPv4复杂

B、IPv6的地址分为单播、广播和任意播3种

C、IPv6地址长度为128比特

D、每个主机拥有唯一的IPv6地址

•按照RSA算法,取两个最大素数p和q,n=p*q,令$(n)=(p1)*(q-1),取与$(n互质的数e,

d=e-1mod(n,)如果用M表示消息,用C表示密文,下面_(41)_是加密过程,_(42)—是解

密过程。

(41)A、C=Memodn

B、C=Mnmodd

-J

C、C=Mdmod$(n)

D、C=Mnmod$(n)

(42)A、M=Cnmode

d

B、M=Cmodn

d

C、M=Cmod$(n)

D、M=Cnmod$(n)

IA和IB,要使A能够对B进行

IPSec认证方式中,所使用的

•A和B分别从CA1和CA2两个认证中心获取了自己的证书认证,还需要_(43)_。

(43)A、A和B交换各自公钥

B、A和B交换各自私钥

C、CA1和CA2交换各自公钥

D、CA1和CA2交换各自私钥

•如图所示,①、②和③是三种数据包的封装方式,以下关于封装与其对应模式的匹配,__(44)_是正确的。

(44)A、传输模式采用封装方式①

B、隧道模式采用封装方式②

C、隧道模式采用封装方式③

D、传输模式采用封装方式③

•下列协议中,不用于数据加密的是__(45).

(45)A、IDEAB、

Differ-hellman

C、AESD、RC4

•下列关于数字证书的说法中,正确的是_(46).

(46)A、数字证书是在网上进行信息交换和商务活动的身份证

明B、数字证书使用公钥体制,用户使用公钥进行加密和

签名C、在用户端,只需维护当前有效的证书列表D、数

字证明用于身份证明,不可公开

•PPP协议不包含__(47)_。

(47)A、封装协议B、点对点隧道

协议(PPTP)C、链路控制协

议(LCP)

D、网络控制协议(NCP)

•以下关于数据备份策略的说法中,错误的是__(48)_。

(48)A、完全备份是备份系统中所有的数据

B、增量备份是只备份上一次完全备份后有变化的数据C、差分备份是指

备份上一次完全备份后有变化的数据D、完全、增量和差分三种备份方

式通常结合使用,以发挥出最佳的效果

•假如有3块容量是80G的硬盘做RAID5阵列,则这个RADI5的容量是_(49)_;而如果有

2块80G的盘和1块40G的盘,此时RAID5的容量是

__(50)__。

(49)A、240G

B、

160G

C、

80G

D、

40G

(50)A、

40G

B、

80G

C、

160G

D、

200G

•以下关于网络分成模型的叙述中,正确的是__(51)__。

(51)A、核心层为了保障安全性,应该对分组进行尽可能多的处理

B、汇聚层实现数据分组从一个区域到另一个区域的高速转发

C、过多的层次会增加网络延迟,并且不便于故障排查D、接

入层应提供多条路径来缓解通信瓶颈

•以下关于网络规划设计过程叙述中,属于需求分析阶段任务是_(52)_。

(52)A、依据逻辑网络设计的要求,确定设备的具体物理分布和运行环境

B、制定对设备厂商、服务提供商的选择策略

C、根据需求范文和通信规范,实施资源分配和安全规划

D、确定网络设计或改造的任务,明确新网络的建设目标

•某高校欲构建财务系统,使得用户可通过校园网访问该系统。

根据需求,公司给出如下2

套方案。

1)出口设备采用一台配置防火墙板卡的核心交换机,并且使用防火墙策略将需要对校园网做应用的服务器进行地址映射;

2)采用4台高性能服务器实现整体架构,其中3台作为财务应用服务器、1台作为数据备份管

理服务器;

3)通过备份管理软件的备份策略将3台财务应用服务器的数据进行定期备份。

1)出口设备采用1台配置防火墙板卡的核心交换机,并且使用防火墙策略将需要对校园网做应用的服务器进行地址映射;

2)采用2台高性能服务器实现整体架构,服务器采用虚拟化技术,建多个虚拟机满足财务系统业务需求。

当一台服务器出现物理故障时将业务迁移到另外一台物理服务器上。

与方案一相比,方案二的优点是_(53)_。

方案二还有一些缺点,下列不属于其缺点的是

__(54)__。

(53)A•网络的安全性得到保障

B•数据的安全性得到保障

C.业务的连续性得到保障

D.业务的可用性得到保障

(54)A.缺少企业级磁盘阵列,不能将数据进行统一的存储与管理

B.缺少网闸,不能实现财务系统与Internet的物理隔离

C.缺少安全审计,不便于相关行为的记录、存储与分析

D.缺少内部财务用户接口,不便于快速管理与维护

•某大学拟建设无线校园网,委托甲公司承建,甲公司的张工带队去进行需求调研,获得的主要信息有:

校园面积约4km2,要求在室外绝大部分区域及主要建筑物内实现覆盖,允许同时上网用户数量为5000以上,非本校师生不允许自由接入,主要业务类型为上网浏览、电子邮件、FTP、QQ等,后端与现有校园网相连。

张工据此撰写了需求分析报告,提交了逻辑网络设计方案,其核心内容包括:

①网络拓扑设计②无线网络设计③安全接入方案设计④地址分配方案设计⑤应用功能配

以下三个方案中符合学校要求,合理可行的是:

无线网络选型的方案采用_(55)_;室外供

电的方案是_(56)无线网络安全接入的方案是__(57)_。

(55)A.基于WLAN的技术建设无线校园网

B.基于固定WiMAX的技术建设无线校园网

C.直接利用电信运营商的3G系统

D.暂缓执行,等待移动WiMAX成熟并商用

(56)A.采用太阳能供电

B.地下埋设专用供电电缆

C.高空架设专用供电电缆

D.以PoE方式供电

(57)A.通过MAC地址认证

B.通过IP地址认证

C.通过用户名与密码认证

D.通过用户的物理位置认证

•互联网上的各种应用对网络

QoS指标的要求不一,下列应用中对实时性要求最高的是

(58)_。

(58)A、浏览页面B、

视频会议C、邮

件接收D、文件

传输

•下列关于网络测试的说法中,正确的是_(59)_。

(59)A.接入-汇聚链路测试的抽样比例应不低于10%

B•当汇聚-核心链路数量少于10条时,无需测试网络传输速率

C.丢包率是指网络空载情况下,无法转发数据包的比例

D.连通性测试要求达到5个9标准,即99.999%

•网络测试技术有主动测试和被动测试两种方式,

(60)A.使用Sniffer软件抓包并分析

(60)_是主动测试。

B•向网络中发送大容量ping报文

C.读取SNMP的MIB信息并分析

D•查看当前网络流量状况并分析

•以下关于网络故障排除的说法中,错误的是_(61)_。

(61)A、ping命令支持IP、AppleTalk、Novell等多种协议中测试网络的连通

性B、可随时使用debug命令在网络设备中进行故障定位

C、tracert命令用于追踪数据包传输路径,并定位故

障D、show命令用于显示当前设备或协议的工作状况

(62)A、S1的F0/1

B、S2的F0/1

C、S1的FO/2

D、S2的F0/2

•以下关于网络布线子系统的说法中,错误的是_(63)_。

(63)A•工作区子系统指终端到信息插座的区域

B•水平子系统是楼层接线间配线架到信息插座,线缆最长可达100m

C.干线子系统用于连接楼层之间的设备间,一般使用大对数铜缆或光纤布线

D•建筑群子系统连接建筑物,布线可采取地下管道铺设,直理或架空明线

•某学生宿舍采用ADSL接入Internet,为扩展网络接口,用双绞线将两台家用路由器连接在一起,出现无法访问Internet的情况,导致该为题最可能的原因是_(64)_。

(64)A、双绞线质量太差

B、两台路由器上的IP地址冲突

C、有强烈的无线信号干扰

D、双绞线类型错误

•IPSAN区别于FCSAN以及IBSAN的主要技术是采用_(65)—实现异地间的数据交换。

(65)A、I/O

B、iSCSI

C、InfiniBand

D、FibreChannel

•如果本地域名服务器无缓存,当采用递归法解析另一个网络的某主机域名时,用户主机、本

地域名服务器发送的域名请求消息分别为_(66).

(66)A、一条,一条

B、一条,多条

C、多条,一条~D、多条,多条

•由于OSI各层功能具有相对性,在网络故障检测时按层排查故障可以有效发现和隔离故障,通常逐层分析和排查的策略在具体实施时__(67)_。

(67)A、从低层开始B、从高层开始C、从中间开始D、根据具体情况选择

(68)_检

•在网络故障检测中,将多个子网断开后分别作为独立的网络进行测试,属于查。

(68)A、整体

B、分层

C、分段

D、隔离

VTP,向switchl

•某网络拓扑如下图所示,四个交换机通过中继链路互连,且被配置为使用添加一个新的VLAN,_(69)__的操作不会发

生。

(69)A、switchl将1个VTP更新发送给switch2

B、switch2将该VLAN添加到数据库,并将更新发送给switch3

C、switch3将该VTP更新发送给switch4

D、switch3将该VLAN添加到数据库

SwitehS

(70)A、switchl将成为根网桥

B、switch2将成为根网桥

C、switch3将成为根网桥

D、switchl和switch2将成为根网桥

•Symmetric,orprivate-key,encryptionisbasedonasecretkeythatissharedbybothcommuncatingparties.The__(71)__partyusesthesecretkeyaspartofthemathematicaloperationtoencrypt__(72)__texttociphertext.Thereceivingpartyusesthesamesecretkeytodecrypttheciphertexttoplaintext.Asymmetric,orpublic-key,encryptionusestwodifferentkeysforeachuser:

oneisa__(73)__keyknownonlytothisoneuser;theotherisacorrespondingpublickey,whichisaccessibletoanyone.Theprivateandpublickeysaremathematicallyrelatedbytheencryptionalgorithm.Onekeyiausedforencyptionandtheotherfordecryption,dependingonthenatureofthecommunicationservicebeingimplemented.Inaddition,publickeyencryptiontechnoligiesallowdigital__(74)__tobeplacedonmessages.Adigitalsignatureusesthesender'sprivatekeytoencryptsomeportionofthemessage.Whenthemessageisreceived,thereceiverusesthesender's__(75)__keytpdecipherthedigitalsignaturetoverifythesender'sidentity.

(71)A.host

B.terminal

C.sending

D.receiving

(72)

A.plain

B.cipher

C.public

D.private

(73)

A.plain

B.cipher

C.public

D.

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- 下半年 网络 规划 设计师 考试 上午

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

《公务员财产申报制度》.docx

《公务员财产申报制度》.docx