信息安全适用性声明ISO27001.docx

信息安全适用性声明ISO27001.docx

- 文档编号:2438856

- 上传时间:2022-10-29

- 格式:DOCX

- 页数:33

- 大小:25.51KB

信息安全适用性声明ISO27001.docx

《信息安全适用性声明ISO27001.docx》由会员分享,可在线阅读,更多相关《信息安全适用性声明ISO27001.docx(33页珍藏版)》请在冰豆网上搜索。

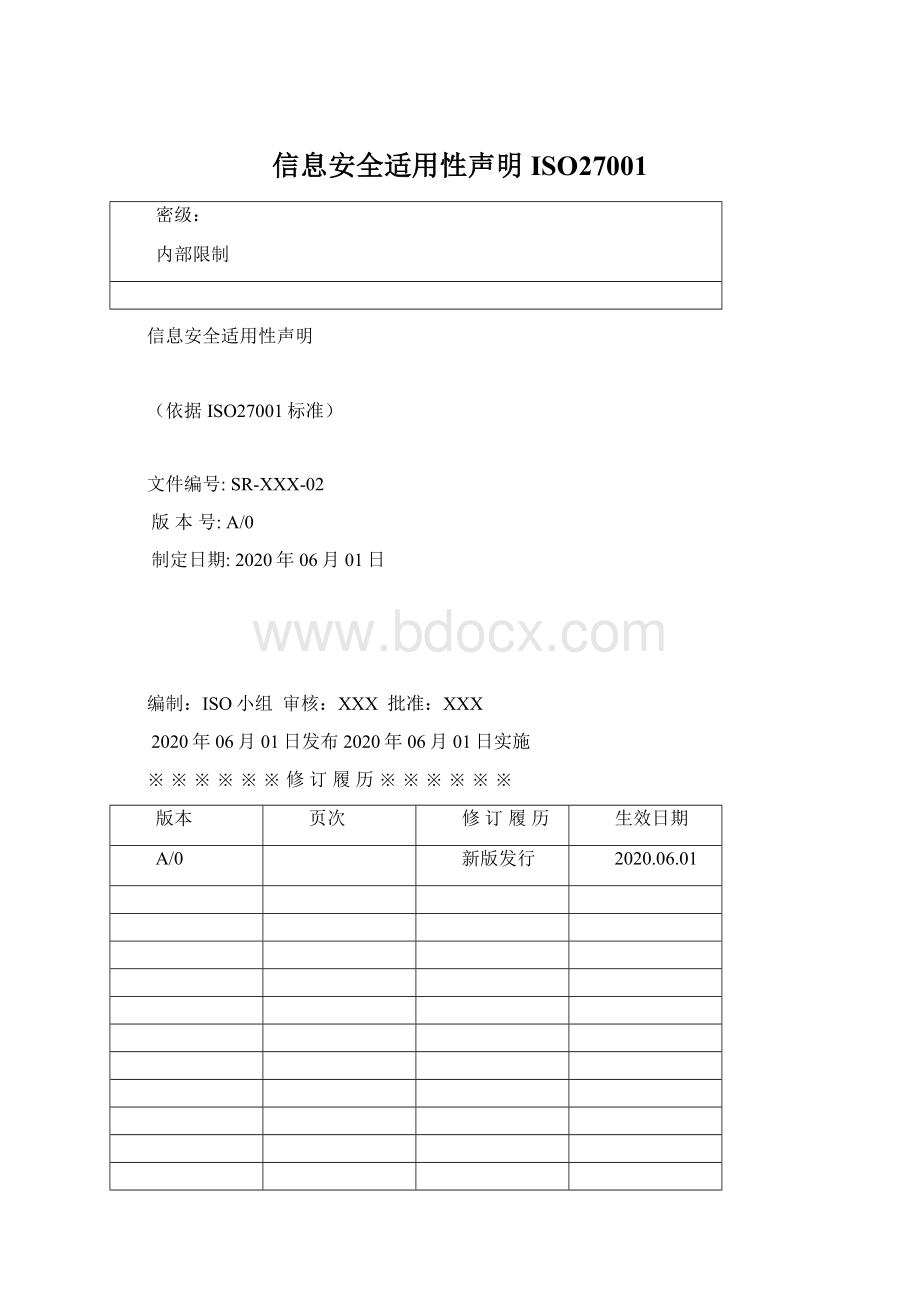

信息安全适用性声明ISO27001

密级:

内部限制

信息安全适用性声明

(依据ISO27001标准)

文件编号:

SR-XXX-02

版本号:

A/0

制定日期:

2020年06月01日

编制:

ISO小组审核:

XXX批准:

XXX

2020年06月01日发布2020年06月01日实施

※※※※※※修订履历※※※※※※

版本

页次

修订履历

生效日期

A/0

新版发行

2020.06.01

1.目的

根据ISO/IEC27001:

2013标准和公司实际管理需要,确定标准各条款对公司的适用性,特编制本声明。

2.范围

适用于对ISO/IEC27001:

2013标准于本公司的适用性管理。

3.职责与权限

3.1最高管理者

负责信息安全适用性声明的审批。

3.2人力资源行政部

负责信息安全适用性声明的编制及修订。

4.相关文件

a)《信息安全管理手册》

5.术语定义

无

6.适用性声明

信息安全适用性声明SOA

A.5信息安全方针

标准

条款号

标题

目标/控制

是否选择

选择理由

相关文件

A.5.1

信息安全管理指引

目标

YES

提供符合有关法律法规和业务需求的信息安全管理指引和支持。

A.5.1.1

信息安全方针

控制

YES

信息安全方针应由管理层批准发布。

《信息安全管理手册》

A.5.1.2

信息安全方针的评审

控制

YES

确保方针持续的适应性。

《管理评审控制程序》

A.6信息安全组织

标准

条款号

标题

目标/控制

是否选择

选择理由

相关文件

A.6.1

内部组织

目标

YES

管理组织内部信息安全。

A.6.1.1

信息安全的角色和职责

控制

YES

保持特定资产和完成特定安全过程的所有信息安全职责需确定。

《信息安全管理手册》

A.6.1.2

职责分离

控制

YES

分离有冲突的职责和责任范围,以减少对组织资产XX访问、无意修改或误用的机会。

《信息安全管理手册》

A.6.1.3

与监管机构的联系

控制

YES

与相关监管机构保持适当联系。

《相关方服务管理程序》

A.6.1.4

与特殊利益团体的联系

控制

YES

与特殊利益团体、其他专业安全协会或行业协会应保持适当联系。

《相关方服务管理程序》

A.6.1.5

项目管理中的信息安全

控制

YES

实施任何项目时应考虑信息安全相关要求。

《保密协议》

《相关方服务管理程序》

A.6.2

移动设备和远程办公

目标

YES

确保远程办公和使用移动设备的安全性

A.6.2.1

移动设备策略

控制

YES

采取安全策略和配套的安全措施管控使用移动设备

带来的风险。

《信息处理设施控制程序》

《计算机管理规定》

《介质管理程序》

A.6.2.2

远程办公

控制

YES

我司有远程访问公司少数系统的情况,需要进行安全控制。

《用户访问控制程序》

A.7人力资源安全

标准

条款号

标题

目标/控制

是否选择

选择理由

相关文件

A.7.1

聘用前

目标

YES

确保员工、合同方人员适合他们所承担的角色并理解他们的安全责任

A.7.1.1

人员筛选

控制

YES

通过人员考察,防止人员带来的信息安全风险。

《人力资源安全管理程序》

A.7.1.2

雇佣条款和条件

控制

YES

履行信息安全保密协议是雇佣人员的一个基本条件。

《人力资源安全管理程序》

《保密协议》

A.7.2

聘用期间

目标

YES

确保员工和合同方了解并履行他们的信息安全责任。

A.7.2.1

管理职责

控制

YES

缺乏管理职责,会使人员意识淡薄,从而对组织造成负面安全影响。

《信息安全管理手册》

《人力资源安全管理程序》

A.7.2.2

信息安全意识、教育和培训

控制

YES

信息安全意识及必要的信息系统操作技能培训是信息安全管理工作的前提。

《人力资源安全管理程序》

A.7.2.3

惩戒过程

控制

YES

对造成安全破坏的员工应该有一个正式的惩戒过程。

《信息安全奖惩管理规定》

A.7.3

聘用中止和变化

目标

YES

在任用变更或中止过程保护组织利益。

A.7.3.1

任用终止或变更的责任

控制

YES

应定义信息安全责任和义务在任用终止或变更后仍然有效,并向员工和合同方传达并执行。

《人力资源安全管理程序》

《相关方服务管理程序》

A.8资产管理

标准

条款号

标题

目标/控制

是否选择

选择理由

相关文件

A.8.1

资产责任

目标

YES

对我司资产(包括顾客要求保密的数据、软件及产品)进行有效保护。

A.8.1.1

资产清单

控制

YES

建立重要资产清单并实施保护。

《信息安全风险评估控制程序》

《重要信息资产清单》

A.8.1.2

资产责任人

控制

YES

对所有的与信息处理设施有关的信息和资产指定“所有者”

《信息安全风险评估控制程序》

《信息资产清单》

《信息处理设施控制程序》

A.8.1.3

资产的合理使用

控制

YES

识别与信息系统或服务相关的资产的合理使用规则,并将其文件化,并予以实施。

《信息处理设施控制程序》

A.8.1.4

资产的归还

控制

YES

在劳动合同或协议终止后,所有员工和外部方人员应退还所有他们持有的组织资产。

《人力资源安全管理程序》

《相关方服务管理程序》

A.8.2

信息分类

目标

YES

我司根据信息的敏感性对信息进行分类,明确保护要求、优先权和等级,以确保对资产采取适当的保护。

A.8.2.1

分类指南

控制

YES

我司的信息安全涉及信息的敏感性,适当的分类控制是必要的。

《信息分类与处理指南》

A.8.2.2

信息标识

控制

YES

按分类方案进行标注并规定信息处理的安全的要求。

《信息分类与处理指南》

A.8.2.3

资产处理

控制

YES

根据组织采用的资产分类方法制定和实施资产处理程序

《信息处理设施控制程序》

A.8.3

介质处理

目标

YES

防止存储在介质上的信息被非授权泄露、修改、删除或破坏。

A.8.3.1

可移动介质管理

控制

YES

我司存在含有敏感信息的磁盘、磁带、光盘、打印报告等可移动介质。

《介质管理程序》

A.8.3.2

介质处置

控制

YES

当介质不再需要时,对含有敏感信息介质采用安全的处置办法是必须。

《介质管理程序》

A.8.3.3

物理介质传输

控制

YES

含有信息的介质应加以保护,防止XX的访问、滥用或在运输过程中的损坏。

《信息交换管理程序》

A.9访问控制

标准

条款号

标题

目标/控制

是否选择

选择理由

相关文件

A.9.1

访问控制的业务需求

目标

YES

限制对信息和信息处理设施的访问

A.9.1.1

访问控制策略

控制

YES

建立文件化的访问控制策略,并根据业务和安全要求对策略进行评审。

《用户访问控制程序》

A.9.1.2

对网络和网络服务的访问

控制

YES

制定策略,明确用户访问网络和网络服务的范围,防止非授权的网络访问。

《用户访问控制程序》

A.9.2

用户访问管理

目标

YES

确保已授权用户的访问,预防对系统和服务的非授权访问。

A.9.2.1

用户注册和注销

控制

YES

我司存在多用户信息系统,应建立用户登记和注销登记程序。

《用户访问控制程序》

A.9.2.2

用户访问权限提供

控制

YES

应有正式的用户访问分配程序,以分配和撤销对于所有信息系统及服务的访问。

《用户访问控制程序》

A.9.2.3

特权管理

控制

YES

应对特权帐号进行管理,特权不适当的使用会造成系统的破坏。

《用户访问控制程序》

A.9.2.4

用户认证信息的安全管理

控制

YES

用户鉴别信息的权限分配应通过一个正式的管理过程进行安全控制。

《用户访问控制程序》

A.9.2.5

用户访问权限的评审

控制

YES

对用户访问权限进行评审是必要的,以防止非授权的访问。

《用户访问控制程序》

A.9.2.6

撤销或调整访问权限

控制

YES

在跟所有员工和承包商人员的就业合同或协议终止和调整后,应相应得删除或调整其信息和信息处理设施的访问权限。

《人力资源安全管理程序》

《用户访问控制程序》

《相关方服务管理程序》

A.9.3

用户责任

目标

YES

确保用户对认证信息的保护负责。

A.9.3.1

认证信息的使用

控制

YES

应要求用户遵循组织的规则使用其认证信息。

《用户访问控制程序》

A.9.4

系统和应用访问控制

目标

YES

防止对系统和应用的未授权访问

A.9.4.1

信息访问限制

控制

YES

我司信息访问权限是根据业务运做的需要及信息安全考虑所规定的,系统的访问功能应加以限制。

《用户访问控制程序》

A.9.4.2

安全登录程序

控制

YES

对操作系统的访问应有安全登录程序进行控制。

《用户访问控制程序》

A.9.4.3

密码管理系统

控制

YES

为减少非法访问操作系统的机会,应对密码进行管理。

《用户访问控制程序》

A.9.4.4

特权程序的使用

控制

YES

对特权程序的使用应严格控制,防止恶意破坏系统安全。

《用户访问控制程序》

A.9.4.5

对程序源码的访问控制

控制

YES

对程序源代码的访问应进行限制。

《软件开发安全控制程序》

A.10加密技术

标准

条款号

标题

目标/控制

是否选择

选择理由

相关文件

A.10.1

加密控制

目标

YES

确保适当和有效地使用加密技术来保护信息的机密性、真实性、完整性。

A.10.1.1

使用加密控制的策略

控制

YES

为保护信息,应开发并实施加密控制的使用策略

《网络安全管理程序》

《技术符合性管理规定》

A.10.1.2

密钥管理

控制

YES

应进行密钥管理,以支持公司对密码技术的使用

《网络安全管理程序》

《技术符合性管理规定》

《计算机管理规定》

A.11物理和环境安全

标准

条款号

标题

目标/控制

是否选择

选择理由

相关文件

A.11.1

安全区域

目标

YES

防止对组织信息和信息处理设施的未经授权物理访问、破坏和干扰。

A.11.1.1

物理安全边界

控制

YES

我司有包含重要信息及信息处理设施的区域,应确定其安全周界对其实施保护。

《安全区域管理程序》

A.11.1.2

物理进

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- 信息 安全 适用性 声明 ISO27001

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

《巴黎圣母院》3000字读书心得范文.docx

《巴黎圣母院》3000字读书心得范文.docx