信息安全管理与评估测试题 12.docx

信息安全管理与评估测试题 12.docx

- 文档编号:28629823

- 上传时间:2023-07-19

- 格式:DOCX

- 页数:11

- 大小:23.62KB

信息安全管理与评估测试题 12.docx

《信息安全管理与评估测试题 12.docx》由会员分享,可在线阅读,更多相关《信息安全管理与评估测试题 12.docx(11页珍藏版)》请在冰豆网上搜索。

信息安全管理与评估测试题12

“信息安全管理与评估”测试题十二

(一)注意事项

1、选手在规定时间内完成网络搭建和网络设备的配置与安全攻防的配置。

竞赛时间终止时刻,选手应停止一切操作,并起立离开操作台。

裁判员收集配置结果后,参赛队员签字予以确认。

2、正确保存所有参赛用设备的配置文件,配置文件为startup-config文件,并不是根据showrunning命令输出的结果,startup-config文件没有后缀名,需要通过TFTP服务器,配合TFTP命令将文件拷贝到TFTP服务器上,如果将showrunning的结果复制到word或文本文档上保存,是错误的,需要选手注意。

3、如题目有特殊要求,如:

将配置过程截图,将协议效果截图等,按照题目要求进行截图,并生成word文件进行保存,在文件中需注意,要将每一张截图的注释写清楚,如:

此图为安全加固的第一个任务等。

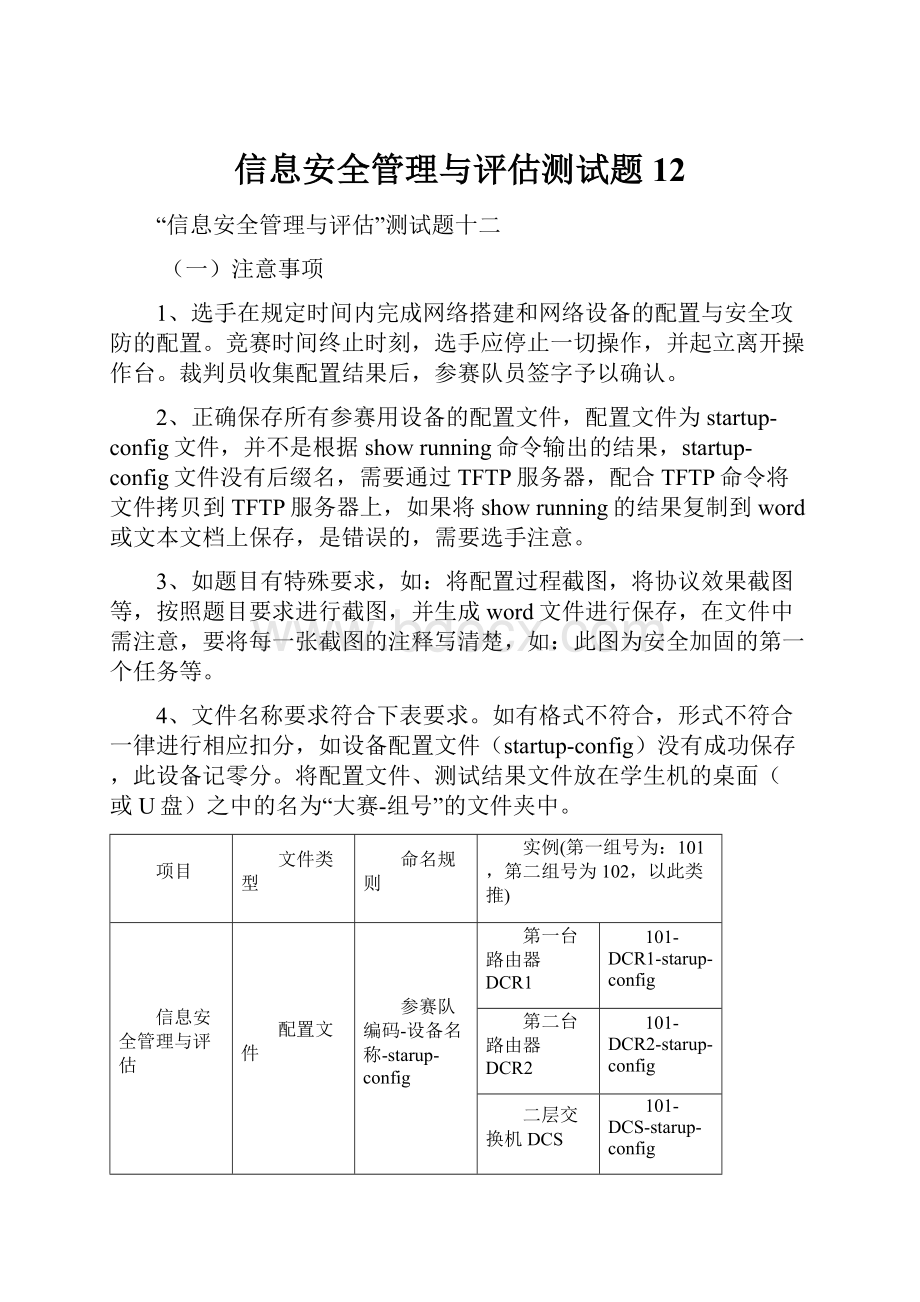

4、文件名称要求符合下表要求。

如有格式不符合,形式不符合一律进行相应扣分,如设备配置文件(startup-config)没有成功保存,此设备记零分。

将配置文件、测试结果文件放在学生机的桌面(或U盘)之中的名为“大赛-组号”的文件夹中。

项目

文件类型

命名规则

实例(第一组号为:

101,第二组号为102,以此类推)

信息安全管理与评估

配置文件

参赛队编码-设备名称-starup-config

第一台路由器DCR1

101-DCR1-starup-config

第二台路由器DCR2

101-DCR2-starup-config

二层交换机DCS

101-DCS-starup-config

三层交换机DCRS

101-DCRS-starup-config

第一台防火墙DCFW1

101-DCFW1-starup-config

第二台防火墙DCFW2

101-DCFW2-starup-config

结果文档

参赛队编码-设备名称.doc

第一台路由器DCR1

101-DCR1-测试文档.doc

第二台路由器DCR2

101-DCR2-测试文档.doc

二层交换机DCS

101-DCS-测试文档.doc

三层交换机DCRS

101-DCRS-测试文档.doc

第一台防火墙DCFW1

101-DCFW1.doc

第二台防火墙DCFW2

101-DCFW2.doc

WEB防火墙DCWAF

101-DCWAF.doc

流控DCFS

101-DCFS.doc

日志DCBI

101-DCBI.doc

堡垒DCST

101-DCST.doc

总部服务器SERVER

101-SERVER.doc

总部PCA

101-PCA.doc

分公司PCB

101-PCB.doc

办事处PCC

101-PCC.doc

参赛队编码-系统加固.doc

101-系统加固.doc

参赛队编码-扫描渗透.doc

101-扫描渗透.doc

参赛队编码-攻防对战.doc

101-攻防对战.doc

参赛队编码-其它文档.doc

101-XXXX.doc

示例:

(只作为示例,根据赛题要求进行制作)

5、竞赛过程中,因选手个人因素造成设备故障,裁判长有权决定中止比赛。

6、竞赛过程中,因选手个人因素,使配置操作过程出现失误或故障,可以重新开始进行配置操作,但是不增加比赛时间;如遇非选手个人因素造成的设备故障和网络故障,选手要向裁判员举手示意。

裁判员要记录故障出现时间并立刻报告裁判长,由裁判长视具体情况裁决是否需要技术人员予以解决,裁判员不得代替选手进行任何操作,裁判员待系统恢复后停止故障计时。

故障时间不计入选手操作时间。

场内对每一组设置摄像头,全程监控选手比赛过程,选手不可将自身做出的问题进行转移或对裁判进行隐瞒,一经发现立刻取消比赛资格,并不允许申诉,选手切记!

7、竞赛将结合测试结果和配置文件综合评分。

比赛成绩判别分为两部分,一部分为场内评测系统对选手所作的设置进行评分,另一部分为裁判手工判分。

场内评测系统扫描每一台选手的设备,要求选手将网络连通,如果选手没有将网络连通,没有将自己组内网络连入大赛网络,评测系统将无法连接选手的设备,无法评分。

评测系统无法连接的设备记零分。

所以选手在比赛结束前,需保证组内的赛题网络连通,并能够访问大赛评测系统(大赛网络连通),并将所有设备的远程登录打开(telnet)。

8、文档和配置文件内的一些命名等不准带有参赛队学校名称,队员姓名等任何相关的字符,否则相应单项成绩作零分处理。

9、大赛组委会提供三台或四台PC机,其中一台为堡垒服务器用PC机(SMC服务器),此PC与试题中的PCA共用,需要测试时,可以将PCA连接到DCS的各接口上进行测试。

其中堡垒服务器不得操作、关机、重启、断电,如有违反要求一次扣除50分。

选手操作机模拟赛题环境中的所有PC机。

三层交换机DCRS上的连接堡垒服务器与大赛网络的端口禁止选手使用,不得触碰、插拔、配置,如有违反一次扣除50分。

10、竞赛时间为180分钟。

(二)赛题

第一阶段:

网络与服务配置与测试(100分)

(注意:

以下题目为不定项选择题,每题分值2%,将答案填写到答题卡上,成绩以答题卡为准)

第一部分:

安全标准知识(50分)

参照其他省赛题(略)

第二部分:

信息安全等级保护知识(50分)

参照其他省赛题(略)

第二阶段:

网络及安全配置与测评

第一部分:

网络搭建(300分)

1、拓扑结构图

2、IP地址规划

设备名称

接口

IP地址及VLAN规划(X为组号)

DCR1

G3接口

200.X.1.1/30

G4接口

200.X.1.5/30

S2-1接口

200.X.1.9/30

LOOPBACK接口

200.X.1.13/32(用于测试)

DCR2

G3接口

192.X.192.1/24

S2-1接口

根据ISP区域中DCR1的地址分析确定

DCFW2

E0/1接口

192.X.128.1/24

E0/3接口

根据ISP区域中DCR1的地址分析确定

DCFW1

E0/1接口

192.X.126.1/24

E0/2接口

192.X.127.1/24

E0/3接口

根据ISP区域中DCR1的地址分析确定

DCWAF

ETH1接口

透明桥接模式

ETH2接口

透明桥接模式

桥接组管理口

192.X.127.7/24

DCFS

G1接口

透明桥接模式

G2接口

透明桥接模式

桥接组管理口

192.X.126.7/24

DCRS

E0/1接口

Vlan126:

192.X.126.2/24

E0/2接口

Vlan125:

192.X.125.1/24

E0/3接口

Vlan124:

192.X.124.1/24

E0/23-24接口

聚合+TRUNK

E0/22接口

Vlan111:

111.0.0.X/24

--

VLAN10:

192.X.10.1/24

--

VLAN20:

192.X.20.1/24

DCS

管理接口

VLAN10:

192.X.10.3/24

E0/23-24接口

聚合+TRUNK

E0/1-10接口

VLAN10

E0/11-20接口

VLAN20

DCBI

1接口

192.X.122.2

DCST

1接口

192.X.123.2

PCA

以太网接口

192.X.10.2/24

PCB

以太网接口

192.X.128.2/24

PCC

以太网接口

192.X.192.2/24

SERVER

以太网接口

192.X.127.2/24

注意:

1、此表中各设备接口编号及类型可能与实际设备略有不同,按相应序号连接并配置!

2、要求测评接口的网段111.0.0.0可以访问到模拟互联网ISP(走NAT)、分支与办事处(走VPN),即与192.X.10.0网段网络访问规则相同。

3、测试与配置过程中可以将各PC分别接到相应的接口进行测试或配置。

完成所有配置后,按拓扑连接各PC。

3、赛题内容

(1)根据拓扑图将设备进行连接,并配置相应的IP地址。

(2)配置DCR1各接口地址,路由按公网原则配置(不配置任何静态与动态路由,由于公网网段都是其直连网段,且公网不存在到私网路由)。

企业及分支边界设备配置基于接口地址PAT转换,可以对各内部地址进行汇聚,保证总部、分公司、办事处内部所有网段可以访问互联网中的测试地址。

(3)在DCR2与DCWF1配置基于IPSECOverGRE的VPN,实现公司办事处与总部内网PC可以互相访问;DCWF2与DCWF1配置基于IPSECOverGRE的VPN,实现分公司与总部内网PC可以互相访问。

将路由器、防火墙IPSEC连接成功的状态界面截图保存到对应的文档中去。

(防火墙建议通过命令行配置IPSECOverGRE)

(4)按拓扑图中的连接规则(中间为互联网)配置DCFW1和DCFW2的各接口处于不同的安全区域,设置DCFW1连接DCWAF与SERVER的接口为DMZ接口。

并配置DCFW2,允许远程办事处中的PCC能够通过SSLVPN连接到分公司内部,访问到PCB。

将配置完成的主要界面截图保存到对应的文档中去。

(5)由于办事处是通过一栋由多家企业共用的办公楼网络接入互联网的,发现有一名不法分子借助办事处网络正在攻击SERVER网站,现配置DCFW1要求PCC不得访问网站,但可以与PCA、PCB通信。

将配置完成的主要界面截图保存到对应的文档中去。

(6)由于网站受到攻击,公司购买了一台WAF以保护网站安全,现在要求使用WAF对网络做出保护,使网站内容不被篡改。

将配置完成的主要界面截图保存到对应的文档中去。

(7)使用WAF对网络做出一次安全检测,并生成检测报告。

将检测完成的主要界面截图保存到对应的文档中去。

(8)现在公司内部有些员工(PCA)使用迅雷、BT等软件下载游戏、电影等数据,要求在DCFS上配置,禁止使用P2P,并且配置限速:

在早9:

00-晚18:

00点之间限时100K速度,18:

00-22:

00限制为1M速度。

将配置完成的主要界面截图保存到对应的文档中去。

(9)PCA属于总部内部网络,要求对PCA所处网段主机的上网行为进行审计(含计费);对办事处与分公司网段的用户访问企业总部内网行为进行日志记录(在DCBI上进行,需要在DCRS上配置相应功能,以确保DCBI可以获得主干协议数据)

(10)PCA与PCC经常使用邮件沟通,为保证公司机密不被泄露,要求在DCBI上设置,对发送带有“机密”、“资料”字眼的邮件进行日志记录,在DCFS上进行阻止。

(11)在DCS上进行端口绑定,对PCA采用MAC+IP形式绑定。

(12)A企业总部与分支和办事处网络之间运行动态OSPF路由协议,使全部192开头的私有网段及111.0.0.0网段能够相互通信。

即要求总部与远程办事处、分公司之间私有网段全部采用动态OSPF路由实现(配置为同一OSPF区域0)。

第二部分:

系统加固(200分)

作为公司网络管理员,你现在控制核心服务器DCST,现在一直核心服务器上有些问题,你需要将这些问题解决,你应该怎么办呢?

服务器IP地址:

用户名:

密码:

1、加固核心服务器DCST系统

(1)要求设置安全策略,使密码必须满足复杂性

(2)要求设置安全策略:

设置密码长度最小值为8位

(3)要求设置安全策略:

设置密码最长存留期为30天

(4)要求设置帐户策略:

设置强制密码历史为5个

(5)要求设置帐户锁定策略:

设置复位帐户锁定计数器为30次

(6)要求设置帐户锁定策略:

设置帐户锁定时间为30分钟

将以上配置完成的主要界面分别截图保存到对应的文档中去。

2、加固核心服务器DCST中的WEB服务

(1)对DCST中的WEB站点根文件夹启用审核功能

(2)禁用不必要的WEB扩展

(3)设置IIS记录日志字段内容,包括:

日期、时间、客户端IP、服务器IP、服务器端口、方法

当你完成之后,请对你所做的内容进行记录,以截图形式进行复制到WORD文档中,以备今后使用。

3、基于安全策略与数字证书实现安全保护(在SERVER与PCA之间完成配置与测试)

(1)SERVER上安装WIN2003操作系统,并安装与配置WEB服务和CA服务器(要备份WIN2003系统安装文件,或者用虚拟机+ISO实现)。

并为WEB服务器申请、颁发、安装IIS服务器数字证书,要求客户端PCA、PCB安装CA自签名证书,并只能通过HTTPS方式访问SERVER上WEB服务器中的网页。

将配置完成的主要界面截图保存到对应的文档中去。

(2)PCA到SERVER之间建立点到点基于IPSEC的隧道,SERVER仅要求对任何地址的主机通过远程桌面访问自己的数据流量进行安全保护。

要求身份认证采用预共享密钥、加密算法为3DES、完整性算法为SHA、ESP封装。

通过这种配置之后企业总部管理员就可以使用自己的笔记本电脑在任何位置都可以利用安全的IPSEC协议通过远程桌面管理SERVER服务器了。

将配置完成的主要界面截图保存到对应的文档中去。

(基于WINDOWS系统中的本地安全策略实现)

第三部分:

安全评估(300分)

(注意:

本阶段将答案填写至“安全评估.doc”文档中,并保存至“提交专用U盘”中的“安全评估”目录中,该文件电子模板在参赛机中,并注意只对DCFW1进行评估及整改)

作为一名成熟的安全工程师,在工作过程中发现你所控制的服务器问题非常大,如果数据被盗取就会对公司造成巨大损失。

为了能够让上级重视这个问题,你必须向上级反映。

你现在需要完成三件事:

1、对整个网络系统的安全性进行评估,并根据模板填写电子版《审计报告》。

(100分)

2、通过审计过程,设计并填写电子版的《整改方案》。

(100分)

3、通过前2个步骤,填写最终的电子版《评估报告》。

(100分)

第三阶段:

攻防对抗(100分)

(注意:

本阶段的参赛相关信息见《第二阶段参赛文件》,请按照以下要求进行操作

[场景描述]你们是神州数码的信息安全专家小组,负责服务器中心机房WEB服务器的安全防御工作。

中心机房的WEB服务器系统为Windowsserver2003(DCST)。

按照中心机房的安全管理制度。

每个月的月初要利用半个小时时间对中心内部的所有服务器进行一次渗透性攻击测试,以保证内部服务器的安全防御质量。

服务器地址范围192.0.0.0/10

为了保证渗透测试的全面性,专门为你们小组提供一台windowsserver2003用来进行加固防御,通过你们的防御手段抵御外来的攻击和渗透。

中心还聘请了专业的安全评估专家对你们小组的windowsserver2003进行渗透测试,如果你们的WEB服务器被成功渗透(以成功上传一个名为put.asp的webshell为标准,该文件在本机能找到),你们只能起立离场。

同时,你们小组也要对其他安全专家加固的服务器进行渗透测试,如果你们成功了渗透了一台WEB服务器,标准如下:

1、成功渗透目标主机

2、上传webshell文件

3、从本地访问http:

//攻陷服务器的IP/上传的webshell

4、根据webshell页面提示完成确认。

(注意:

页面中填写本组ID)

当然,如果时间充足可以渗透更多的服务器。

你们渗透测试所需要安全攻防工具可以在自己的xp客户机找到。

记住时间只有半个小时,准备好了么?

开始工作吧!

!

注意事项:

选手不得自行关闭服务器,WEB服务,或者关闭远程桌面服务,一经发现视立即离场。

选手可以同时将三台XP客户机,连接到三层交换机的同一VLAN接口中,调整IP地址后,同时进行服务器加固和渗透工作。

竞赛开始前请确认已经获得己方windowsserver2003的IP地址和管理员用户名、密码。

半小时后仍然留在场中的竞赛队伍,为服务器系统加固优胜队。

可获得50分。

半小时内成功渗透第一台服务器可获得20分。

之后每成功渗透一台服务器可累加10分,封顶50分。

成功攻陷一台服务器后,必须将put.asp上传到攻陷的服务器上,并且在本地浏览该页面

一旦你方服务器被他人攻陷,根据裁判示意,立即起立离场,不再做任何操作,包括设备配置文件的保存,状态文档的制作,对其他参赛队的攻击等行为,并听从裁判指挥填写提交文件确认表,本队比赛结束。

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- 信息安全管理与评估测试题 12 信息 安全管理 评估 测试

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

《彩云国物语》人物解析之红黎深转.docx

《彩云国物语》人物解析之红黎深转.docx