使用samba通过AD认证.docx

使用samba通过AD认证.docx

- 文档编号:5349239

- 上传时间:2022-12-15

- 格式:DOCX

- 页数:8

- 大小:19.13KB

使用samba通过AD认证.docx

《使用samba通过AD认证.docx》由会员分享,可在线阅读,更多相关《使用samba通过AD认证.docx(8页珍藏版)》请在冰豆网上搜索。

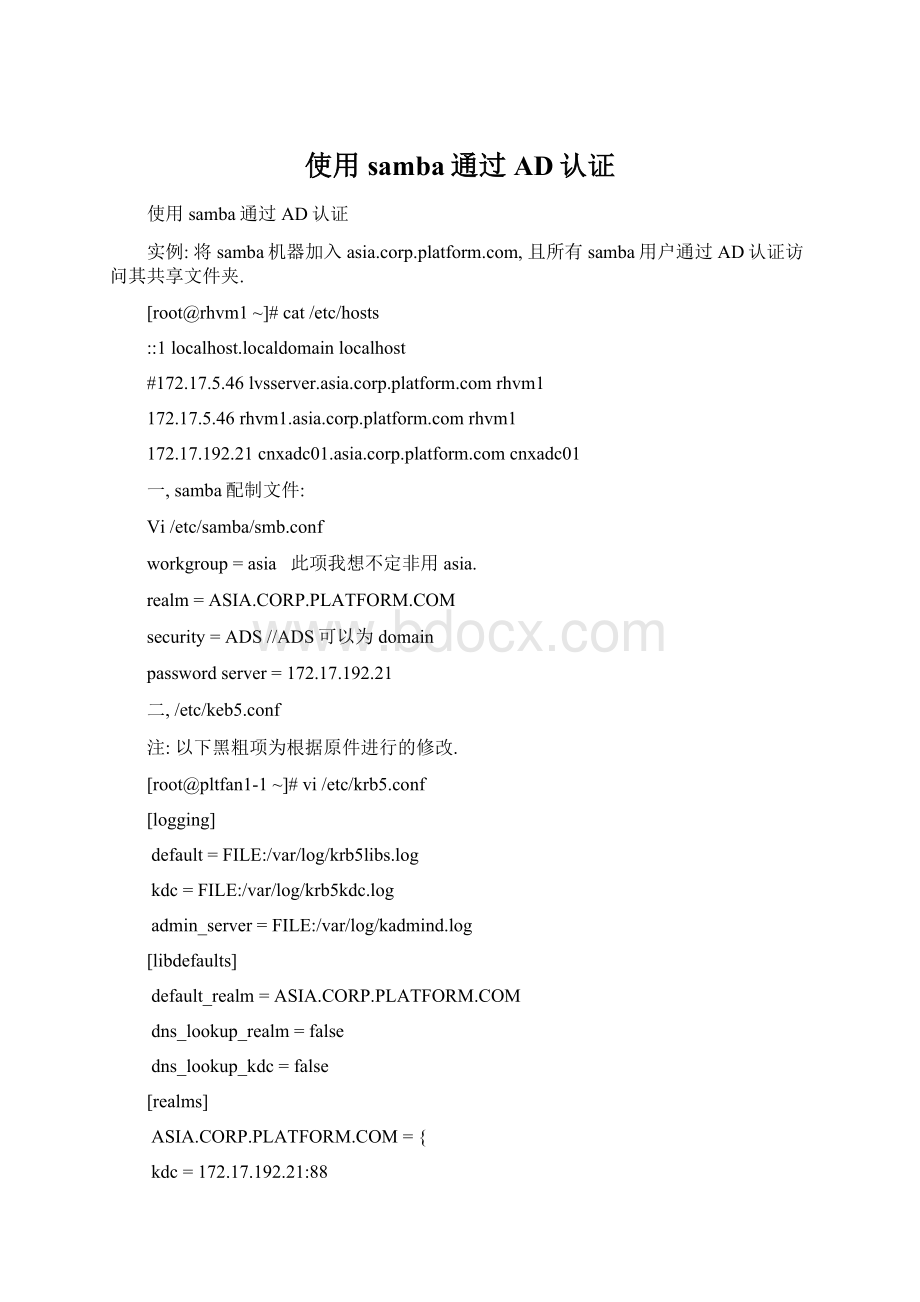

使用samba通过AD认证

使用samba通过AD认证

实例:

将samba机器加入,且所有samba用户通过AD认证访问其共享文件夹.

[root@rhvm1~]#cat/etc/hosts

:

:

1localhost.localdomainlocalhost

#172.17.5.46rhvm1

172.17.5.46rhvm1

172.17.192.21cnxadc01

一,samba配制文件:

Vi/etc/samba/smb.conf

workgroup=asia此项我想不定非用asia.

realm=ASIA.CORP.PLATFORM.COM

security=ADS//ADS可以为domain

passwordserver=172.17.192.21

二,/etc/keb5.conf

注:

以下黑粗项为根据原件进行的修改.

[root@pltfan1-1~]#vi/etc/krb5.conf

[logging]

default=FILE:

/var/log/krb5libs.log

kdc=FILE:

/var/log/krb5kdc.log

admin_server=FILE:

/var/log/kadmind.log

[libdefaults]

default_realm=ASIA.CORP.PLATFORM.COM

dns_lookup_realm=false

dns_lookup_kdc=false

[realms]

ASIA.CORP.PLATFORM.COM={

kdc=172.17.192.21:

88

admin_server=172.17.192.21:

749

default_domain=

}

[domain_realm]

#.kerberos.server=ASIA.CORP.PLATFORM.COM

=ASIA.CORP.PLATFORM.COM

=ASIA.CORP.PLATFORM.COM

[kdc]

profile=/var/kerberos/krb5kdc/kdc.conf

[appdefaults]

pam={

debug=false

ticket_lifetime=36000

renew_lifetime=36000

forwardable=true

krb4_convert=false

}

三,将samva的机器本身加入域:

#kinittfan//tfan为域管理员,且输入相应密码.

#netjoin-Utfan//tfan为域管理员,且输入相应密码.或者下面一行

#netrpcjoin-S-Utfan

#Servicesmbrestart

注:

以上的home目录可以通过autofs加载.如果没有,则目录内容为空.

Samba3.0以上的版本提供了对windows域的支持

1.加入域的命令:

netadsjoin-Uadministrator

2.退出域的命令:

netadsleave-Uadministrator

附后:

本入Linux要地主机的hostname信息

[root@rhvm1~]#cat/etc/hosts

#Donotremovethefollowingline,orvariousprograms

#thatrequirenetworkfunctionalitywillfail.

:

:

1localhost.localdomainlocalhost

172.17.5.46pltfan1-pltfan1-1

测试:

netrpctestjoin-S

查看:

netadsinfo

#cat/etc/nsswitch.conf|grephosts

#hosts:

dbfilesldapnisdns

hosts:

filesdnsnis

其它:

当加入域时入现下面信息时:

[root@xianlinux1~]#netrpcjoin-S-Utfan

cannotjoinasstandalonemachine

[root@xianlinux1~]#

运行setup后设winbind.然后再加往前域。

添加Linux机哭到域的第二种方法,使用三方工具likewise:

[root@pcmvmbin]#domainjoin-clijoinadministrator

JoiningtoADDomain:

WithComputerDNSName:

administrator@PLATFORM.COM'spassword:

SUCCESS

[root@pcmvmbin]#domainjoin-cliquery

Name=pcmvm

Domain=PLATFORM.COM

DistinguishedName=CN=PCMVM,CN=Computers,DC=platform,DC=com

[root@pcmvmbin]#pwd

/opt/likewise/bin

[root@pcmvmbin]#

FrominternetsshfromotherLinuxbyADaccount.

∙winbind实现用windows账户登录linux机器

Jun17,2009

版权声明:

转载时请以超链接形式标明文章原始出处和作者信息及本声明

环境介绍:

PDC(域控制器)

o操作系统:

Windowsserver2003企业版

o主机名:

oNetbiosname:

dc01

o域名:

oIP地址:

172.20.5.240

客户端:

o操作系统:

CentOSrelease5.2(Final)

o主机名:

vm12s00

oNetbiosname:

linux

oIP地址:

172.20.5.45

oSamba版本:

3.0.28

配置过程:

1.配置nsswitch.conf

[root@vm02s00~]#cat/etc/nsswitch.conf|grepwinbind

passwd:

fileswinbind

group:

fileswinbind

2.配置samba

[root@vm02s00~]#vi/etc/samba/smb.conf

workgroup=contoso

netbiosname=linux

serverstring=Sambaserver

logfile=/var/log/samba/%m.log

maxlogsize=50

security=domain

passwordserver=

socketoptions=TCP_NODELAYSO_RCVBUF=8192SO_SNDBUF=8192

winssupport=yes

dnsproxy=no

idmapuid=15000-20000

idmapgid=15000-20000

templateshell=/bin/bash

winbindusedefaultdomain=yes

winbindenumgroups=yes

winbindenumusers=yes

winbindseparator=/

templatehomedir=/homes/%D/%U

3.配置kerberos

[root@vm02s00~]#vi/etc/krb5.conf

[logging]

default=FILE:

/var/log/krb5libs.log

kdc=FILE:

/var/log/krb5kdc.log

admin_server=FILE:

/var/log/kadmind.log

[libdefaults]

default_realm=CONTOSO.COM

dns_lookup_realm=false

dns_lookup_kdc=false

ticket_lifetime=24h

forwardable=yes

[realms]

CONTOSO.COM={

kdc=:

88

admin_server=:

749

default_domain=

}

[domain_realm]

=CONTOSO.COM

=CONTOSO.COM

[appdefaults]

pam={

debug=false

ticket_lifetime=36000

renew_lifetime=36000

forwardable=true

krb4_convert=false

}

4.指定DNSServer在Linux

[root@vm02s00~]#cat/etc/resolv.conf

nameserver172.20.5.240

5.重启network服务,以使上面的设置生效

#servicenetworkrestart

6.重启samba和winbind服务

#servicesmbrestart

#servicewinbindrestart

7.将linux加入windows2003域

[root@vm02s00~]#netrpcjoin-S-Uadministrator

Password:

JoineddomainCONTOSO.

#上面提示加入test域成功。

8.重启samba和winbind服务

#servicesmbrestart

#servicewinbindrestart

9.测试samba的域成员状态

[root@vm02s00~]#netrpctestjoin

Jointo'CONTOSO'isOK

10.到此为止,linux已经成功加入域,这时候就可以在AD的computer处看到这台linux主机了。

11.用wbinfo命令查看用winbindd服务连接PDC抓到的域内的用户和组的信息

[root@vm02s00~]#wbinfo-u

administrator

guest

support_388945a0

krbtgt

xypan

child$

fuck

iwam_bl10e-11

iusr_bl10e-11

yrzheng

eric

[root@vm02s00~]#wbinfo-g

domaincomputers

domaincontrollers

schemaadmins

enterpriseadmins

domainadmins

domainusers

domainguests

grouppolicycreatorowners

dnsupdateproxy

[root@vm02s00~]#wbinfo-t

checkingthetrustsecretviaRPCcallssucceeded

12.检查PDC用户(组)转换为本地用户(组)UID和GIU情况:

[root@vm02s00~]#getentpasswd|grepCONTOSO

administrator:

*:

15000:

15000:

Administrator:

/homes/CONTOSO/administrator:

/bin/bash

guest:

*:

15001:

15001:

Guest:

/homes/CONTOSO/guest:

/bin/bash

support_388945a0:

*:

15002:

15000:

SUPPORT_388945a0:

/homes/CONTOSO/support_388945a0:

/bin/bash

krbtgt:

*:

15003:

15000:

krbtgt:

/homes/CONTOSO/krbtgt:

/bin/bash

xypan:

*:

15004:

15000:

xinyupan:

/homes/CONTOSO/xypan:

/bin/bash

child$:

*:

15005:

15000:

CHILD$:

/homes/CONTOSO/child_:

/bin/bash

fuck:

*:

15006:

15000:

fuckxxxx:

/homes/CONTOSO/fuck:

/bin/bash

iwam_bl10e-11:

*:

15007:

15000:

IWAM_BL10E-11:

/homes/CONTOSO/iwam_bl10e-11:

/bin/bash

iusr_bl10e-11:

*:

15008:

15000:

IUSR_BL10E-11:

/homes/CONTOSO/iusr_bl10e-11:

/bin/bash

yrzheng:

*:

15009:

15000:

yrzheng:

/homes/CONTOSO/yrzheng:

/bin/bash

eric:

*:

15010:

15000:

eric:

/homes/CONTOSO/eric:

/bin/bash

[root@vm02s00~]#getentgroup

domaincomputers:

*:

15002:

domaincontrollers:

*:

15003:

schemaadmins:

*:

15004:

administrator

enterpriseadmins:

*:

15005:

administrator

domainadmins:

*:

15006:

xypan,administrator

domainusers:

*:

15000:

domainguests:

*:

15001:

grouppolicycreatorowners:

*:

15007:

administrator

dnsupdateproxy:

*:

15008:

13.配置实现用windows账户登录linux通过SSH,加入下面红色3行

[root@vm02s00~]#vi/etc/pam.d/sshd

#%PAM-1.0

auth sufficient pam_winbind.so

auth include system-auth

account sufficient pam_winbind.so

account required pam_nologin.so

account include system-auth

password include system-auth

session optional pam_keyinit.soforcerevoke

session include system-auth

session required pam_loginuid.so

session required pam_mkhomedir.so

14.通过别的机器ssh登录linux,直接进入smb.conf中指定的home目录

[root@centos~]#ssheric@172.20.5.45

eric@172.20.5.45'spassword:

Creatingdirectory'/homes/CONTOSO/eric'.

Creatingdirectory'/homes/CONTOSO/eric/.kde'.

Creatingdirectory'/homes/CONTOSO/eric/.kde/Autostart'.

Creatingdirectory'/homes/CONTOSO/eric/.mozilla'.

Creatingdirectory'/homes/CONTOSO/eric/.mozilla/plugins'.

Creatingdirectory'/homes/CONTOSO/eric/.mozilla/extensions'.

[eric@vm02s00~]$pwd

/homes/CONTOSO/eric

注意:

如果在PDC域中新建了用户或者为某个用户修改了密码,需要重新刷新samba服务和winbind服务,如下

servicesmbstop

servicewinbindstop

rm-f/etc/samba/*.tdb

rm-f/var/cache/samba/*.tdb

netrpcjoin-S-UAdministrator

servicesmbstart

servicewinbindstart

参考:

click

附录:

关于是应该是使用RPC还是ADS 的一点参考

我应该以ADS模式还是以RPC模式,把我的红帽企业LinuxSamba3.0.x服务器加入到Windows 2000或者 Windows2003活动目录域中?

解决方法:

对于Samba服务器,有两种域安全模式,加入到Windows2000或者Windows2003域控制器(DC‘s)控制的域中:

RPC模式RPC(远程过程调用)模式的域成员是"NT4"样式的域成员,可以在/etc/samba/smb.conf中通过security=domain设定.只要域控制器运行在混合模式下,Samba的基于RPC的域成员代码更加成熟和稳定可以很好地与Windows2000/2003域控制器工作。

混合模式是Windows2000/2003域控制器的默认运行模式。

ADS模式ADS(活动目录服务)模式的域成员,可以在/etc/samba/smb.conf中通过设定security=ads和定义活动目录域realm=YOUR.ACTIVE.DIRECTORY.NAME来设定。

活动目录域成员对于Samba3.X是比较新的,而RPC模式更加成熟一些。

ADS模式可以不考虑Windows的域控制器工作在什么模式下和域功能级别。

推荐:

如果你的Windows2000/2003活动目录(AD)域控制器(DC)工作在混合模式下,我们推荐Samba服务器以RPC模式加入.当加入RPC模式时,Samba服务不会有显著的网络功能损失和不需要经常更新DC而导致Samba服务器不能和其他的网络正确地工作。

如果DC的运行模式/域功能级别被升级到了2000或者2003主动模式,DC仅仅与以ADS模式加入的域成员通信.同时,记住一旦一个DC的运行模式被升级,在没有删除和重建活动目录时,是不能返回到混合模式的.因此,为了达到最大的Samba兼容性,我们推荐使用DC混合模式.

如果你想把一个基于红帽企业版Linux3的Samba服务器加入到一个工作在ADS模式的AD域中,系统管理员应该首先保证SambaRPM软件包的版本应该至少是3.0.9-1.3E.3.这个版本之前的Samba RPM软件包不能在活动目录环境中工作。

3.0.9-1.3E.3的Samba RPM软件包可以在红帽网络的更新频道中获得。

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- 使用 samba 通过 AD 认证

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

如何打造酒店企业文化2刘田江doc.docx

如何打造酒店企业文化2刘田江doc.docx