大机考试2Word格式文档下载.docx

大机考试2Word格式文档下载.docx

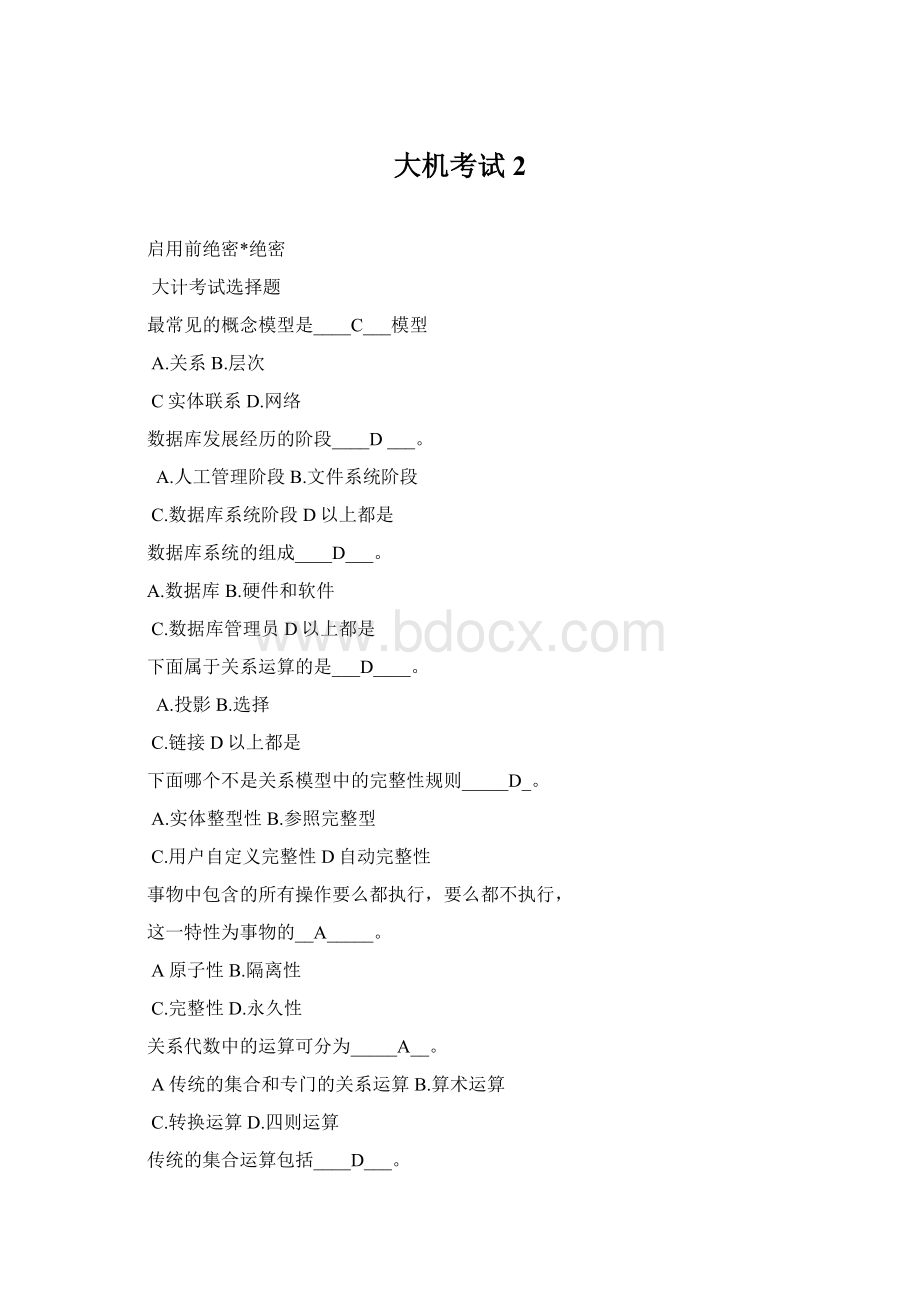

- 文档编号:16335500

- 上传时间:2022-11-23

- 格式:DOCX

- 页数:27

- 大小:32.27KB

大机考试2Word格式文档下载.docx

《大机考试2Word格式文档下载.docx》由会员分享,可在线阅读,更多相关《大机考试2Word格式文档下载.docx(27页珍藏版)》请在冰豆网上搜索。

CDBMSD.MIS

数据库系统中的数据模型通常由______A_三部分组成。

A数据结构、数据操作和完整性约束B.数据定义、数据操作和安全性约束

C.数据结构、数据管理和数据保护D.数据定义、数据管理和运行控制

文件系统的一个缺点是_____B__。

A.数据不保存B数据冗余性

C.没有专用软件对数据进行管理D.数据联系强

____C___完成对数据库数据的查询与更新。

A.DCLB.DDL

CDMLD.DQL

DBMS提供DML实现对数据的操作,可以独立交互使用的DML称为___C____。

A.宿主型B.独立型

C自含型D.嵌入型

数据库管理系统由三级模式组成,其中决定DBMS功能的是___A____。

A逻辑模式B.外模式

C.内模式D.物理模式

数据库管理系统与操作系统、应用软件的层次关系从核心到外围依次是__C_____。

A.DBMS、OS、应用软件B.DBMS、应用软件、OS

COS、DBMS、应用软件D.OS、应用软件、DBMS

E-R图中的主要元素是______B_。

A.结点、记录和文件

B实体、联系和属性

C.记录、文件和表

D.记录、表、属性

在E-R图中,用长方形表示_____C__,用椭圆表示_______。

A.联系、属性B.属性、实体

C实体、属性D.什么也不代表、实体

在数据库技术中,面向对象数据模型是一种___B____。

A.概念模型B结构模型

C.物理模型D.形象模型

E-R图是表示概念模型的有效工具之一,在E-R图中的菱形框表示_____A__。

A联系B.实体

C.实体的属性D.联系的属性

概念模型表示方法最常用的是___A____。

AE-R方法B.数据的方法

C.分布式方法D.面向对象的方法

数据库系统是在____A___的基础上发展起来的。

A文件系统B.应用程序系统

C.数据库管理系统D.编译系统

数据库三级模式体系结构的划分,有利于保持数据库的__C_____。

A.结构规范化B.数据安全性

C数据独立性D.操作可行性

在数据库设计中,表示用户业务流程的常用方法是__A_____。

A设计数据流程图(DFD)B.E-R图

C.程序流程图D.数据结构图

数据库设计属于____D___。

A.程序设计范畴B.管理科学范畴

C.系统工程范畴D软件工程范畴

设计数据流程图(DFD)属于数据库设计的____B___。

A.可行性分析阶段的任务

B需求分析阶段的任务

C.概念设计阶段的任务

D.逻辑设计阶段的任务

在数据库的概念设计中,最常用的模型是_A______。

A实体联系模型B.数学模型

C.逻辑模型D.物理模型

数据库设计中,概念模型是_____D__。

A.依赖于DBMS和硬件B.依赖于DBMS独立于硬件

C.独立于DBMS依赖于硬件D独立于DBMS和硬件

E-R图是数据库设计的工具之一,它适用于建立数据库的_____B__。

A.需求模型B概念模型

E-R方法中用属性描述事物的特征,属性在E-R图中表示为___A____。

A椭圆形B.矩形

C.菱形D.有向边

在关系数据库设计中,设计关系模式的任务属于__C_____。

A.需求设计B.概念设计

C逻辑设计D.物理设计

设计子模式属于数据库设计的___C____。

设计DB的存储结构属于数据库设计的___D____。

C.逻辑设计D物理设计

数据库设计中,外模型是指__A_____。

A用户使用的数据模型B.DB以外的数据模型

C.系统外面的模型D.磁盘上数据的组织

在DB的概念设计和逻辑设计之间起桥梁作用的是___C____。

A.数据结构图B.功能模块图

CE-R图D.DFD

数据库系统依靠__B_____支持了数据独立性。

A.具有封装机制B模式分级、各级之间有映像机制

C.定义完整性约束条件D.DDL语言和DML语言互相独立

在数据库设计中,将E-R图转换成关系数据模型的过程属于____B___。

A.需求分析阶段B逻辑设计阶段

C.概念设计阶段D.物理设计阶段

在数据库设计中,弱实体是指___D____。

A.属性只有一个的实体

B.不存在关键码的实体

C.只能短时期存在的实体

D以其他实体存在为先决条件的实体

关于E-R图,下列说法中错误的是_C______。

A.现实世界的事物表示为实体,事物的性质表示为属性

B.事物之间的自然联系表示为实体之间的联系

C在E-R图中,实体和属性的划分是绝对的、一成不变的

D.在E-R图中,实体之间可以有联系,属性和实体之间不能有联系

在数据库设计中,超类实体与子类实体的关系是__B_____。

A.前者继承后者的所有属性B后者继承前者的所有属性

C.前者只继承后者的主键D.后者只继承前者的主键

数据库的物理设计的目的是____A___。

A找到一个有效、可实现的数据库存储结构

B.导出特定的DBMS可以处理的数据库模式和外模式

C.产生反映企业组织信息需求的数据库概念结构

D.收集支持系统目标的基础数据及其处理方法

在关系数据库中实现了数据表示的单一性,实体和实体之间的

联系都用一种什么数据结构表示___C____。

A.数据字典B.文件

C表D.数据库

数据字典可以___A____。

A用SQL语言查询B.由任何用户使用

C.没有D.由用户创建

对数据库的物理设计优劣评价的重点是___A____。

A时间和空间效率B.动态和静态性能

C.用户界面的友好性D.成本和效益

逻辑设计阶段包括下面四个步骤:

a、形成初始模式b、子模式设计

c、修正模式d、模式评价

这四个步骤的先后顺序是____D___。

A.abcdB.bacd

C.badcDabdc

数据库的设计包括两个方面的设计内容,它们是__D_____。

A.概念设计和逻辑设计B.模式设计和内模式设计

C.内模式设计和物理设计D结构特性设计和行为特性设计

关系数据库中的视图属于4个数据抽象级别中的_____A__。

A外部模型B.概念模型

在下列关于关系的陈述中,错误的是___B____。

A.表中任意两行的值不能相同B表中任意两列的值不能相同

C.行在表中的顺序无关紧要D.列在表中的顺序无关紧要

计算机网络的最大优点是B

A)进行可视化通讯B资源共享

C)发送电子邮件D)使用更多的软件

管理计算机通信的规则称为A

A协议B介质C服务D网络操作系统

计算机网络是__C____相结合的产物

A)计算机技术与通讯技术B)计算机技术与信息技术

C计算机技术与通信技术D)信息技术与通讯技术

国际标准化组织制定的OSI模型的最低层是B

A)表示层B物理层

C)传输层D)数据链路层

国际标准化组织制定的OSI模型的最高层是D

A)网络层B)会话层

C)表示层D应用层

国际标准化组织制订(ISO)的开放式系统互连(OS)模型共有七层,由

低层到高层依次为A

A物理层链路层网络层传输层会话层表示层应用层

B)物理层网络层传输层网络层表示层会话层应用层

C)应用层表示层会话层传输层网络层链路层物理层

D)应用层会话层传输层网络层表示层物理层链路层

传输速率的单位是A

A位/秒B)米/秒C)帧/秒D)文件/秒

D________是一种保护计算机网络安全的技术性措施,是一个用以控制进/出两个方向通信的门槛。

A)身份验证

B)访问控制

C)加密

D防火墙控制

在传输介质中,抗干扰能力最强的是B

A)微波B光纤

C)同轴电缆D)双绞线

A协议B)介质C)服务D)网络操作系统

因特网”定义为若干网络间的一种联接,使用的是___A___协议

ATCP/IPB)NETBEUI

C)IPX/SPXD)NETWARE

Internet上采用的通信基础协议是B

A)IPXBTCP/IP

C)SLIPD)PPP

Internet上有许多应用,其中用来收发信件的是B

A)WWWBE-MAIL

C)FTPD)TELNET

Internet上有许多应用其中,用来传输文件的是A

AFTPB)WWWW

C)E-MAILD)TELNET

IP地址是A

A接入Internet的计算机地址编号

B)Internet中网络资源的地理位置

C)Internet中的子网地址

D)接入Internet的局域网编号

因特网中最基本的IP地址分为A、B、C三类,我国采用C类,它的网络号

占________C个字节

A)1B)2

C3D)4

IP地址是一串很难记忆的数字,于是人们发明了_A_____,给主机赋

予一个用字母代表的名字,并进行IP地址与名字之间的转换工作

ADNS域名系统B)WINDOWSNT系统

C)UNIX系统D)数据库系统

下列说法中错误的是D

A)计算机病毒是一种程序

B)计算机病毒具有潜伏性

C)计算机病毒是通过运行外来程序传染的

D用防病毒卡和查病毒软件能确保微机不受病毒危害

计算机病毒是指B

A)计算机的程序已被破坏B以危害系统为目的的特殊的计算机程序

C)编制有错误的计算机程序D)设计不完善的计算机程序

下列关于计算机病毒的叙述中,正确的选项是D

A)计算机病毒只感染.exe文件

B)计算机病毒是通过电力网进行传播的

C)计算机病毒是由于软件片表面不清洁而造成的

D计算机病毒可以通过读写软件、光盘或Internet网络进行传播

关于杀毒软件的说法正确的是B

A)杀毒软件可以杜绝病毒的危害

B杀毒软件通常只能检测到已知的病毒并清除它们

C)杀毒软件在清除病毒时,将会对正常的文件进行一定的损坏

D)杀毒软件可以检查并清除计算机中所有的病毒,包括新的病毒和病毒的变种

防病毒软件的作用是___D____。

A)检查计算机是否染有病毒,消除已感染的任何病毒

B)杜绝病毒对计算机的感染

C)查出计算机已感染的任何病毒,消除其中的一部分

D检查计算机是否染有部分病毒,消除已感染的部分病毒

在防范病毒的有效手段中,不正确的是_____D__。

A)不要将软盘随便借给他人使用,以免感染病毒

B)对执行重要工作的计算机要专机专用,专人专用

C)经常对系统的重要文件进行备份

D只要安装有病毒防范卡,或病毒防火墙,就可对所有的病毒进行防范

发现计算机的病毒后,比较彻底的清除方式是D

A)用查毒软件处理B)删除磁盘文件

C)用杀毒软件处理D格式化磁盘

我们通常所说的“网络黑客”,他的行为可以是C

A)在网上发布不健康信息B)制造并传播病毒

C攻击并破坏web网站D)收看不健康信息

“特洛伊木马”指的是______C___。

A)一种网络游戏

B)一个网络小说

C一种包含有为完成特殊任务而编制的计算机程序

D)一种新型的计算机网络病毒

影响计算机网络安全的因素很多,面临的最大的威胁是_B________。

A)人为地无意失误

B人为地恶意攻击

C)网络软件的漏洞和“后门”

D)以上答案都不正确

上网时,计算机可能染上病毒的情况是C

A)接收EMS邮件B)发送邮件中

C下载文件D)浏览网页

为防止计算机病毒的传播,在读取外来软盘上的数据文件或应用程序前应该___B____。

A)开机后微型计算机系统内存空间明显变小

B开机后微型计算机电源指示灯不亮

C)文件的日期时间值被修改成新近的日期或时间(用户自己并没有修改)

D)显示器出现一些莫名其妙的信息和异常现象

下面是关于计算机病毒的四条叙述,其中正确的一条是____B___。

A)打开盘片片角上的小方口

B用杀病毒软件检查该软盘有无计算机病毒

C)检查硬盘有无计算机病毒,并关掉软盘写保护小孔

D)关闭软盘的写保护小孔

下列关于计算机病毒的叙述中,错误的一条是D

A)计算机病毒具有传染性

C)计算机病毒是一个特殊的寄生程序

D感染过计算机病毒的计算机具有对该病毒的免疫性

文件型病毒传染的对象主要是___D_____型文件。

A).PRCB).DBFC).WPSD.COM和.EXE

A)严禁在计算机上玩游戏是预防计算机病毒侵入的唯一措施

B计算机病毒,会对计算机资源造成干扰和破坏

C)计算机病毒只能破坏磁盘上的程序和数据

D)计算机病毒只破坏内存中的程序和数

关于防火墙控制的叙述不正确的是_C______。

A)防火墙是近期发展起来的一种保护计算机网络安全的技术性措施。

B)防火墙是一个用以阻止网络中的黑客访问某个机构网络的屏障。

C防火墙主要用于防止病毒。

D)防火墙也可称之为控制进/出两个方向通信的门槛

防火墙B

A)是在网络服务器所在机房中建立的一栋用于防火的墙

B用于限制外界某特定范围内网络的登录与访问

C)不限制其保护范围内主机对外界的访问与登陆录

D)可以通过在域名服务器中设置参数实现

关于信息加密策略的叙述不对的是______B_。

A)信息加密的目的是保护网内的数据、文件、口令和控制信息。

B信息加密只是用来保护网上传输的数据。

C)信息加密过程是由形形色色的加密算法来具体实施。

D)按照收发双方密钥是否相同来分类,加密算法可分为常规密码算法和公钥密码算法。

根据某些条件对关系作水平分割选择,符合条件的元组操作是_____B_____

A投影B选择C链接D自然连接

使用向导创建交叉查询的数据源是D

A数据库文件B表C查询D表或查询

下列关于关系的描述,正确的是D

A同一个关系中允许有完全相同的元组B同一个关系中元组必须接关键字升序存放

B同一个关系中必须将关系字作为该关系的第一个属性D同一个关系中不能出现相同的属性名

准确的解决“软件系统必须做什么”是C

A可行性研究B详细设计C需求分析D编码

SA方法用DFD描述是D

A系统的控制流程B系统的数据结构C系统的基本加工D系统的功能

软件生存周期包括可行性分析和项目计划,需求分析,概要设计,详细设计,编码

B维护等活动

A应用B测试C检测D以上都不对

软件设计一般分为总体设计和详细设计,他们之间的关系是A

A全局和局部B抽象与具体C总体与层次D功能与结构

需求分析是D

A要回答“软件必须做什么”B可概括为“理解,分解,表达”

C要求编写需求规格说明书D以上都对

以下叙述正确的是B

A数据库系统是一个独立的系统,不需要操作系统的支持

B数据库技术的根本目标是要解决数据的共享问题

C数据库管理系统就是数据库系统

D以上都不对

二元联系的三种类型___D____。

A.一对一关系B.一对多关系

C.多对多关系D以上都是

允许用户输入条件的查询为C查询

A选择B操作C参数D交叉表

设关系R和S的属性个数为r和s,则(R*S)操作结果的属性个数为A

Ar+sBr-sCr*sDmas(r+s)

数据管理技术的发展阶段不包括A

A操作系统管理阶段B人工管理阶段

C文件系统管理阶段D数据库系统管理阶段

有关系R和S,R∩S的运算等价与B

AS-(R-S)BR-(R-S)C(R-S)∪SDR∪(R-S)

软件需求分析阶段的工作可分为四个方面,对问题的识别,分析与综合,制定规格说明以及C

A总结B实践性报告C需求分析评审D以上都不对

在循环软件工程原则开发软件过程中,计划阶段应该依次完成B

A软件计划,需求分析,系统定义B系统定义,软件计划需求分析

C需求分析,概要设计,软件分析D软件分析,需求分析,概要设计

结构分析方法就是面向B自顶向下逐步求精进行需求分析的方法

A目标B数据流C功能D对象

在结构化分析方法中,用以表达系统内部数据的运算情况工具有A

A数据流图B数据字典C结构化英语D判定树与判定表

在程序的描述和分析中,用于指明数据来源,数据流向和数据处理的辅助图形是B

A瀑布模型图B数据流图C数据结构图D业务图

在面向数据流的软件设计方法中,一般将信息流分为A

A变换流和事物流B变换流和控制流

C事物流和控制流D数据流和控制流

好的软件结构应该是B

A高耦合,高内聚B低耦合,高内聚

C高耦合,低内聚D低耦合,低内聚

IPV4的地址由一组C的二进制数字组成

A8位B16位C32位D64位

DBS是采用了数据库技术的计算机系统,DBS是一个集合体,

包含数据库、计算机硬件、软件和______C_。

A.系统分析员B.程序员

C数据库管理员D.操作员

下面哪个不是数据库的三级组织结构____C___模型。

A.内部B.概念

C设计D.逻辑

DBTG提出的关于数据库的三个重要规范不包括___B____。

A.模式B数据管理语言

C.子模式D.内模式

关系中存在的不同函数依赖是____D___。

A.完全函数依赖 B.部分函数依赖

C.传递函数依赖 D以D上都是

基于函数依赖的范式有__D_____。

A.1NF B.2NF

C.3NF D全对

单个用户使用的数据视图的描述称为__A_____。

A外模式B.概念模式

C.内模式D.存储模式

数据库物理存储方式的描述称为____B___。

A.外模式B内模式

C.概念模式D.逻辑模式

在数据库三级模式间引入二级映象的主要作用是_A______。

A提高数据与程序的独立性B.提高数据与程序的安全性

C.保持数据与程序的一致性D.提高数据与程序的可移植性

DBS中“第三级存储器”是指____B___。

A.磁盘和磁带B磁带和光盘

C.光盘和磁盘D.快闪存和磁盘

数据库技术的三级模式中,数据的全局逻辑结构用___C____来描述。

A.子模式B.用户模式

C模式D.存储模式

用户涉及的逻辑结构用__D_____描述。

A.模式B.存储模式

C.概念模式D子模式

数据库的开发控制,完整性检查,安全性检查等是对数据库的___B____。

A.设计B保护

C.操纵D.维护

__C_____是控制数据整体结构的人,负责三级结构定义和修改。

A.专业用户B.应用程序员

CDBAD.一般用户

关系模型的程序员不需熟悉数据库的_____C__。

A.数据操作B.完整性约束条件

C存取路径D.数据定义

数据库系统的体系结构是数据库系统的总体框架,一般来说数据库系统应具有

三级模式体系结构,它们是__A_____。

A外模式、模式和内模式B.子模式、用户模式和存储模式

C.模式、子模式和概念模式D.子模式、模式和用户模式

数据库是在计算机系统中按照一定的数据模型组织、存储和应用的___B____,

支持数据库各种操作的软件系统叫_______,由计算机、操作系统、DBMS、

数据库、应用程序及用户等组成的一个整体叫_______。

A.文件的集合、操作系统、文件系统

B数据的集合、数据库管理系统、数据库系统

C.命令的集合、数据库系统、软件系统

D.程序的集合、命令系统、文件系统

数据库管理系统中数据操纵语言DML所实现的操作一般包括____A___。

A查询、插入、修改、删除

B.排序、授权、删除

C.建立、插入、修改、排序

D.建立、授权、修改

下列关于数据库系统特点的叙述中,正确的一项是__C_____。

A.各类用户程序均可随意地使用数据库中的各种数据

B.数据库系统中概念模式改变,则需将与其有关的子

模式做相应改变,否则用户程序需改写

C数据库系统的存储模式如有改变,概念模式无需改动

D.数据一致性是指数据库中数据类型的一致

在数据库管理系统中所处理的对象是数据,按照数据的组成情况,

数据可分为____B___层次。

A.字符和数字两个

B记录、文件和数据库三个

C.记录、文件、数据库和关系数据库四个

D.字段、记录、文件、数据库和关系数据库五个

绝大多数数据库系统的总体结构,都具有外模式、模式和内模式三级模式结构,

描述数据库中全体数据的全局逻辑结构和特征的是_____C__。

A.模式和内模式B.内模式

C模式D.外模式

下列各种模型中不是数据模型的是__A_____。

A概念模型B.层次模型

C.网状模型D.关系模型

同网状模型和层次模型相

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- 考试

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

如何打造酒店企业文化2刘田江doc.docx

如何打造酒店企业文化2刘田江doc.docx