攻防记录.docx

攻防记录.docx

- 文档编号:28368770

- 上传时间:2023-07-10

- 格式:DOCX

- 页数:8

- 大小:1.78MB

攻防记录.docx

《攻防记录.docx》由会员分享,可在线阅读,更多相关《攻防记录.docx(8页珍藏版)》请在冰豆网上搜索。

攻防记录

一.Web服务器

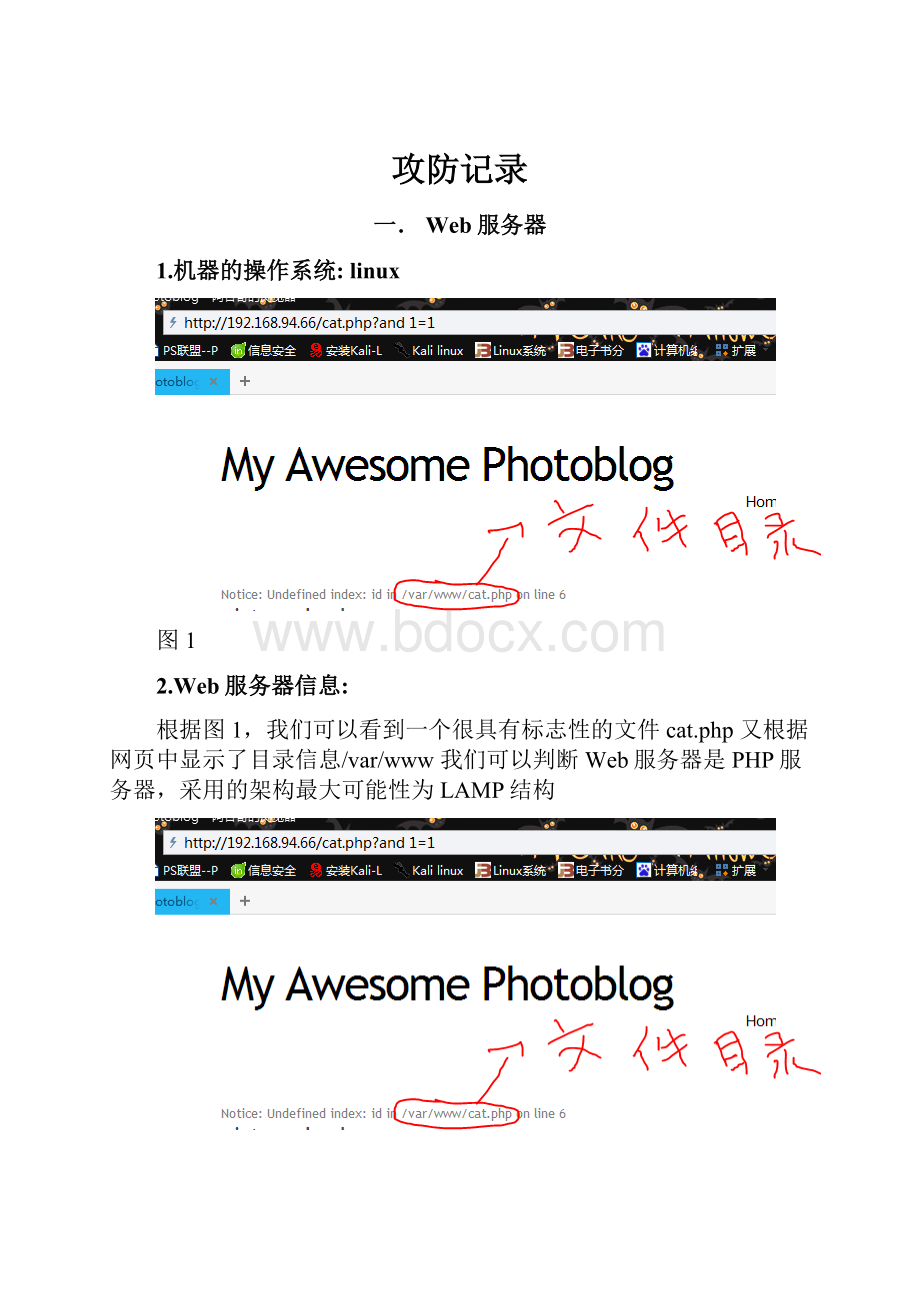

1.机器的操作系统:

linux

图1

2.Web服务器信息:

根据图1,我们可以看到一个很具有标志性的文件cat.php又根据网页中显示了目录信息/var/www我们可以判断Web服务器是PHP服务器,采用的架构最大可能性为LAMP结构

3.服务器数据库注入漏洞,根据下面两幅图片可以判断

数据库类型为:

MySQL,根据下面下图可以判断

二.破解windows密码

步骤一:

利用kail系统的crunch工具实现字典的生成工作。

步骤二:

利用kail系统的xHydra工具实现密码的暴力破解工具。

图1

图一中设置目标机的IP服务名:

rdp(远程桌面服务)服务的端口号:

3389

图2

图2中设置目标机的用户名和本地的密码字典文件

图3

图3中可以看到密码破解的过程,并显示破解出的密码信息。

图4

图4中,我们已经通过远程登陆进入了远程主机

三.无线破解

步骤一:

输入ifconfig检查网卡

步骤二:

输入airmon-ngstartwlan0使无线网卡进入监听模式

步骤三:

输入airodump-ngmon0查看网卡物理地址,频道等信息

步骤四:

输入airodump-ng–c6–bssid00:

23:

89:

19:

FA:

A0–wfilemon0,对其抓包

步骤五:

输入aireplay-ng-3–bxxx–hxxxmon0ignore-negative-one刺激无线网卡,使其产生更多的包

步骤六:

输入aircrack-ngfile-01.cap,利用抓到的文件破解密码。

四.渗透攻击

图1

图1中我们在kail中打开了MSF渗透系统的命令行工具

图2

图2中,我们在MSF环境下利用search命令搜索postgresql数据库可用的渗透模板,

图3

图3中,我们利用use命令选择了postgres_login模块,并用show命令显示此模板的相关选项。

图4

图4中我们利用set命令进行了相关选项的设置

图5

图5中我们利用set命令进行了相关选项的设置

图6

图6中我们输入exploit命令进行了渗透攻击并获得了相应的账户信息

用户名:

postgress

密码:

postgress

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- 攻防 记录

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

《贝的故事》教案4.docx

《贝的故事》教案4.docx