防灾科技学院网络安全试题库.docx

防灾科技学院网络安全试题库.docx

- 文档编号:28012951

- 上传时间:2023-07-07

- 格式:DOCX

- 页数:43

- 大小:257.98KB

防灾科技学院网络安全试题库.docx

《防灾科技学院网络安全试题库.docx》由会员分享,可在线阅读,更多相关《防灾科技学院网络安全试题库.docx(43页珍藏版)》请在冰豆网上搜索。

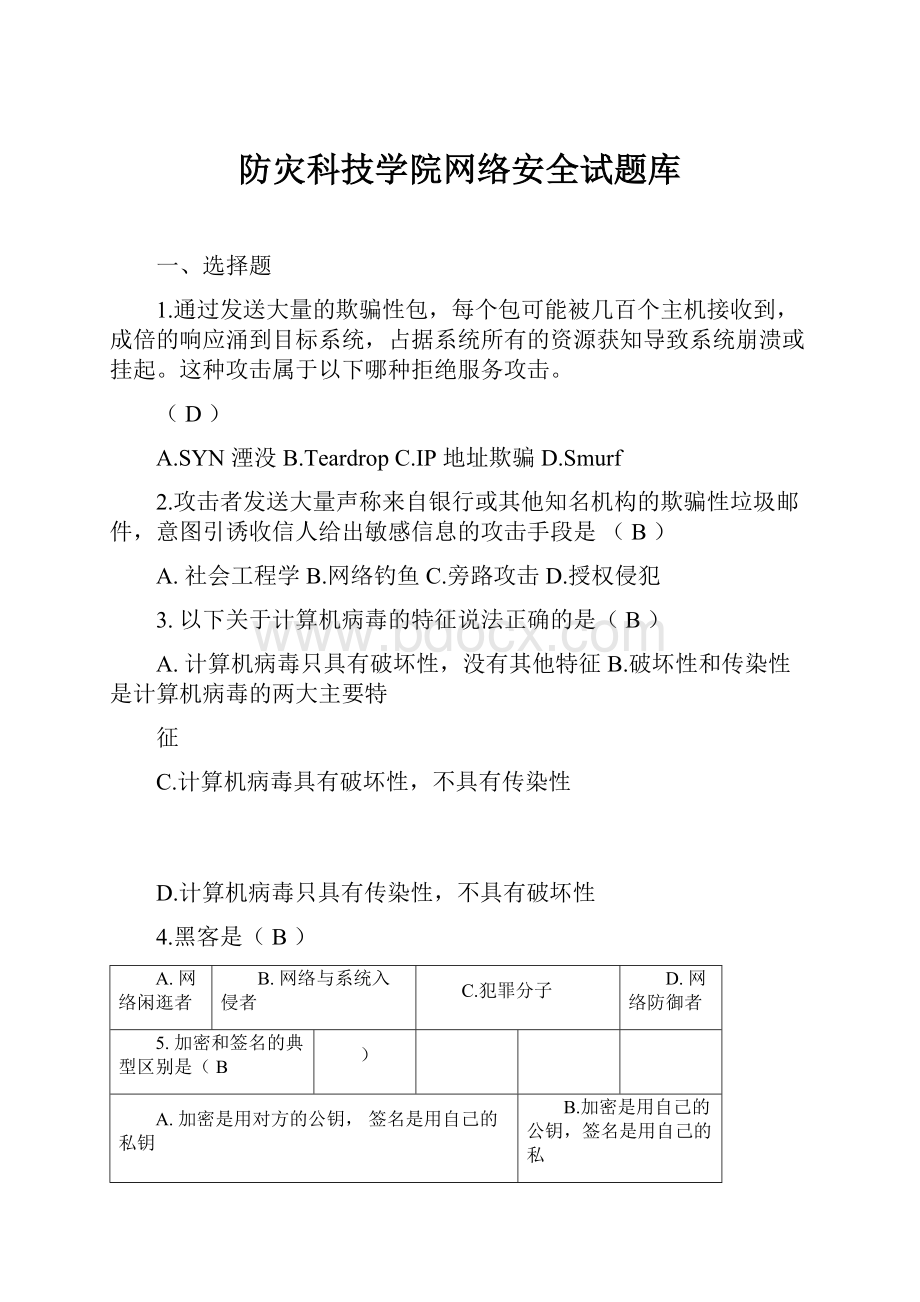

防灾科技学院网络安全试题库

一、选择题

1.通过发送大量的欺骗性包,每个包可能被几百个主机接收到,成倍的响应涌到目标系统,占据系统所有的资源获知导致系统崩溃或挂起。

这种攻击属于以下哪种拒绝服务攻击。

(D)

A.SYN湮没B.TeardropC.IP地址欺骗D.Smurf

2.攻击者发送大量声称来自银行或其他知名机构的欺骗性垃圾邮件,意图引诱收信人给出敏感信息的攻击手段是(B)

A.社会工程学B.网络钓鱼C.旁路攻击D.授权侵犯

3.以下关于计算机病毒的特征说法正确的是(B)

A.计算机病毒只具有破坏性,没有其他特征B.破坏性和传染性是计算机病毒的两大主要特

征

C.计算机病毒具有破坏性,不具有传染性

D.计算机病毒只具有传染性,不具有破坏性

4.黑客是(B)

A.网络闲逛者

B.网络与系统入侵者

C.犯罪分子

D.网络防御者

5.加密和签名的典型区别是(B

)

A.加密是用对方的公钥,签名是用自己的私钥

B.加密是用自己的公钥,签名是用自己的私

钥

C.加密是用对方的公钥,签名是用对方的私钥

D.加密是用自己的公钥,签名是用对方的私

钥

6.目前病毒的主流类型是什么(

A

)

A.木马与蠕虫

B.引导区病毒

C.宏病毒

D.恶作剧程序

7.SMTP协议使用的端口号是(A)

A.25B.23C.20D.21

8.如果你向一台远程主机发送特定的数据包,却不想远程主机响应你的数据包。

这时你使用哪一种类型的进攻手段?

(B)

A.缓冲区溢出

B.地址欺骗

C.拒绝服务

D.暴力攻击

9.DES是一种block(块)密文的加密算法,是把数据加密成(

B

)块。

A.32位

B.64位

C.128位

D.256位

10.IPSec在哪种模式下把数据封装在一个

IP包传输以隐藏路由信息。

(

A

)

A.隧道模式

B.管道模式

C.传输模式

D.安全模式

11.WindowsNT和Windows2000系统能设置为在几次无效登录后锁定帐号

这可以防止

(B)

A.木马

B.暴力攻击

C.IP欺骗

D.缓存溢出攻击

12.telnet协议在网络上明文传输用户的口令,这属于哪个阶段的安全问题?

(

A)

A.协议的设计阶段

B.软件的实现阶段

C.用户的使用阶段

D.管理员维护阶

段

13.以下关于VPN说法正确的是

(

B)

A.VPN指的是用户自己租用线路,和公共网络物理上完全隔离的、安全的线路

B.VPN指的是用户通过公用网络建立的临时的、安全的连接

14.计算机网络通信时,利用(C)协议获得对方的MAC地址。

A.RARP

B.TCP

C.ARP

D.UDP

15.数据在存储或传输时不被修改、破坏,或数据包的丢失、乱序等指的是

A.数据完整性B.数据一致性C.数据同步性D.数据源发性

16.计算机病毒通常是

(

A)。

A.一条命令B.一个文件

17.RSA算法基于的数学难题是

(

C.一个标记

A)

D.一段程序代码

A.大整数因子分解的困难性B.离散对数问题C.椭圆曲线问题

18.以下哪一项不属于入侵检测系统的功能(D)

A.监视网络上的通信数据流B.捕捉可疑的网络活动

C.提供安全审计报告D.过滤非法的数据包

D.费马大定理

19.在网络上监听别人口令通常采用(B)

A.拒绝服务B.IP欺骗C.嗅探技术D.蜜罐技术

20.下列情况中,C破坏了数据的完整性。

A假冒他人地址发送数据B不承认做过信息的递交行为

被篡改D数据在传输中途被窃听

21.入侵检测系统的第一步是B。

A信号分析B信息收集C数据包过滤

C数据在传输中途D数据包

检查

22.、IPSec不可以做到

D

。

A认证

B完整性检查

C加密

D签发证书

23.关于加密技术,下列错误的是A

A对称密码体制中加密算法和解密算法是保密的

。

B密码分析的目的就是千方百计地

寻找密钥或明文

C对称密码体制的加密密钥和解密密钥是相同的

D所有的密钥都有生存周期

24.常见的拒绝服务攻击不包括

A.SYNFlood攻击

D

。

B.UDP-Flood

攻击

C.land攻击

D.IP欺骗攻击

25.防火墙主要功能包括A。

A包过滤、审计和报警机制、管理界面、代理

B包过滤、网络级过滤、应用级过

滤

C网络级过滤、审计、代理服务、监控

D报警机制、用户身份认证、配置、

监控

26.以下选项中,不属于预防病毒技术的范畴的是

A加密可执行程序B引导区保护

D

。

C系统监控与

读写控制

D自身校验

27.入侵检测技术主要包括C。

A数据挖掘技术、滥用检测技术、入侵响应技术和数据融合技术

B滥用模型推理技术、文件完整性检查技术、蜜罐技术和计算机免疫技术

C滥用检测技术、异常检测技术、高级检测技术、入侵诱骗技术和入侵响应技术

D蜜罐技术、文件异常检测技术、高级检测技术和滥用模型推理技术

28.入侵检测系统的CIDF模型基本构成A。

A事件产生器、事件分析器、事件数据库和响应单元B事件产生器、事件分析器、

事件数据库

C异常记录、事件分析器、事件数据库和响应单元D规则处理引擎、异常记录、

事件数据库和响应单元

29.以下关于计算机病毒的特征说法正确的是(B)

A.计算机病毒只具有破坏性,没有其他特征

B.破坏性和传染性是计算机病毒的两大主要特

征

C.计算机病毒具有破坏性,不具有传染性D.计算机病毒只具有传染性,不具有破坏性

30.DES是一种block(块)密文的加密算法,是把数据加密成(B)块。

A.32位B.64位C.128位D.256位

31.Hash函数的输入长度是(B)。

A.512bit

B.128bit

C.任意长度

D.160bit

32.数据在存储或传输时不被修改、破坏,或数据包的丢失、乱序等指的是

(A

)。

A.数据完整性

B.数据一致性

C.数据同步性

D.数据源发性

33.防止用户被冒名欺骗的方法是(

A

)。

A

对信息源发方进行身份验证

B进行数据加密

C对访问网络的流量进行过滤和

保护

D采用防火墙

33.常见的拒绝服务攻击不包括(

D

)。

A

SYNFlood攻击

B

UDP-Flood

攻击

C

land攻击

DIP欺骗攻击

34.防火墙主要功能包括

A

。

A包过滤、审计和报警机制、管理界面、代理

B包过滤、网络级过滤、应用级过

滤

C网络级过滤、审计、代理服务、监控

D报警机制、用户身份认证、配置、

监控

35.SSL指的是(

B)。

A

加密认证协议

B

安全套接层协议

C授权认证协议

D

安全通道协议

36.入侵检测系统的第一步是

(

B

)。

A

信号分析

B

信息收集

C数据包过滤

D数据

包检查

37.黑客利用IP地址进行攻击的方法有

(

A

)。

A

IP欺骗

B解密

C

窃取口令

D发送病毒

38.以下关于对称加密说法正确的是(

C

)。

A

加密方和解密方可以使用不同的算法

B

加密密钥和解密密钥可以是不

同的

C

加密密钥和解密密钥必须是相同的

D

密钥的管理非常简单

39.在TCP/IP协议体系结构中,传输层有哪些协议(

B

)。

A

TCP和IP

BTCP和UDP

C

IP和ICMP

DTCP、IP、UDP、ICMP

40.计算机病毒在一定环境和条件下激活发作,该激活发作是指(

D

)。

A

程序复制

B

程序移动

C

病毒繁殖

D

程序运行

41.下面哪个功能属于操作系统中的中断处理功能。

(C)

A.控制用户的作业排序和运行

B.对CPU、内存、外设以及各类程序和数据进行管理

C.实现主机和外设的并行处理以及异常情况的处理

D.保护系统程序和作业,禁止不合要求的对程序和数据的访问

42.信息安全就是要保障电子信息的有效性,以下。

(E)哪些是电子信息安全保障所必要

的

A.I保密性II.完整性III.可用性IV.可控制

B.I和II

C.I和III

D.I、II和III

E.I、II、III和IV

43.下列措施中不能增强DNS安全的是。

(C)

A.使用最新的BIND工具

B.双反向查找

C.更改DNS的端口号

D.不要让HINFO记录被外界看到

44.以下关于VPN的说法中的哪一项是准确的?

。

(C)

A.VPN是虚拟专用网的简称,它只能只好

ISP维护和实施

B.VPN是只能在第二层数据链路层上实现加密

C.IPSEC是也是VPN的一种D.VPN使用通道技术加密,但没有身份验证功能

45.网络入侵者使用sniffer对网络进行侦听,在防火墙实现认证的方法中,下列身份认证可能会造成不安全后果的是。

(A)

A.Password-BasedAuthentication

B.Address-BasedAuthentication

C.CryptographicAuthentication

D.NoneofAbove

46.加密技术的三个重要方法是。

(C

)

A.数据加工、变换、验证B.封装、变换、身份认证

47.PSec协议是开放的VPN协议。

对它的描述有误的是。

(C

A.适应于向IPv6迁移B.提供在网络层上的数据加密保护

C.支持动态的IP地址分配D.不支持除TCP/IP外的其它协议

)

C.封装、变换、验证

48.测试网络的连通性,可使用命令。

(C)

A.RouteB.ARPC.PingD.Telnet

48.非对称加密需要(B)对密钥。

A.1或2B.0或2C.0或1

49.下列措施中,不是减少病毒的传染和造成的损失的好办法。

(C

)

A.重要的文件要及时、定期备份,使备份能反映出系统的最新状态B.外来的文件要经过病毒检测才能使用,不要使用盗版软件

49.下面哪一个情景属于授权(Authorization)。

(B)A.用户依照系统提示输入用户名和口令

B.用户在网络上共享了自己编写的一份Office文档,并设定哪些用户可以阅读,哪些用户可以修改

C.用户使用加密软件对自己编写的Office文档进行加密,以阻止其他人得到这份拷贝后看到文档中的内容

D.某个人尝试登录到你的计算机中,但是口令输入的不对,系统提示口令错误,并将这次失败的登录过程纪录在系统日志中

50世界上第一个针对IBM-PC机的计算机病毒是。

(C)

A.大麻病毒B.小球病毒C.巴基斯坦病毒

51.不属于WEB服务器的安全措施的是。

(D)

D.米开朗基罗病毒

A.保证注册帐户的时效性

C.强制用户使用不易被破解的密码

B.删除死帐户

D.所有用户使用一次性密码

一、填空题

1.移位和置换是密码技术的基础,如果采用移位算法,遵循以下规则:

1→G、2→I、3→K、

4→M、5→O、6→Q;则236经过移位转换之后的密文是

IKQ

。

2.

数据库安全威胁主要有

篡改

、

损坏

、

窃取

。

3.

密码学包括

密码编码

学和

密码分析

学。

4.

根据被检测对象的来源不同,入侵检测系统分为基于

网络

的入侵检测系统、基

于

主机

的入侵检测系统、基于

应用

的入侵检测系统。

5.PGP是一个基于

RSA

公钥加密体系的电子邮件加密软件。

6.

网络资源的访问必须进行身份验证,Windows

2000

的身份认证主要是

Kerberos

协议。

7.

开放系统互连七层模型包括物理层、

数据链路

层、网络层、传输层、会话层、

表示层、

应用

层。

8.我们平时经常使用的Ping命令是通过

ICMP

协议实现的。

9.Diffi-Hellman算法的安全性基于

有限域上离散对数

问题的困难性。

10.

如果a(modn)=b(modn),则称两整数a和b模n

同余

。

11.

差分

分析是一种攻击迭代分组密码的选择明文统计分析破译法。

12.

防火墙应该安装在

外网

和

内网

之间。

13.

若p是一个素数,则小于p且与p互素的数的个数是

p-1

。

14.网络安全的五种特性是指

保密

、

完整

、

可用

、不可否认

和

可控性

。

15.计算机网络中,数据加密的方式有

链路加密

、

结点加密

和

端到端加密

三种方式。

16、一个加密系统的五元组分别为

明文

、

密文

、

密

钥

、

加密算法

和

解密算法

。

17、DES算法的密钥长度是

56

位,分组长度是

64

位,

进行了

16

轮加密。

17、木马程序利用TCP/IP协议,采用了

C/S

结构。

18、蜜网的组成包括

防火墙

、

路由器

、

入侵检测系统

以及一台或多台蜜罐主机。

19.对网络系统的攻击可分为___

主动___攻击和_

被动___攻击两类。

20.

我们平时经常使用的Ping命令是通过

ICMP

协议实现的。

21.TCP/IP制定的网络参考模型和

OSI/ISO的七层模型具有对应关系。

在

TCP/IP网络参考模

型中,应用层等价于OSI/ISO模型中____会话

__层、___表示

___层和__

应用

____

层功能的结合。

22.__扩散__和_混淆__是设计现代分组密码的基础。

23.基于对称密码与非对称密码的优缺点,为提高加密速度,在加密过程中,一般采用对称

密码进行密钥传输,采用非对称密码进行数据加密。

。

24.如果对明文attack使用密钥为5的Caesar加密,那么密文是___FYYFHP_________。

25.

死亡之Ping属于

拒绝服务或DOS__________类型的攻击。

26.

保证计算机网络的安全,就是要保护网络信息在存储和传输过程中的

___可用性

_________、____机密性________、____完整性________、___不可否认性_________、______

可控性______。

27.网络攻击的五个基本过程为搜索、___扫描_____、____获得权限____、保持连接和消除痕迹。

28.防火墙应该安装在内网和外网之间。

29.DES的算法主要包括:

___初始置换IP_________、____16___轮迭代的乘积变换,逆初始置换IP-1以及16个子密钥产生器。

30.

CIDF模型包括

事件产生器

、

事件分析器

、

事件数据库

和

响应单元

四部分。

31.入侵检测系统的两种基本检测方法是

异常

检测和

滥用

检测。

32.

病毒

是一段具有自我复制能力的代理程序。

33.基于对称密码与非对称密码的优缺点,为提高加密速度,在加密过程中,一般采用对称

密码进行密钥传输,采用

非对称

密码进行数据加密。

34.

信息系统的安全是三分靠

技术

、七分靠

管理。

35.

AES算法的四个模块:

控制模块

、

加密模块

、

解密模块

和

密钥扩展模块

。

36.

访问控制技术包括三个要素:

认证

、

控制策略

和

安全审计

。

37.信任模型有三种基本类型:

层次信任模型、对等信任模型和网状信任

模型。

38.

二、计算分析题

1.设通信双方使用RSA加密体制,接收方的公开密钥是(e,n)=(5,35),接收到的密文是C=10。

(10分)

求:

(1)私钥d(详细写明推理过程)

(2)明文M(详细写明推理过程)

解:

(1)n=35=5×7

p=5q=7

(1分)

Φ(n)=(p-1)(q-1)=4×6=24

(1分)

ed≡1

mod

Φ(n)

(1分)

5d

≡1

mod

24

5d=24k+1

(k=0,1,2,..)

取k=1,则d=5

(2分)

(2)M=Cd

modn

=105

mod35

(2分)

=5

(3分)

2.关于DES密码体制:

列

0

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

行

0

14

4

13

1

2

15

11

8

3

10

6

12

5

9

0

7

1

0

15

7

4

14

2

13

1

10

6

12

11

9

5

3

8

2

4

1

14

8

13

6

2

11

15

12

9

7

3

10

5

0

3

15

12

8

2

4

9

1

7

5

1

3

14

10

0

6

13

(1)写出DES算法每轮左右两半边的通项式。

(2)DES算法的S盒S1的值如下,写出S1(010011)的二进制形式。

(详细写明推理过程)

3.简述DES算法的过程,并详细描述16轮迭代过程。

1.给定明文X,通过一个固定的初始置换IP来排列X中的位,得到X0。

X0=IP(X)=L0R0

其中L0由X0

前32位组成,R0由X0的后32位组成。

2.计算函数F的16次迭代,

根据下述规则来计算LiRi(1<=i<=16)

Li=Ri-1,Ri=Li-

-1,Ki)

其中Ki是长为48位的子密钥。

子密钥K1,K2,,K16是作为密钥K(56位)的

函数而计算出的。

3.对比特串R16L16使用逆置换IP-1得到密文Y。

Y=IP-1(R16L16)

01

2

3

2425

4.采用密钥

2

3

4

25

,得到密文为xfmdpnfupcfjkjoh,写出分析过程,求

1

0

出明文,并说明明文的意思?

5.设a~z

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- 防灾 科技学院 网络安全 试题库

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

《贝的故事》教案4.docx

《贝的故事》教案4.docx